- Remove From My Forums

-

Вопрос

-

не проходит репликация с контроллеров домена, при ручной репликации выдает ошибку.

контроллеры находятся в разных географических точках, связаны по впн, около недели основной КД был недоступен для дочернего. контроллеры друг друга пингуют и по имени и по адресу, под доменными учетными записями пускают. как

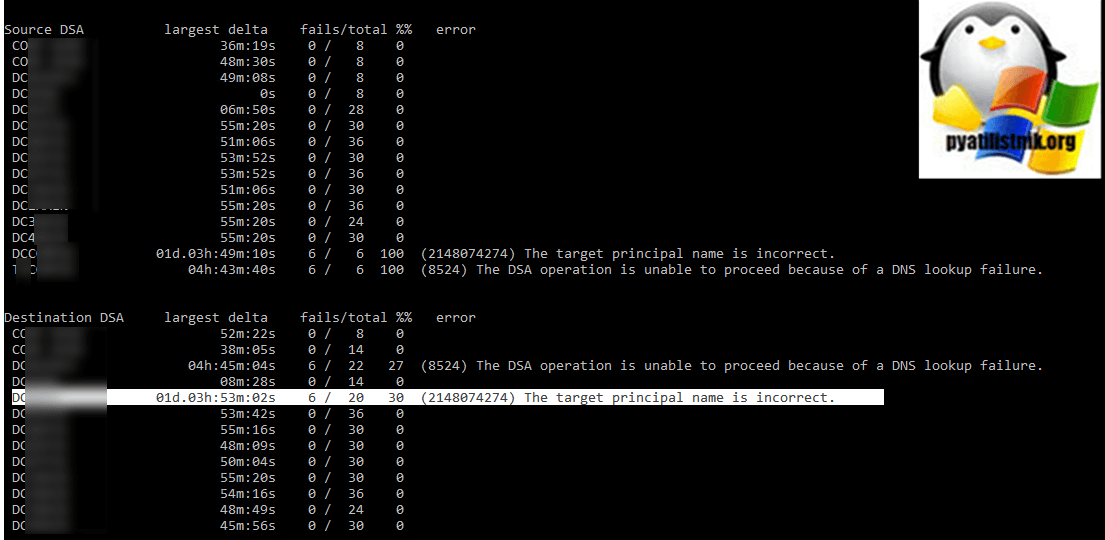

восстановить репликацию?C:Windowssystem32>repadmin /replsummary Время запуска сводки по репликации: 2020-03-24 23:58:45 Начат сбор данных для сводки по репликации, подождите: ..... Исходный DSA наиб. дельта сбоев/всего %% ошибка DC31 52d.14h:46m:24s 5 / 5 100 (2148074274) Главное конечно е имя неверно. DC46 01m:39s 0 / 5 0 Конечный DSA наиб. дельта сбои/всего %% ошибка DC31 01m:39s 0 / 5 0 DC46 52d.14h:46m:24s 5 / 5 100 (2148074274) Главное конечно е имя неверно.

Ответы

-

Ну, у вас проблема не неделю, а уже пара месяцев как (52 дня, точнее).

Основных причин ошибки «Главное конечное имя неверно» при репликации две:

- FQDN партнера по репликации разрешается не в тот адрес

- В копии базы данных AD на контроллере домена содержится неверный пароль партнера по репликации.

По поводу п.1 — просто проверьте (хотя бы командой ping по полному имени — она показывает адрес, в который разрешилось имя).

Если с п.1 всё в порядке, нужно чинить п.2. У вас, судя по всему, в копии на DС46 содержится неверный пароль для DC31, а верный пароль он с DC31 (скорее всего он там есть) среплицировать не может. Для восстановления репликации

можно попробовать обойтись малой кровью (только всё равно лучше это делать когда пользователей не будет): заставить DC46 получить билет Kerberos для доступа к DC31 с самого DC31. Для этого делаем следующее (все команды выполняются

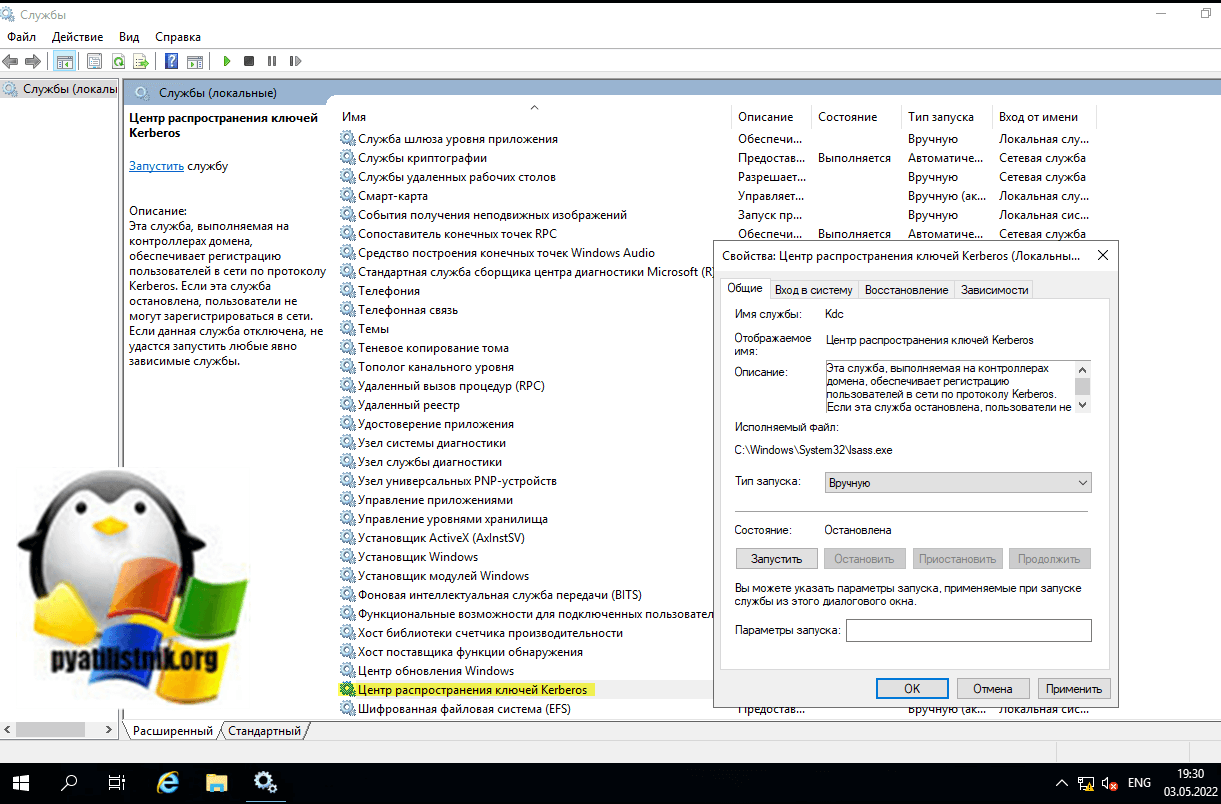

на DC46 из командной строки в режиме администратора):- Останавливаем службу Центр распространения ключей (kdc) на DC46: net stop kdc (или через консоль Службы)

- Чистим кэш билетов Kerberos системного сеанса на DC46: klist -li 3e7 purge

- Пытаемся выполнить репликацию c DC31 на DC46: repadmin /syncall DC46 /Aeq (или из консоли AD Sites & Services)

Если репликация пройдет нормально, то можно запустить службу Центр распространения ключей (net start kdc), и, если желаете — удостовериться, что правильный пароль среплицировался: повторить п.2 и п.3.

Если репликация не проходит, то это означает, что пароль для DC31 — неверный и в его собственной локальной копии AD. В таком случае надо будет сбросить пароль командой netdom resetpwd (если надо будет, я расскажу об этом конкретнее).

Слава России!

-

Изменено

24 марта 2020 г. 22:40

-

Помечено в качестве ответа

nimmeri

25 марта 2020 г. 17:37

Один из механизмов Active Directory (AD), с которым могут быть связаны всевозможные затруднения, это репликация. Репликация – критически важный процесс в работе одного или более доменов или контроллеров домена (DC), и не важно, находятся они на одном сайте или на разных. Неполадки с репликацией могут привести к проблемам с аутентификацией и доступом к сетевым ресурсам. Обновления объектов AD реплицируются на контроллеры домена, чтобы все разделы были синхронизированы. В крупных компаниях использование большого количества доменов и сайтов – обычное дело. Репликация должна происходить внутри локального сайта, так же как дополнительные сайты должны сохранять данные домена и леса между всеми DC.

В этой статье речь пойдет о методах выявления проблем с репликацией в AD. Кроме того, я покажу, как находить и устранять неисправности и работать с четырьмя наиболее распространенными ошибками репликации AD:

- Error 2146893022 (главное конечное имя неверно);

- Error 1908 (не удалось найти контроллер домена);

- Error 8606 (недостаточно атрибутов для создания объекта);

- Error 8453 (доступ к репликации отвергнут).

Вы также узнаете, как анализировать метаданные репликации с помощью таких инструментов, как AD Replication Status Tool, встроенная утилита командной строки RepAdmin.exe и Windows PowerShell.

Для всестороннего рассмотрения я буду использовать лес Contoso, который показан на рисунке. В таблице 1 перечислены роли, IP-адреса и настройки DNS-клиента для компьютеров данного леса.

|

| Рисунок. Архитектура леса |

Для обнаружения неполадок с репликацией AD запустите AD Replication Status Tool на рабочей станции администратора в корневом домене леса. Например, вы открываете этот инструмент из системы Win8Client, а затем нажимаете кнопку Refresh Replication Status для уверенности в четкой коммуникации со всеми контроллерами домена. В таблице Discovery Missing Domain Controllers на странице Configuration/Scope Settings инструмента можно увидеть два недостающих контроллера домена, как показано на экране 1.

|

| Экран 1. Два недостающих контроллера домена |

В таблице Replication Status Collection Details вы можете проследить статус репликации контроллеров домена, которые никуда не пропадали, как показано на экране 2.

|

| Экран 2. Статус репликации контроллеров домена |

Пройдя на страницу Replication Status Viewer, вы обнаружите некоторые ошибки в репликации. На экране 3 видно, что возникает немалое число ошибок репликации, возникающих в лесу Contoso. Из пяти контроллеров домена два не могут видеть другие DC, а это означает, что репликация не будет происходить на контроллерах домена, которые не видны. Таким образом, пользователи, подключающиеся к дочерним DC, не будут иметь доступ к самой последней информации, что может привести к проблемам.

|

| Экран 3. Ошибки репликации, возникающие в лесу Contoso |

Поскольку ошибки репликации все же возникают, полезно задействовать утилиту командной строки RepAdmin.exe, которая помогает получить отчет о состоянии репликации по всему лесу. Чтобы создать файл, запустите следующую команду из Cmd.exe:

Repadmin /showrel * /csv > ShowRepl.csv

Проблема с двумя DC осталась, соответственно вы увидите два вхождения LDAP error 81 (Server Down) Win32 Err 58 на экране, когда будет выполняться команда. Мы разберемся с этими ошибками чуть позже. А теперь откройте ShowRepl.csv в Excel и выполните следующие шаги:

- Из меню Home щелкните Format as table и выберите один из стилей.

- Удерживая нажатой клавишу Ctrl, щелкните столбцы A (Showrepl_COLUMNS) и G (Transport Type). Правой кнопкой мыши щелкните в этих столбцах и выберите Hide.

- Уменьшите ширину остальных столбцов так, чтобы был виден столбец K (Last Failure Status).

- Для столбца I (Last Failure Time) нажмите стрелку вниз и отмените выбор 0.

- Посмотрите на дату в столбце J (Last Success Time). Это последнее время успешной репликации.

- Посмотрите на ошибки в столбце K (Last Failure Status). Вы увидите те же ошибки, что и в AD Replication Status Tool.

Таким же образом вы можете запустить средство RepAdmin.exe из PowerShell. Для этого сделайте следующее:

1. Перейдите к приглашению PowerShell и введите команду

Repadmin /showrepl * /csv | ConvertFrom-Csv | Out-GridView

2. В появившейся сетке выберите Add Criteria, затем Last Failure Status и нажмите Add.

3. Выберите подчеркнутое слово голубого цвета contains в фильтре и укажите does not equal.

4. Как показано на экране 4, введите 0 в поле, так, чтобы отфильтровывалось все со значением 0 (успех) и отображались только ошибки.

|

| Экран 4. Задание фильтра |

Теперь, когда вы знаете, как проверять статус репликации и обнаруживать ошибки, давайте посмотрим, как выявлять и устранять четыре наиболее распространенные неисправности.

Исправление ошибки AD Replication Error -2146893022

Итак, начнем с устранения ошибки -2146893022, возникающей между DC2 и DC1. Из DC1 запустите команду Repadmin для проверки статуса репликации DC2:

Repadmin /showrepl dc2

На экране 5 показаны результаты, свидетельствующие о том, что репликация перестала выполняться, поскольку возникла проблема с DC2: целевое основное имя неверно. Тем не менее, описание ошибки может указать ложный путь, поэтому приготовьтесь копать глубже.

|

| Экран 5. Проблема с DC2 — целевое основное имя неверно |

Во-первых, следует определить, есть ли базовое подключение LDAP между системами. Для этого запустите следующую команду из DC2:

Repadmin /bind DC1

На экране 5 видно, что вы получаете сообщение об ошибке LDAP. Далее попробуйте инициировать репликацию AD с DC2 на DC1:

Repadmin /replicate dc2 dc1 «dc=root,dc=contoso,dc=com»

И на этот раз отображается та же ошибка с главным именем, как показано на экране 5. Если открыть окно Event Viewer на DC2, вы увидите событие с Event ID 4 (см. экран 6).

|

| Экран 6. Сообщение о событии с Event ID 4 |

Выделенный текст в событии указывает на причину ошибки. Это означает, что пароль учетной записи компьютера DC1 отличается от пароля, который хранится в AD для DC1 в Центре распределения ключей – Key Distribution Center (KDC), который в данном случае запущен на DC2. Значит, следующая наша задача – определить, соответствует ли пароль учетной записи компьютера DC1 тому, что хранится на DC2. В командной строке на DC1 введите две команды:

Repadmin /showobjmeta dc1 «cn=dc1,ou=domain controllers, dc=root,dc=contoso,dc=com» > dc1objmeta1.txt

Repadmin /showobjmeta dc2 «cn=dc1,ou=domain controllers, dc=root,dc=contoso,dc=com» > dc1objmeta2.txt

Далее откройте файлы dc1objmeta1.txt и dc1objmeta2.txt, которые были созданы, и посмотрите на различия версий для dBCSPwd, UnicodePWD, NtPwdHistory, PwdLastSet и lmPwdHistory. В нашем случае файл dc1objmeta1.txt показывает версию 19, тогда как версия в файле dc1objmeta2.txt – 11. Таким образом, сравнивая эти два файла, мы видим, что DC2 содержит информацию о старом пароле для DC1. Операция Kerberos не удалась, потому что DC1 не смог расшифровать билет службы, представленный DC2.

KDC, запущенный на DC2, не может быть использован для Kerberos вместе с DC1, так как DC2 содержит информацию о старом пароле. Чтобы решить эту проблему, вы должны заставить DC2 использовать KDC на DC1, чтобы завершить репликацию. Для этого вам, в первую очередь, необходимо остановить службу KDC на DC2:

Net stop kdc

Теперь требуется начать репликацию корневого раздела Root:

Repadmin /replicate dc2 dc1 «dc=root,dc=contoso,dc=com»

Следующим вашим шагом будет запуск двух команд Repadmin /showobjmeta снова, чтобы убедиться в том, что версии совпадают. Если все хорошо, вы можете перезапустить службу KDC:

Net start kdc

Обнаружение и устранение ошибки AD Replication Error 1908

Теперь, когда мы устранили ошибку -2146893022, давайте перейдем к ошибке репликации AD 1908, где DC1, DC2 и TRDC1 так и не удалось выполнить репликацию из ChildDC1. Решить проблему можно следующим образом. Используйте Nltest.exe для создания файла Netlogon.log, чтобы выявить причину ошибки 1908. Прежде всего, включите расширенную регистрацию на DC1, запустив команду:

Nltest /dbflag:2080fff

Теперь, когда расширенная регистрация включена, запустите репликацию между DC – так все ошибки будут зарегистрированы. Этот шаг поможет запустить три команды для воспроизведения ошибок. Итак, во-первых, запустите следующую команду на DC1:

Repadmin /replicate dc1 childdc1 dc=child,dc=root, dc=contoso,dc=com

Результат, показанный на экране 7, говорит о том, что репликация не состоялась, потому что DC домена не может быть найден.

|

| Экран 7. Репликация не состоялась, потому что DC домена не может быть найден |

Во-вторых, из DC1 попробуйте определить местоположение KDC в домене child.root.contoso.com с помощью команды:

Nltest /dsgetdc:child /kdc

Результаты на экране 7 свидетельствуют, что такого домена нет. В-третьих, поскольку вы не можете найти KDC, попытайтесь установить связь с любым DC в дочернем домене, используя команду:

Nltest /dsgetdc:child

В очередной раз результаты говорят о том, что нет такого домена, как показано на экране 7.

Теперь, когда вы воспроизвели все ошибки, просмотрите файл Netlogon.log, созданный в папке C:Windowsdebug. Откройте его в «Блокноте» и найдите запись, которая начинается с DSGetDcName function called. Обратите внимание, что записей с таким вызовом будет несколько. Вам нужно найти запись, имеющую те же параметры, что вы указали в команде Nltest (Dom:child и Flags:KDC). Запись, которую вы ищете, будет выглядеть так:

DSGetDcName function called: client PID=2176, Dom:child Acct:(null) Flags:KDC

Вы должны просмотреть начальную запись, равно как и последующие, в этом потоке. В таблице 2 представлен пример потока 3372. Из этой таблицы следует, что поиск DNS записи KDC SRV в дочернем домене был неудачным. Ошибка 1355 указывает, что заданный домен либо не существует, либо к нему невозможно подключиться.

Поскольку вы пытаетесь подключиться к Child.root.contoso.com, следующий ваш шаг – выполнить для него команду ping из DC1. Скорее всего, вы получите сообщение о том, что хост не найден. Информация из файла Netlogon.log и ping-тест указывают на возможные проблемы в делегировании DNS. Свои подозрения вы можете проверить, сделав тест делегирования DNS. Для этого выполните следующую команду на DC1:

Dcdiag /test:dns /dnsdelegation > Dnstest.txt

На экране 8 показан пример файла Dnstest.txt. Как вы можете заметить, это проблема DNS. Считается, что IP-адрес 192.168.10.1 – адрес для DC1.

|

| Экран 8. Пример файла Dnstest.txt |

Чтобы устранить проблему DNS, сделайте следующее:

1. На DC1 откройте консоль управления DNS.

2. Разверните Forward Lookup Zones, разверните root.contoso.com и выберите child.

3. Щелкните правой кнопкой мыши (как в родительской папке) на записи Name Server и выберите пункт Properties.

4. Выберите lamedc1.child.contoso.com и нажмите кнопку Remove.

5. Выберите Add, чтобы можно было добавить дочерний домен сервера DNS в настройки делегирования.

6. В окне Server fully qualified domain name (FQDN) введите правильный сервер childdc1.child.root.contoso.com.

7. В окне IP Addresses of this NS record введите правильный IP-адрес 192.168.10.11.

8. Дважды нажмите кнопку OK.

9. Выберите Yes в диалоговом окне, где спрашивается, хотите ли вы удалить связующую запись (glue record) lamedc1.child.contoso.com [192.168.10.1]. Glue record – это запись DNS для полномочного сервера доменных имен для делегированной зоны.

10. Используйте Nltest.exe для проверки, что вы можете найти KDC в дочернем домене. Примените опцию /force, чтобы кэш Netlogon не использовался:

Nltest /dsgetdc:child /kdc /force

11. Протестируйте репликацию AD из ChildDC1 на DC1 и DC2. Это можно сделать двумя способами. Один из них – выполнить команду

Repadmin /replicate dc1 childdc1 «dc=child,dc=root, dc=contoso,dc=com»

Другой подход заключается в использовании оснастки Active Directory Sites и Services консоли Microsoft Management Console (MMC), в этом случае правой кнопкой мыши щелкните DC и выберите Replicate Now, как показано на экране 9. Вам нужно это сделать для DC1, DC2 и TRDC1.

|

| Экран 9. Использование оснастки Active Directory Sites и?Services |

После этого вы увидите диалоговое окно, как показано на экране 10. Не учитывайте его, нажмите OK. Я вкратце расскажу об этой ошибке.

|

| Экран 10. Ошибка при репликации |

Когда все шаги выполнены, вернитесь к AD Replication Status Tool и обновите статус репликации на уровне леса. Ошибки 1908 больше быть не должно. Ошибка, которую вы видите, это ошибка 8606 (недостаточно атрибутов для создания объекта), как отмечалось на экране 10. Это следующая трудность, которую нужно преодолеть.

Устранение ошибки AD Replication Error 8606

Устаревший объект (lingering object) – это объект, который присутствует на DC, но был удален на одном или нескольких других DC. Ошибка репликации AD 8606 и ошибка 1988 в событиях Directory Service – хорошие индикаторы устаревших объектов. Важно учитывать, что можно успешно завершить репликацию AD и не регистрировать ошибку с DC, содержащего устаревшие объекты, поскольку репликация основана на изменениях. Если объекты не изменяются, то реплицировать их не нужно. По этой причине, выполняя очистку устаревших объектов, вы допускаете, что они есть у всех DC (а не только DCs logging errors).

Чтобы устранить проблему, в первую очередь убедитесь в наличии ошибки, выполнив следующую команду Repadmin на DC1:

Repadmin /replicate dc1 dc2 «dc=root,dc=contoso,dc=com»

Вы увидите сообщение об ошибке, как показано на экране 11. Кроме того, вы увидите событие с кодом в Event Viewer DC1 (см. экран 12). Обратите внимание, что событие с кодом 1988 только дает отчет о первом устаревшем объекте, который вам вдруг встретился. Обычно таких объектов много.

|

| Экран 11. Ошибка из-за наличия устаревшего объекта |

|

| Экран 12. Событие с кодом 1988 |

Вы должны скопировать три пункта из информации об ошибке 1988 в событиях: идентификатор globally unique identifier (GUID) устаревшего объекта, сервер-источник (source DC), а также уникальное, или различающееся, имя раздела – distinguished name (DN). Эта информация позволит определить, какой DC имеет данный объект.

Прежде всего, используйте GUID объекта (в данном случае 5ca6ebca-d34c-4f60-b79c-e8bd5af127d8) в следующей команде Repadmin, которая отправляет результаты в файл Objects.txt:

Repadmin /showobjmeta * «e8bd5af127d8>» > Objects.txt

Если вы откроете файл Objects.txt, то увидите, что любой DC, который возвращает метаданные репликации для данного объекта, содержит один или более устаревших объектов. DC, не имеющие копии этого объекта, сообщают статус 8439 (уникальное имя distinguished name, указанное для этой операции репликации, недействительно).

Затем вам нужно, используя GUID объект Directory System Agent (DSA) DC1, идентифицировать все устаревшие объекты в разделе Root на DC2. DSA предоставляет доступ к физическому хранилищу информации каталога, находящейся на жестком диске. В AD DSA – часть процесса Local Security Authority. Для этого выполните команду:

Repadmin /showrepl DC1 > Showrepl.txt

В Showrepl.txt GUID объект DSA DC1 появляется вверху файла и выглядит следующим образом:

DSA object GUID: 70ff33ce-2f41-4bf4-b7ca-7fa71d4ca13e

Ориентируясь на эту информацию, вы можете применить следующую команду, чтобы удостовериться в существовании устаревших объектов на DC2, сравнив его копию раздела Root с разделом Root DC1.

Repadmin /removelingeringobjects DC2 70ff33ce-2f41-4bf4- b7ca-7fa71d4ca13e «dc=root,dc=contoso,dc=com» /Advisory_mode

Далее вы можете просмотреть журнал регистрации событий Directory Service на DC2, чтобы узнать, есть ли еще какие-нибудь устаревшие объекты. Если да, то о каждом будет сообщаться в записи события 1946. Общее число устаревших объектов для проверенного раздела будет отмечено в записи события 1942.

Вы можете удалить устаревшие объекты несколькими способами. Предпочтительно использовать ReplDiag.exe. В качестве альтернативы вы можете выбрать RepAdmin.exe.

Используем ReplDiag.exe. С вашей рабочей станции администратора в корневом домене леса, а в нашем случае это Win8Client, вы должны выполнить следующие команды:

Repldiag /removelingeringobjects Repadmin /replicate dc1 dc2 «dc=root,dc=contoso,dc=com»

Первая команда удаляет объекты. Вторая команда служит для проверки успешного завершения репликации (иными словами, ошибка 8606 больше не регистрируется). Возвращая команды Repadmin /showobjmeta, вы можете убедиться в том, что объект был удален из всех, что объект был удален DC. Если у вас есть контроллер только для чтения read-only domain controller (RODC) и он содержал данный устаревший объект, вы заметите, что он все еще там находится. Дело в том, что текущая версия ReplDiag.exe не удаляет объекты из RODC. Для очистки RODC (в нашем случае, ChildDC2) выполните команду:

Repadmin /removelingeringobjects childdc2.child.root. contoso.com 70ff33ce-2f41-4bf4-b7ca-7fa71d4ca13e «dc=root,dc=contoso,dc=com» /Advisory_mode

После этого просмотрите журнал событий Directory Service на ChildDC2 и найдите событие с кодом 1939. На экране 13 вы видите уведомление о том, что устаревшие объекты были удалены.

|

| Экран 13. Сообщение об удалении устаревших объектов |

Используем RepAdmin.exe. Другой способ, позволяющий удалить устаревшие объекты – прибегнуть к помощи RepAdmin.exe. Сначала вы должны удалить устаревшие объекты главных контроллеров домена (reference DC) с помощью кода, который видите в листинге 1. После этого необходимо удалить устаревшие объекты из всех остальных контроллеров домена (устаревшие объекты могут быть показаны или на них могут обнаружиться ссылки на нескольких контроллерах домена, поэтому убедитесь, что вы удалили их все). Необходимые для этой цели команды приведены в листинге 2.

Как видите, использовать ReplDiag.exe гораздо проще, чем RepAdmin.exe, поскольку вводить команд вам придется намного меньше. Ведь чем больше команд, тем больше шансов сделать опечатку, пропустить команду или допустить ошибку в командной строке.

Устранение ошибки AD Replication Error 8453

Предыдущие ошибки репликации AD были связаны с невозможностью найти другие контроллеры домена. Ошибка репликации AD с кодом состояния 8453 возникает, когда контроллер домена видит другие DC, но не может установить с ними связи репликации.

Например, предположим, что ChildDC2 (RODC) в дочернем домене не уведомляет о себе как о сервере глобального каталога – Global Catalog (GC). Для получения статуса ChildDC2 запустите следующие команды на ChildDC2:

Repadmin /showrepl childdc2 > Repl.txt

Данная команда отправляет результаты Repl.txt. Если вы откроете этот текстовый файл, то увидите вверху следующее:

BoulderChildDC2 DSA Options: IS_GC DISABLE_OUTBOUND_REPL IS_RODC WARNING: Not advertising as a global catalog

Если вы внимательно посмотрите на раздел Inbound Neighbors, то увидите, что раздел DC=treeroot,DC=fabrikam,DC=com отсутствует, потому что он не реплицируется. Взгляните на кнопку файла – вы увидите ошибку:

Source: BoulderTRDC1 ******* 1 CONSECTUTIVE FAILURES since 2014-01-12 11:24:30 Last error: 8453 (0x2105): Replication access was denied Naming Context: DC=treeroot,DC=fabrikam,DC=com

Эта ошибка означает, что ChildDC2 не может добавить связь репликации (replication link) для раздела Treeroot. Как показано на экране 14, данная ошибка также записывается в журнал регистрации событий Directory Services на ChildDC2 как событие с кодом 1926.

|

| Экран 14. Отсутствие связи репликации |

Здесь вам нужно проверить, нет ли проблем, связанных с безопасностью. Для этого используйте DCDiag.exe:

Dcdiag /test:checksecurityerror

На экране 15 показан фрагмент вывода DCDiag.exe.

|

| Экран 15. Фрагмент вывода DCDiag.exe |

Как видите, вы получаете ошибку 8453, потому что группа безопасности Enterprise Read-Only Domain Controllers не имеет разрешения Replicating Directory Changes.

Чтобы решить проблему, вам нужно добавить отсутствующую запись контроля доступа – missing access control entry (ACE) в раздел Treeroot. В этом вам помогут следующие шаги:

1. На TRDC1 откройте оснастку ADSI Edit.

2. Правой кнопкой мыши щелкните DC=treeroot,DC=fabrikam,DC=com и выберите Properties.

3. Выберите вкладку Security.

4. Посмотрите разрешения на этот раздел. Отметьте, что нет записей для группы безопасности Enterprise Read-Only Domain Controllers.

5. Нажмите Add.

6. В окне Enter the object names to select наберите ROOTEnterprise Read-Only Domain Controllers.

7. Нажмите кнопку Check Names, затем выберите OK, если указатель объектов (object picker) разрешает имя.

8. В диалоговом окне Permissions для Enterprise Read-Only Domain Controllers снимите флажки Allow для следующих разрешений

*Read

*Read domain password & lockout policies («Чтение политики блокировки и пароля домена»)

*Read Other domain parameters

9. Выберите флажок Allow для разрешения Replicating Directory Changes, как показано на экране 16. Нажмите OK.

10. Вручную запустите Knowledge Consistency Checker (KCC), чтобы немедленно сделать перерасчет топологии входящей репликации на ChildDC2, выполнив команду

Repadmin /kcc childdc2

|

| Экран 16. Включение разрешения Replicating Directory Change |

Данная команда заставляет KCC на каждом целевом сервере DC незамедлительно делать перерасчет топологии входящей репликации, добавляя снова раздел Treeroot.

Состояние репликации критически важно

Репликация во всех отношениях в лесу AD имеет решающее значение. Следует регулярно проводить ее диагностику, чтобы изменения были видны всем контроллерам домена, иначе могут возникать различные проблемы, в том числе связанные с аутентификацией. Проблемы репликации нельзя обнаружить сразу. Поэтому если вы пренебрегаете мониторингом репликации (в крайнем случае, периодически делайте проверку), то рискуете столкнуться с трудностями в самый неподходящий момент. Моей задачей было показать вам, как проверять статус репликации, обнаруживать ошибки и в то же время как справиться с четырьмя типичными проблемами репликации AD.

Листинг 1. Команды для удаления устаревших объектов из Reference DC

REM Команды для удаления устаревших объектов REM из раздела Configuration. Repadmin /removelingeringobjects childdc1.child.root. contoso.com 70ff33ce-2f41-4bf4-b7ca-7fa71d4ca13e «cn=configuration,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects childdc1.child.root. contoso.com 3fe45b7f-e6b1-42b1-bcf4-2561c38cc3a6 «cn=configuration,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects childdc1.child.root. contoso.com 0b457f73-96a4-429b-ba81-1a3e0f51c848 «cn=configuration,dc=root,dc=contoso,dc=com» REM Команды для удаления устаревших объектов REM из раздела ForestDNSZones. Repadmin /removelingeringobjects childdc1.child.root. contoso.com 70ff33ce-2f41-4bf4-b7ca-7fa71d4ca13e «dc=forestdnszones,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects childdc1.child.root. contoso.com 3fe45b7f-e6b1-42b1-bcf4-2561c38cc3a6 «dc=forestdnszones,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects childdc1.child. root.contoso.com 0b457f73-96a4-429b-ba81- 1a3e0f51c848 «dc=forestdnszones,dc=root, dc=contoso,dc=com» REM Команды для удаления устаревших объектов REM из раздела домена Root. Repadmin /removelingeringobjects dc1.root. contoso.com 3fe45b7f-e6b1-42b1-bcf4-2561c38cc3a6 «dc=root,dc=contoso,dc=com» REM Команды для удаления устаревших объектов REM из раздела DomainDNSZones. Repadmin /removelingeringobjects dc1.root. contoso.com 3fe45b7f-e6b1-42b1-bcf4-2561c38cc3a6 «dc=root,dc=contoso,dc=com»

Листинг 2. Команды для удаления устаревших объектов из остальных DC

REM Команды для удаления устаревших объектов REM из раздела Configuration. Repadmin /removelingeringobjects dc1.root. contoso.com 0c559ee4-0adc-42a7-8668-e34480f9e604 «cn=configuration,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects dc2.root. contoso.com 0c559ee4-0adc-42a7-8668-e34480f9e604 «cn=configuration,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects childdc2.child.root. contoso.com 0b457f73-96a4-429b-ba81-1a3e0f51c848 «cn=configuration,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects trdc1.treeroot. fabrikam.com 0c559ee4-0adc-42a7-8668-e34480f9e604 «cn=configuration,dc=root,dc=contoso,dc=com» REM Команды для удаления устаревших объектов REM из раздела ForestDNSZones. Repadmin /removelingeringobjects dc1.root.contoso. com 0c559ee4-0adc-42a7-8668-e34480f9e604 «dc=forestdnszones,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects dc2.root.contoso. com 0c559ee4-0adc-42a7-8668-e34480f9e604 «dc=forestdnszones,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects childdc2.child.root. contoso.com 0b457f73-96a4-429b-ba81-1a3e0f51c848 «dc=forestdnszones,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects trdc1.treeroot. fabrikam.com 0c559ee4-0adc-42a7-8668-e34480f9e604 «dc=forestdnszones,dc=root,dc=contoso,dc=com» REM Команды для удаления устаревших объектов REM из раздела DomainDNSZones–Root. Repadmin /removelingeringobjects dc2.child.root. contoso.com 70ff33ce-2f41-4bf4-b7ca-7fa71d4ca13e «dc=domaindnszones,dc=root,dc=contoso,dc=com» REM Команды для удаления устаревших объектов REM из раздела домена Child. Repadmin /removelingeringobjects dc1.root.contoso. com 0c559ee4-0adc-42a7-8668-e34480f9e604 «dc=child,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects dc2.root.contoso. com 0c559ee4-0adc-42a7-8668-e34480f9e604 «dc=child,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects childdc2.child.root. contoso.com 0b457f73-96a4-429b-ba81-1a3e0f51c848 «dc=child,dc=root,dc=contoso,dc=com» Repadmin /removelingeringobjects trdc1.treeroot. fabrikam.com 0c559ee4-0adc-42a7-8668-e34480f9e604 «dc=child,dc=root,dc=contoso,dc=com» REM Команды для удаления устаревших объектов REM из раздела DomainDNSZones-Child. Repadmin /removelingeringobjects childdc2.child.root. contoso.com 0c559ee4-0adc-42a7-8668-e34480f9e604 «dc=domaindnszones,dc=child,dc=root,dc=contoso,dc=com» REM Команды для удаления устаревших объектов REM из раздела домена TreeRoot. Repadmin /removelingeringobjects childdc1.child.root. contoso.com 0b457f73-96a4-429b-ba81-1a3e0f51c848 «dc=treeroot,dc=fabrikam,dc=com» Repadmin /removelingeringobjects childdc2.child.root. contoso.com 0b457f73-96a4-429b-ba81-1a3e0f51c848 «dc=treeroot,dc=fabrikam,dc=com» Repadmin /removelingeringobjects dc1.root.contoso.com 0b457f73-96a4-429b-ba81-1a3e0f51c848 «dc=treeroot,dc=fabrikam,dc=com» Repadmin /removelingeringobjects dc2.root.contoso.com 0b457f73-96a4-429b-ba81-1a3e0f51c848 «dc=treeroot,dc=fabrikam,dc=com»

Обновлено 03.05.2022

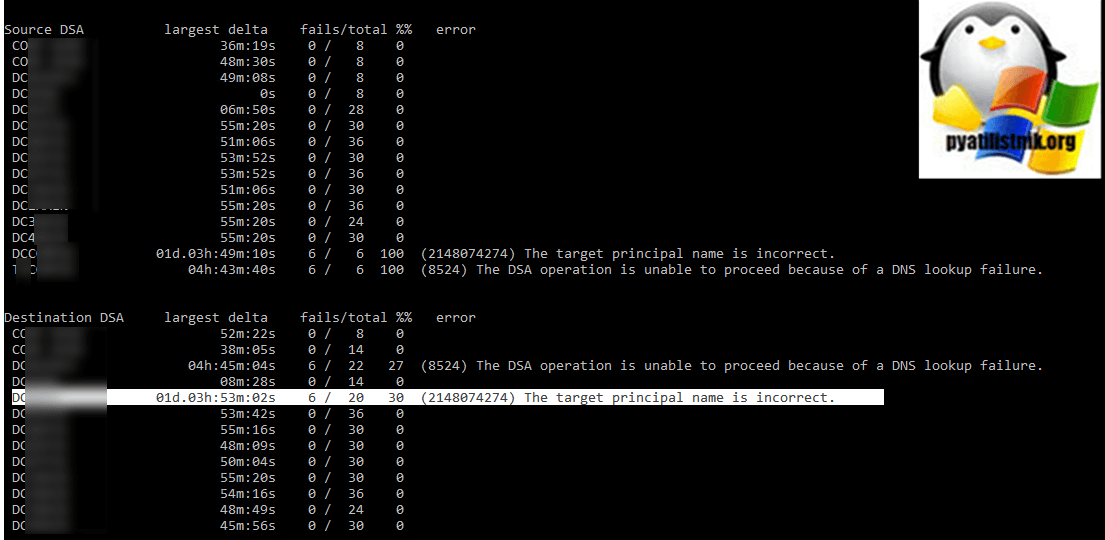

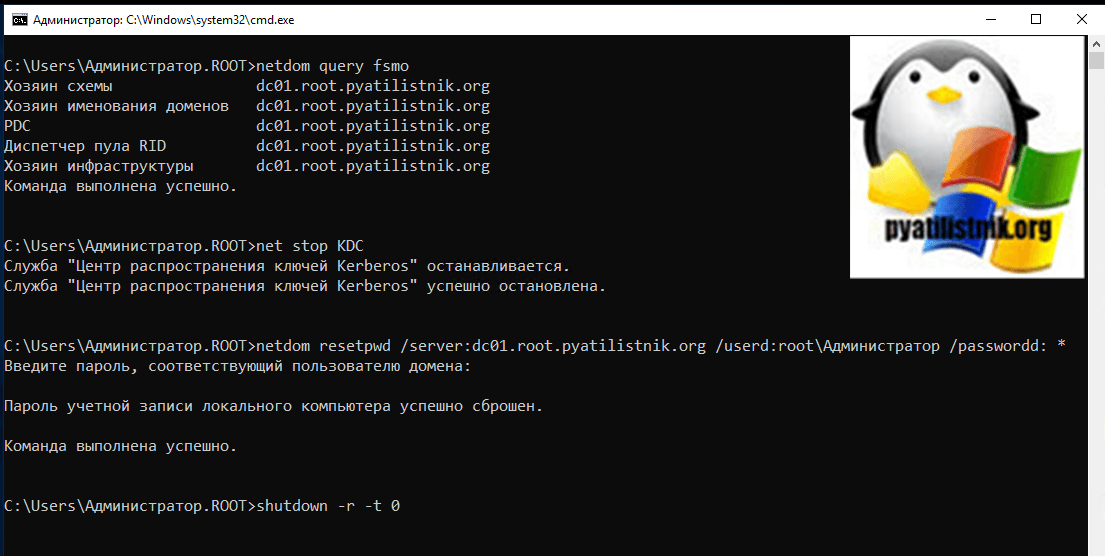

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов Pyatilistnik.org. В прошлый раз я вам показал .как вы можете легко взаимодействовать с файлами папками с помощью утилиты robocopy, я показал как делать резервные копии и многое другое. В сегодняшней статье я покажу, как устраняется ошибка в репликации контроллеров домена Active Directory, ошибка звучит вот так (2148074274) The target principal name is incorrect. Давайте смотреть в чем дело.

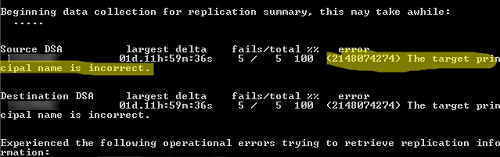

Проверяя на одном из контроллеров домена репликацию через утилиту repadmin, я обнаружил, что от одного из участников стала появляться ошибка:

(2148074274) The target principal name is incorrect

Оказалось, что перестал корректно работать безопасный режим между этим неисправным контроллером домена и основным контроллером домена. Как советует Microsoft, его нужно сбросить.

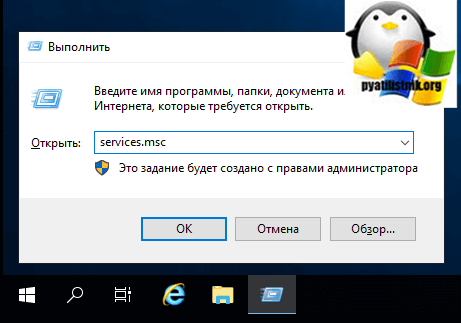

🛠Как исправить ошибку The target principal name is incorrect

Идем на неисправный контроллер домена и отключаем службу центра распространения ключей Kerberos (Kerberos Key Distribution Center service — KDC). Вызовите окно «Выполнить» и введите в нем:

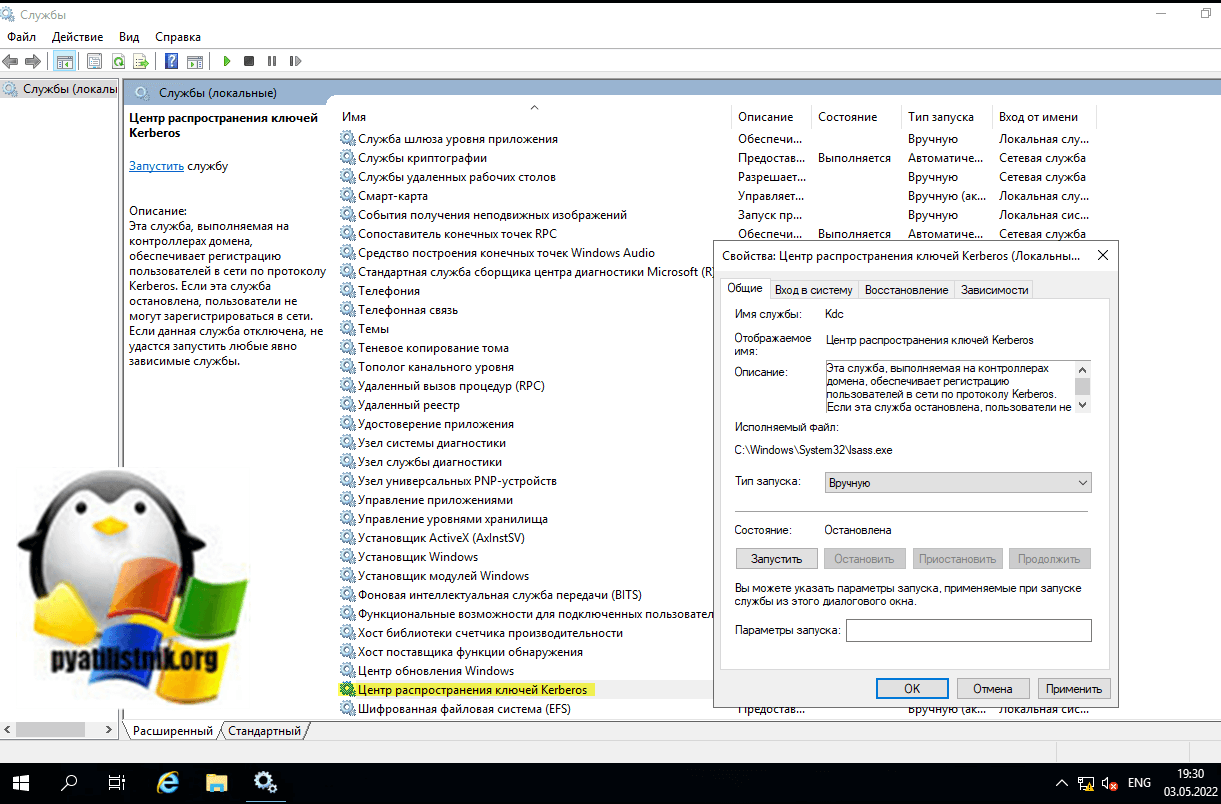

Найдите там службу «Центр распространения ключей Kerberos (Kerberos Key Distribution Center service — KDC)«, зайдите в ее свойства, остановите ее и выставите тип запуска «Вручную«. После этого перезагрузите сервер.

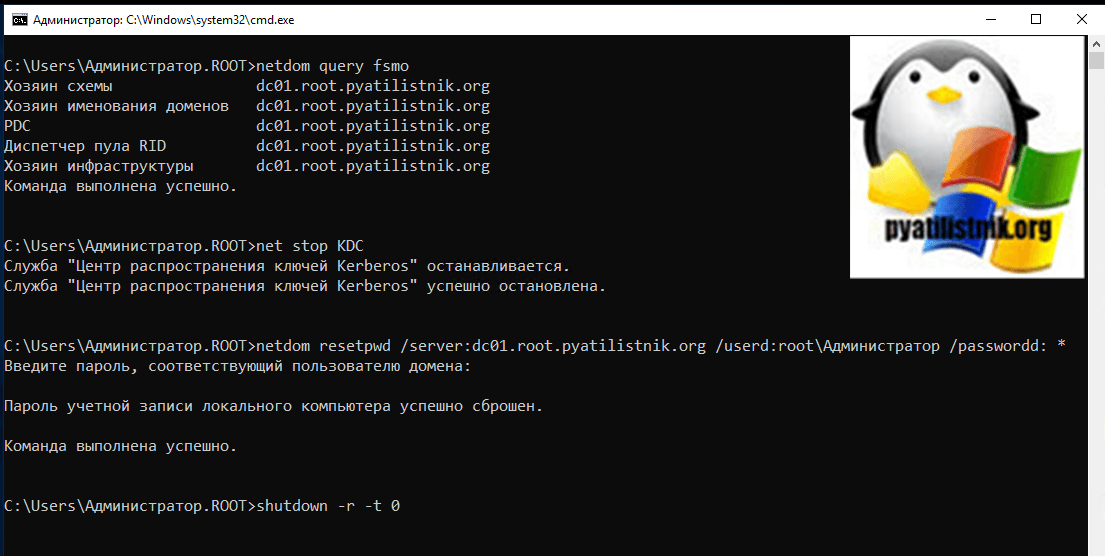

После загрузки в командной строке выполните:

✅netdom query fsmo

✅net stop KDC

✅netdom resetpwd /server:dc01.root.pyatilistnik.org /userd:rootАдминистратор /passwordd: *

✅shutdown -r -t 0

Первой командой мы выясняем, кто у нас сервер PDC, далее мы будим к нему обращаться в команде по сбросу безопасного канала в параметре /server. В /userd указываем учетную запись имеющую права администратора в данном домене.

После сброса безопасного канала перезапустите контроллер домена. Даже если вы попытайтесь сбросить защищенный канал с помощью утилиты Netdom, и команда не будет успешно завершена, приступите к процессу перезапуска. После завершения перезапуска компьютеров запустите оснастку «Services», перезапустите службу KDC и повторите попытку репликации, не забудьте ей выставить тип запуска «Автоматический«.

Далее проверьте репликацию между контроллерами.

repadmin /syncall /APed

repadmin /syncall

repadmin /replsummary

Дополнительные ссылки

https://docs.microsoft.com/ru-RU/troubleshoot/windows-server/identity/target-principal-name-is-incorrect-when-replicating-data

На этом у меня все. Мы с вами устранили ошибку репликации (2148074274) The target principal name is incorrect. С вами был Иван Сёмин, автор и создатель IT портала Pyatilistnik.org.

Добрый день.

Прошу помощи, т.к. накосячил в том, что не достаточно литературы прочитал по миграции и подготовке к ней. Теперь имею массу проблем с нерабочим КД.

Есть старый сервер serverdomain на Server 2003, была произведена миграция на сервер SR117004 с 2008 R2.

После миграции по netdom query fsmo выдавался ответ о том, что новый КД SR117004 является владельцем всех ролей.

Сейчас на обоих серверах ответ «Параметр задан неверно»

На netdom query pdc оба сервера называют SR117004, но службы AD его как КД не видят.

До миграции serverdomain являлся так же основным шлюзом. После миграции, на нём был изменён IP, а шлюзом стал Mikrotik.

Ошибок на новом КД вышло столько, что не понятно с какой начинать разгребать эту ситуацию.

На новом КД не создались каталоги Sysvol и Netlogon.

Далее список ошибок и выдачей диагностических утилит.

————————————————————————————————-

Доменным службам Active Directory не удается подключиться к глобальному каталогу.

Дополнительные данные

Значение ошибки:

1355 Указанный домен не существует или к нему невозможно подключиться.

Внутренний идентификатор:

3200e25

Действие пользователя:

Убедитесь, что глобальный каталог находится в лесу и доступен для контроллера домена. Для диагностики можно использовать программу NLTEST

————————————————————————————————-

Службе репликации DFS не удалось связаться с контроллером домена , чтобы получить сведения о конфигурации. Репликация остановлена. Служба вновь попытается это сделать во время следующего цикла опроса, который произойдет через 60 мин.

Это событие может быть вызвано проблемами с подключением TCP/IP, брандмауэром, доменными службами Active Directory или DNS.

Дополнительные сведения:

Ошибка: 160 (Неверны один или несколько аргументов.)

————————————————————————————————-

DNS-сервер ожидает от доменных служб Active Directory (AD DS) сигнала о том, что первичная синхронизация каталога завершена. Службу DNS-сервера невозможно запустить до завершения первичной синхронизации, так как критические данные DNS могут

быть еще не реплицированными на этот контроллер домена. Если журнал событий AD DS показывает, что имеются проблемы с разрешением DNS-имен в адреса, рассмотрите возможность добавления IP-адреса другого DNS-сервера

для этого домена в список DNS-серверов в свойствах протокола IP этого компьютера. Такое событие будет записываться в журнал каждые две минуты, пока служба AD DS не сообщит об успешном завершении первичной синхронизации.

————————————————————————————————-

dcdiag с нового КД

Диагностика сервера каталогов

Выполнение начальной настройки:

Выполняется попытка поиска основного сервера…

Основной сервер = SR117004

* Идентифицирован лес AD.

Сбор начальных данных завершен.

Выполнение обязательных начальных проверок

Сервер проверки: Default-First-Site-NameSR117004

Запуск проверки: Connectivity

……………………. SR117004 — пройдена проверка Connectivity

Выполнение основных проверок

Сервер проверки: Default-First-Site-NameSR117004

Запуск проверки: Advertising

Внимание: DsGetDcName вернул сведения для

serverdomain.permschool34.local при попытке получения доступа к

SR117004.

СЕРВЕР НЕ ОТВЕЧАЕТ или НЕ СЧИТАЕТСЯ ПРИЕМЛЕМЫМ.

……………………. SR117004 — не пройдена проверка Advertising

Запуск проверки: FrsEvent

За последние 24 часа после предоставления SYSVOL в общий доступ

зафиксированы предупреждения или сообщения об ошибках. Сбои при

репликации SYSVOL могут стать причиной проблем групповой политики.

……………………. SR117004 — пройдена проверка FrsEvent

Запуск проверки: DFSREvent

……………………. SR117004 — пройдена проверка DFSREvent

Запуск проверки: SysVolCheck

……………………. SR117004 — пройдена проверка SysVolCheck

Запуск проверки: KccEvent

……………………. SR117004 — пройдена проверка KccEvent

Запуск проверки: KnowsOfRoleHolders

……………………. SR117004 — пройдена проверка

KnowsOfRoleHolders

Запуск проверки: MachineAccount

……………………. SR117004 — пройдена проверка MachineAccount

Запуск проверки: NCSecDesc

……………………. SR117004 — пройдена проверка NCSecDesc

Запуск проверки: NetLogons

Не удается подключиться к общему ресурсу NETLOGON.

(SR117004netlogon)

[SR117004] Сбой операции net use или LsaPolicy с ошибкой 67,

Не найдено сетевое имя..

……………………. SR117004 — не пройдена проверка NetLogons

Запуск проверки: ObjectsReplicated

……………………. SR117004 — пройдена проверка

ObjectsReplicated

Запуск проверки: Replications

[SERVERDOMAIN] Сбой функции DsBindWithSpnEx() с ошибкой 1722,

Сервер RPC недоступен..

……………………. SR117004 — не пройдена проверка Replications

Запуск проверки: RidManager

……………………. SR117004 — пройдена проверка RidManager

Запуск проверки: Services

……………………. SR117004 — пройдена проверка Services

Запуск проверки: SystemLog

Возникла ошибка. Код события (EventID): 0x00000469

Время создания: 09/02/2020 11:09:34

Строка события:

Ошибка при обработке групповой политики из-за отсутствия сетевого по

дключения к контроллеру домена. Это может быть временным явлением. Будет создано

сообщение об успехе после того, как компьютер удастся подключить к контроллеру

домена и групповая политика будет обработана успешно. Если в течение нескольких

часов это сообщение не появляется, обратитесь к системному администратору.

Возникла ошибка. Код события (EventID): 0xC0002719

Время создания: 09/02/2020 11:35:37

Строка события:

Не удалось установить связь DCOM с компьютером 193.58.251.101 через

один из настроенных протоколов.

Возникла ошибка. Код события (EventID): 0xC0002719

Время создания: 09/02/2020 11:49:22

Строка события:

Не удалось установить связь DCOM с компьютером 193.58.251.101 через

один из настроенных протоколов.

……………………. SR117004 — не пройдена проверка SystemLog

Запуск проверки: VerifyReferences

……………………. SR117004 — пройдена проверка

VerifyReferences

Выполнение проверок разделов на: ForestDnsZones

Запуск проверки: CheckSDRefDom

……………………. ForestDnsZones — пройдена проверка

CheckSDRefDom

Запуск проверки: CrossRefValidation

……………………. ForestDnsZones — пройдена проверка

CrossRefValidation

Выполнение проверок разделов на: DomainDnsZones

Запуск проверки: CheckSDRefDom

……………………. DomainDnsZones — пройдена проверка

CheckSDRefDom

Запуск проверки: CrossRefValidation

……………………. DomainDnsZones — пройдена проверка

CrossRefValidation

Выполнение проверок разделов на: Schema

Запуск проверки: CheckSDRefDom

……………………. Schema — пройдена проверка CheckSDRefDom

Запуск проверки: CrossRefValidation

……………………. Schema — пройдена проверка

CrossRefValidation

Выполнение проверок разделов на: Configuration

Запуск проверки: CheckSDRefDom

……………………. Configuration — пройдена проверка

CheckSDRefDom

Запуск проверки: CrossRefValidation

……………………. Configuration — пройдена проверка

CrossRefValidation

Выполнение проверок разделов на: permschool34

Запуск проверки: CheckSDRefDom

……………………. permschool34 — пройдена проверка

CheckSDRefDom

Запуск проверки: CrossRefValidation

……………………. permschool34 — пройдена проверка

CrossRefValidation

Выполнение проверок предприятия на: permschool34.local

Запуск проверки: LocatorCheck

Внимание! Сбой при вызове функции DcGetDcName(GC_SERVER_REQUIRED),

ошибка 1355

Не удается найти сервер глобального каталога — все глобальные каталоги

отключены.

……………………. permschool34.local — не пройдена проверка

LocatorCheck

Запуск проверки: Intersite

……………………. permschool34.local — пройдена проверка

Intersite

————————————————————————————————-

dcdiag со старого КД

Domain Controller Diagnosis

Performing initial setup:

Done gathering initial info.

Doing initial required tests

Testing server: Default-First-Site-NameSERVERDOMAIN

Starting test: Connectivity

……………………. SERVERDOMAIN passed test Connectivity

Doing primary tests

Testing server: Default-First-Site-NameSERVERDOMAIN

Starting test: Replications

……………………. SERVERDOMAIN passed test Replications

Starting test: NCSecDesc

……………………. SERVERDOMAIN passed test NCSecDesc

Starting test: NetLogons

……………………. SERVERDOMAIN passed test NetLogons

Starting test: Advertising

……………………. SERVERDOMAIN passed test Advertising

Starting test: KnowsOfRoleHolders

……………………. SERVERDOMAIN passed test KnowsOfRoleHolders

Starting test: RidManager

Dcdiag could not locate (null) in the dcdiag’s cache of servers. Try

running this dcdiag test against this server, to avoid any problems

caused by replication latency.

……………………. SERVERDOMAIN failed test RidManager

Starting test: MachineAccount

……………………. SERVERDOMAIN passed test MachineAccount

Starting test: Services

……………………. SERVERDOMAIN passed test Services

Starting test: ObjectsReplicated

……………………. SERVERDOMAIN passed test ObjectsReplicated

Starting test: frssysvol

……………………. SERVERDOMAIN passed test frssysvol

Starting test: frsevent

There are warning or error events within the last 24 hours after the

SYSVOL has been shared. Failing SYSVOL replication problems may cause

Group Policy problems.

……………………. SERVERDOMAIN failed test frsevent

Starting test: kccevent

An Warning Event occured. EventID: 0x80000785

Time Generated: 09/02/2020 12:03:48

(Event String could not be retrieved)

An Warning Event occured. EventID: 0x80000785

Time Generated: 09/02/2020 12:03:48

(Event String could not be retrieved)

An Warning Event occured. EventID: 0x80000785

Time Generated: 09/02/2020 12:03:48

(Event String could not be retrieved)

……………………. SERVERDOMAIN failed test kccevent

Starting test: systemlog

An Error Event occured. EventID: 0x000016AD

Time Generated: 09/02/2020 11:08:46

(Event String could not be retrieved)

An Error Event occured. EventID: 0x40000004

Time Generated: 09/02/2020 11:17:55

(Event String could not be retrieved)

An Error Event occured. EventID: 0xC0002719

Time Generated: 09/02/2020 11:18:34

(Event String could not be retrieved)

An Error Event occured. EventID: 0x40000004

Time Generated: 09/02/2020 11:41:56

(Event String could not be retrieved)

……………………. SERVERDOMAIN failed test systemlog

Starting test: VerifyReferences

……………………. SERVERDOMAIN passed test VerifyReferences

Running partition tests on : ForestDnsZones

Starting test: CrossRefValidation

……………………. ForestDnsZones passed test CrossRefValidation

Starting test: CheckSDRefDom

……………………. ForestDnsZones passed test CheckSDRefDom

Running partition tests on : DomainDnsZones

Starting test: CrossRefValidation

……………………. DomainDnsZones passed test CrossRefValidation

Starting test: CheckSDRefDom

……………………. DomainDnsZones passed test CheckSDRefDom

Running partition tests on : Schema

Starting test: CrossRefValidation

……………………. Schema passed test CrossRefValidation

Starting test: CheckSDRefDom

……………………. Schema passed test CheckSDRefDom

Running partition tests on : Configuration

Starting test: CrossRefValidation

……………………. Configuration passed test CrossRefValidation

Starting test: CheckSDRefDom

……………………. Configuration passed test CheckSDRefDom

Running partition tests on : permschool34

Starting test: CrossRefValidation

……………………. permschool34 passed test CrossRefValidation

Starting test: CheckSDRefDom

……………………. permschool34 passed test CheckSDRefDom

Running enterprise tests on : permschool34.local

Starting test: Intersite

……………………. permschool34.local passed test Intersite

Starting test: FsmoCheck

Warning: DcGetDcName(GC_SERVER_REQUIRED) call failed, error 1355

A Global Catalog Server could not be located — All GC’s are down.

……………………. permschool34.local failed test FsmoCheck

Добрый день, Коллеги!

Так получилось, что в лесу Active Directory 2 контроллера одного домена оказались с несколько отличающимися ОС:

Основной контроллер в центральном офисе (DC) — Windows 2008 SP2 x86 (6.0.6002) — все FSMO роли

Вторичный контроллер в филиале Челябинска (DC-CHEL) — Windows 2008 R2 SP1 x64 (6.1.7601) — только GC

Всё это каким-то образом работало какое-то время, пока не начались вполне осязаемые пользователями проблемы с резолвом DNS-имен хостов домена.

Как позже я выяснил, какое-то время (довольно продолжительное) контроллеры не видели друг друга, а DC-CHEL вообще скорее всего был выключен. В журнале DNS с самого начала было предупреждение 4013, то есть ожидалось завершение первичной синхронизации каталога. И примерно через год она сменилась ошибкой 4000, после чего пользователи и ощутили неладное. В системном журнале каких-то прямых предпосылок увидеть не удалось. Косвенно возможно повлияли: предупреждение 29 от Kerberos-Key-Distribution-Center, и далее, когда пошла ошибка 4000 от DNS, посыпались 1055 от GroupPolicy, 4 от Security-Kerberos.

Очевидно, что изначально что-то мешало репликации. Контроллеры находятся в разных сайтах и разных подсетях. В стеке TCP/IP все в порядке, хотя был один момент, когда обратный маршрут на DC отсутствовал, но это исправили.

Возможных причин я вижу несколько:

1. Из-за различий версий Windows (R2 и не R2) службы AD не могут работать корректно вместе.

2. Предупреждение DNS 4013. Гугл приводит в совершенно разные топики. И советы тоже разные. Вплоть до выноса зоны DNS в отдельный DNS-сервер (не интегрированный в AD). Так и не понял до конца.

Возможно я что-то упустил. По ходу дополю, если что.

Какие варианты решения:

1. Понижение роли контроллера DC-CHEL (что тоже еще пока еще не осуществимо стандартными способами, dcpromo /forceRemoval не помогает, выдает ошибку «DFS Replication: Главное конечное имя неверно.») до рядового сервера. Приведение контроллеров к одной версии Windows.

2. Если все же совместная работа этих версий Windows возможна, то как-то заставить из реплицироваться.

repadmin /replsum

Время запуска сводки по репликации: 2015-09-24 01:51:25

Начат сбор данных для сводки по репликации, подождите:

.....

Исходный DSA наиб. дельта сбоев/всего %% ошибка

DC >60 days 5 / 5 100 (2148074274) Главное конечное имя неверно.

Конечный DSA наиб. дельта сбои/всего %% ошибка

DC-CHEL >60 days 5 / 5 100 (2148074274) Главное конечное имя неверно.

Возникли следующие ошибки при попытке получения сведений о репликации:

8341 - dc.epa.netВ общем, что сейчас не делай с контроллером DC-CHEL, всё упирается в одну ошибку «Главное конечное имя неверно.» Может подскажете что-нибудь более эффективное при меньших трудозатратах, чтобы контроллер не пришлось везти на переустановку винды из Челябинска, а потом обратно.

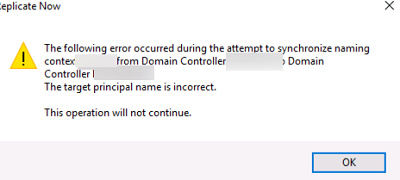

При попытке ручной репликации данных между контроллерами домена Active Directory в остатке Active Directory Sites and Services (dssite.msc) появилась ошибка:

The following error occurred during the attempt to synchronize naming context from Domain Controller X to Domain Controller Y. The target principal name is incorrect. This operation will not continue.

При проверке репликации с помощью repadmin, у одного из DC появляется ошибка:

(2148074274) The target principal name is incorrect.

В журнале событий DC есть такие ошибки:

Source: Security-Kerberos

Event ID: 4

The Kerberos client received a KRB_AP_ERR_MODIFIED error from the server DC2. The target name used was cifs/DC2.winitpro.ru. This indicates that the target server failed to decrypt the ticket provided by the client. This can occur when the target server principal name (SPN) is registered on an account other than the account the target service is using. Ensure that the target SPN is only registered on the account used by the server. This error can also happen if the target service account password is different than what is configured on the Kerberos Key Distribution Center for that target service. Ensure that the service on the server and the KDC are both configured to use the same password. If the server name is not fully qualified, and the target domain (winitpro.ru) is different from the client domain (winiptro.ru), check if there are identically named server accounts in these two domains, or use the fully-qualified name to identify the server.

Event ID 3210:

Failed to authenticate with DC, a Windows NT domain controller for domain WINITPRO.

Event ID 5722:

The session setup from the computer 1 failed to authenticate. The name of the account referenced in the security database is 2. The following error occurred:

В первую очередь проверьте:

- Доступность проблемного контроллера домена с помощью простого ICMP ping

- Проверьте, что на нем доступен порт TCP 445 и опубликованы сетевые папки SysVol и NetLogon;

Если все ОК, значит проблема в том, между контроллерами домена нарушен безопасный канал передачи данных. Проверьте его с помощью PowerShell команды:

Test-ComputerSecureChannel -Verbose

Служба KDC на целевом контроллере домена не может расшифровать тикет Kerberos из-за того, что в ней хранится старый пароль этого контроллера домена.

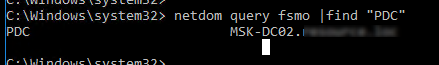

Чтобы исправить проблему, нужно сбросить этот пароль. Сначала нужно найти текущий контроллер домена с FSMO ролью PDC.

netdom query fsmo |find "PDC"

В нашем примере PDC находится на MSK-DC02. Мы будем исопользовать это имя в команде

netdom resetpwd

далее.

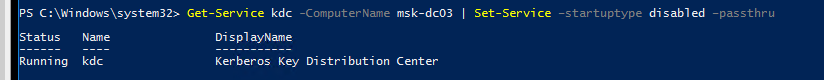

Остановите службу Kerberos Key Distribution Center (KDC) на контроллере домена, на котором появляется ошибка “The target principal name is incorrect” и измените тип запуска на Disabled. Можно изменить настройки службы из консоли services.msc или с помощью PowerShell:

Get-Service kdc -ComputerName msk-dc03 | Set-Service –startuptype disabled –passthru

Перезагрузите этот контроллер домена.

Теперь нужно сбросить безопасный канал связи с контроллером домена с ролью PDC:

netdom resetpwd /server:msk-dc02 /userd:winitproadministrator /passwordd:*

Укажите пароль администратора домена.

Перезагрузите проблемный DC и запустите службу KDC. Попробуйте запустить репликацию и проверить ошибки.

repadmin /syncall

repadmin /replsum

repadmin /showrepl

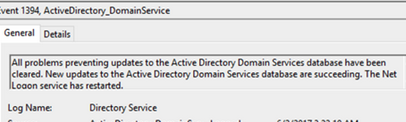

Если репликация успешно выполнена, в журнале Directory Service Event Viewerа должно появится событие Event ID 1394:

All Problems preventing updates to the Active Directory Domain Services database have been cleared. New Updates to the Active Directory Domain Services database are succeeding. The Net Logon service has restarted

Проверьте состояние вашего домена и контроллеров домена Active Directory согласно этого гайда.

Hello ,

We have Domain Controller which was OFF for long time , But After We started it , replication is not working for this Domain Controller

The description for Event ID 1925 from source Microsoft-Windows-ActiveDirectory_DomainService cannot be found.

2148074274 The handle is invalid

Also Other events like : Target Principal Name is Incorrect and Access Denied while manual sync using

repadmin /syncall

From the google it suggest that to reset password using netdom

command but I am having below confusion :

1. From Which Domain Controller Should I run the Command , the Probelmetic Domain controller which we turned on after few Days OR from the Good Domain Controller which holds our all FSMO roles

2. Also from Which Domain controller the KDC service should be stopped on the Problematic or the Good domain controller ?

Ref : https://support.microsoft.com/en-in/help/3073945/how-to-troubleshoot-active-directory-replication-error-5-access-is-den

Appropriate for your Help.

Thanks

Thanks , Prakash ,Please Note: My Posts are provided “AS IS” without warranty of any kind, either expressed or implied.

Hello ,

We have Domain Controller which was OFF for long time , But After We started it , replication is not working for this Domain Controller

The description for Event ID 1925 from source Microsoft-Windows-ActiveDirectory_DomainService cannot be found.

2148074274 The handle is invalid

Also Other events like : Target Principal Name is Incorrect and Access Denied while manual sync using

repadmin /syncall

From the google it suggest that to reset password using netdom

command but I am having below confusion :

1. From Which Domain Controller Should I run the Command , the Probelmetic Domain controller which we turned on after few Days OR from the Good Domain Controller which holds our all FSMO roles

2. Also from Which Domain controller the KDC service should be stopped on the Problematic or the Good domain controller ?

Ref : https://support.microsoft.com/en-in/help/3073945/how-to-troubleshoot-active-directory-replication-error-5-access-is-den

Appropriate for your Help.

Thanks

Thanks , Prakash ,Please Note: My Posts are provided “AS IS” without warranty of any kind, either expressed or implied.

Hello all,

I am getting the error in the subject when I check the replication status of my 5 DCs.

Found an article online that showed how to update the Kerberos password on the impacted DCs but I am getting in on 4 out of 5 DCs….

I went ahead and updated the password per the following steps:

Stop/Disable

«Kerberos Key Distribution Center» (KDC)

Reboot DC

Run the following command as admin —

netdom resetpwd /server:PDC_EMULATOR /userd:DOM2016administrator /passwordd:password

Reboot DC

Start up KDC.

However the error still remains…

H:>repadmin /replsum

Replication Summary Start Time: 2020-10-13 23:02:47

Beginning data collection for replication summary, this may take awhile:

……..

Source DSA largest delta fails/total %% error

DC01 02h:35m:35s 10 / 15 66 (2148074274) The target principal name is incorrect.

DC02 16m:30s 0 / 10 0

DC03 (PDC) 03d.04h:39m:21s 10 / 10 100 (2148074274) The target principal name is incorrect.

DC04 14h:50m:35s 10 / 15 66 (2148074274) The target principal name is incorrect.

DC05 02h:53m:35s 5 / 5 100 (2148074274) The target principal name is incorrect.

Destination DSA largest delta fails/total %% error

DC01 03d.04h:39m:22s 10 / 15 66 (2148074274) The target principal name is incorrect.

DC02 14h:49m:49s 5 / 10 50 (2148074274) The target principal name is incorrect.

DC03 (PDC) 06m:17s 0 / 10 0

DC04 02h:29m:36s 5 / 5 100 (2148074274) The target principal name is incorrect.

DC05 03d.04h:35m:35s 15 / 15 100 (2148074274) The target principal name is incorrect.

When I force a replication after the password is set, it fails between 2 GUIDs but I can’t tell which it is as it doesn’t match up the GUID in the attributes of the DCs.

This all started as one of the domain controllers lost DNS functionality and kept throwing Access Denied error when I try to open the console. Set the password and the DNS console starts up fine but now I am getting all these replication issues.

Any input would be greatly appreciated.

Обновлено 03.05.2022

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов Pyatilistnik.org. В прошлый раз я вам показал .как вы можете легко взаимодействовать с файлами папками с помощью утилиты robocopy, я показал как делать резервные копии и многое другое. В сегодняшней статье я покажу, как устраняется ошибка в репликации контроллеров домена Active Directory, ошибка звучит вот так (2148074274) The target principal name is incorrect. Давайте смотреть в чем дело.

🛑Описание ошибки 2148074274

Проверяя на одном из контроллеров домена репликацию через утилиту repadmin, я обнаружил, что от одного из участников стала появляться ошибка:

(2148074274) The target principal name is incorrect

Оказалось, что перестал корректно работать безопасный режим между этим неисправным контроллером домена и основным контроллером домена. Как советует Microsoft, его нужно сбросить.

🛠Как исправить ошибку The target principal name is incorrect

Идем на неисправный контроллер домена и отключаем службу центра распространения ключей Kerberos (Kerberos Key Distribution Center service — KDC). Вызовите окно «Выполнить» и введите в нем:

Найдите там службу «Центр распространения ключей Kerberos (Kerberos Key Distribution Center service — KDC)«, зайдите в ее свойства, остановите ее и выставите тип запуска «Вручную«. После этого перезагрузите сервер.

После загрузки в командной строке выполните:

✅netdom query fsmo

✅net stop KDC

✅netdom resetpwd /server:dc01.root.pyatilistnik.org /userd:rootАдминистратор /passwordd: *

✅shutdown -r -t 0

Первой командой мы выясняем, кто у нас сервер PDC, далее мы будим к нему обращаться в команде по сбросу безопасного канала в параметре /server. В /userd указываем учетную запись имеющую права администратора в данном домене.

После сброса безопасного канала перезапустите контроллер домена. Даже если вы попытайтесь сбросить защищенный канал с помощью утилиты Netdom, и команда не будет успешно завершена, приступите к процессу перезапуска. После завершения перезапуска компьютеров запустите оснастку «Services», перезапустите службу KDC и повторите попытку репликации, не забудьте ей выставить тип запуска «Автоматический«.

Далее проверьте репликацию между контроллерами.

repadmin /syncall /APed

repadmin /syncall

repadmin /replsummary

Дополнительные ссылки

https://docs.microsoft.com/ru-RU/troubleshoot/windows-server/identity/target-principal-name-is-incorrect-when-replicating-data

На этом у меня все. Мы с вами устранили ошибку репликации (2148074274) The target principal name is incorrect. С вами был Иван Сёмин, автор и создатель IT портала Pyatilistnik.org.

Добрый день, Коллеги!

Так получилось, что в лесу Active Directory 2 контроллера одного домена оказались с несколько отличающимися ОС:

Основной контроллер в центральном офисе (DC) — Windows 2008 SP2 x86 (6.0.6002) — все FSMO роли

Вторичный контроллер в филиале Челябинска (DC-CHEL) — Windows 2008 R2 SP1 x64 (6.1.7601) — только GC

Всё это каким-то образом работало какое-то время, пока не начались вполне осязаемые пользователями проблемы с резолвом DNS-имен хостов домена.

Как позже я выяснил, какое-то время (довольно продолжительное) контроллеры не видели друг друга, а DC-CHEL вообще скорее всего был выключен. В журнале DNS с самого начала было предупреждение 4013, то есть ожидалось завершение первичной синхронизации каталога. И примерно через год она сменилась ошибкой 4000, после чего пользователи и ощутили неладное. В системном журнале каких-то прямых предпосылок увидеть не удалось. Косвенно возможно повлияли: предупреждение 29 от Kerberos-Key-Distribution-Center, и далее, когда пошла ошибка 4000 от DNS, посыпались 1055 от GroupPolicy, 4 от Security-Kerberos.

Очевидно, что изначально что-то мешало репликации. Контроллеры находятся в разных сайтах и разных подсетях. В стеке TCP/IP все в порядке, хотя был один момент, когда обратный маршрут на DC отсутствовал, но это исправили.

Возможных причин я вижу несколько:

1. Из-за различий версий Windows (R2 и не R2) службы AD не могут работать корректно вместе.

2. Предупреждение DNS 4013. Гугл приводит в совершенно разные топики. И советы тоже разные. Вплоть до выноса зоны DNS в отдельный DNS-сервер (не интегрированный в AD). Так и не понял до конца.

Возможно я что-то упустил. По ходу дополю, если что.

Какие варианты решения:

1. Понижение роли контроллера DC-CHEL (что тоже еще пока еще не осуществимо стандартными способами, dcpromo /forceRemoval не помогает, выдает ошибку «DFS Replication: Главное конечное имя неверно.») до рядового сервера. Приведение контроллеров к одной версии Windows.

2. Если все же совместная работа этих версий Windows возможна, то как-то заставить из реплицироваться.

repadmin /replsum

Время запуска сводки по репликации: 2015-09-24 01:51:25

Начат сбор данных для сводки по репликации, подождите:

.....

Исходный DSA наиб. дельта сбоев/всего %% ошибка

DC >60 days 5 / 5 100 (2148074274) Главное конечное имя неверно.

Конечный DSA наиб. дельта сбои/всего %% ошибка

DC-CHEL >60 days 5 / 5 100 (2148074274) Главное конечное имя неверно.

Возникли следующие ошибки при попытке получения сведений о репликации:

8341 - dc.epa.netВ общем, что сейчас не делай с контроллером DC-CHEL, всё упирается в одну ошибку «Главное конечное имя неверно.» Может подскажете что-нибудь более эффективное при меньших трудозатратах, чтобы контроллер не пришлось везти на переустановку винды из Челябинска, а потом обратно.