Главная » Железо » Ошибка входа для входа подключите токен в usb разъем компьютера и запустите файл start

Сбой запроса дескриптора USB устройства Windows 10

При подключении любого устройства через USB-порт компьютер может не распознать его или неправильно с ним работать. Если подобное случилось, операционная система Windows 10 выдаст уведомление «неизвестное устройство» или код ошибки. Подробности устранения ошибки разберем ниже.

- Что означает эта ошибка?

- Обновление драйверов Составного USB устройства и Корневых USB-концентраторов

- Неправильная работа USB-устройств из-за проблем с питанием или статического электричества

- Отключение режима энергосбережения

- Драйвера на чипсет

- Обновление драйверов USB оборудования

- USB порты не функционируют из-за неисправности с электроэнергией

- Деактивация параметра временного отключения от USB-порта

- Установка драйверов для материнской платы

- Причины сбоя запроса дескриптора USB устройства

- Что делать если не помогли все варианты

Руководства

Руководство пользователя для ESMART PKI Client, который предназначен для работы со смарт-картами или USB- ключами ESMART Token и ESMART Token ГОСТ. Программа позволяет выполнить все необходимые операции со смарт-картами или USB-ключами в удобном графическом интерфейсе

СКАЧАТЬ

Руководство администратора для ESMART PKI Client, который предназначен для работы со смарт-картами или USB- ключами ESMART Token и ESMART Token ГОСТ. Программа позволяет выполнить все необходимые операции со смарт-картами или USB-ключами в удобном графическом интерфейсе

СКАЧАТЬ

По умолчанию на устройствах ESMART Token заданы следующие значения:

— PIN-код пользователя — 12345678

— SO-PIN (PIN-код администратора) — 12345678

При наличии SO-PIN (PIN-кода администратора) Вы можете разблокировать PIN-код пользователя при помощи программного обеспечения ESMART PKI Client.

Если утерян SO-PIN (PIN-код администратора), но имеется PIN-код пользователя, Вы можете продолжить использование ESMART Token как пользователь (удаление, запись, просмотр).

При утере SO-PIN и PIN-кода пользователя, использование или возврат к заводским настройкам невозможны!

На токене/смарт-карте имеются контейнеры, созданные при помощи СКЗИ «КриптоПРО CSP», они отображаются в ESMART PKI Client, но я ничего не могу подписать

СКЗИ «КриптоПРО CSP» использует для хранения информации на токенах и смарт-картах отдельные области и работает с ними через собственные библиотеки. В последних версиях ESMART PKI Client реализована возможность отображения контейнеров, созданных при помощи СКЗИ «КриптоПРО CSP» (в имени таких контейнеров стоит отметка [CRYPTO-PRO]), однако эта функция имеет лишь информационный характер. Произвести какие-либо операции с такими контейнерами с помощью ESMART PKI Client или приложений, работающих через PKCS#11, не представляется возможным.

Данная особенность связана с переводом поддержки носителей с неизвлекаемыми ключами ESMART Token ГОСТ с интерфейса READER на PKCS#11. Для регистрации поддержки PKCS#11 необходимо переподключить модуль PKCS#11:

Панель управления — КриптоПро CSP — Запустить с правами администратора — Оборудование — Настроить считыватели — Считыватель смарт-карт PKCS#11 — Удалить — Добавить — Считыватель смарт-карт PKCS#11.

Рекомендуем отмечать галочками только те носители, которые Вы действительно планируете использовать на данной рабочей станции, иначе в системном журнале будут множество ошибок загрузки библиотек.

Краткая видеоинструкция по добавлению считывателя в КриптоПро CSP 5.0.

Более подробная инструкция приведена на сайте компании КриптоПро

При попытке записать контейнер КриптоПро на ESMART Token 64K в КриптПро CSP возникает ошибка: «Ошибка 0х80090023: Токен безопасности не имеет доступного места для хранения дополнительного контейнера.»

Данная ошибка может возникнуть при записи на токен контейнера, содержащего цепочку из трёх и более сертификатов. Сначала убедитесь, что на токене отсутствуют контейнеры КриптоПро, при необходимости инициализируйте токен. Запустите от имени Администратора (обязательно!) КриптоПро CSP. Во вкладке «Оборудование» нажмите «Настроить типы носителей. «, найдите в списке «ESMART Token 64K». Нажмите «Свойства» и перейдите во вкладку «Свойства». Установите параметр «Максимальное число контейнеров» — 4. Данная настройка уменьшит максимальное количество контейнеров, хранимых на токене, но пропорционально увеличит их возможный размер.

Для решения проблемы запустите оснастку «Сертификаты пользователя» (certmgr). Перейдите в «Доверенные издатели» -> «Сертификаты». Удалите все сертификаты «ISBC Ltd». Запустите setup.x64.exe (либо setup.exe в зависимости от вашей системы) от имени администратора. Программа установки автоматически добавит корректные сертификаты.

При запуске ESMART PKI Client появляется сообщение «The requested security protocol is not supported»

Данная ошибка может проявиться на ОС Windows Vista SP2 и Windows Server 2008 SP2. Для решения проблемы установите соответствующий патч из статьи на сайте Microsoft

При запуске ПО ESMART PKI Client появляется сообщение: «Ошибка при инициализации PKCS #11. Возможно, в системе не установлены соответствующие библиотеки». ESMART PKI Client запускается, но не определяются смарт-карты и ESMART Token

Переустановите ESMART PKI Client, запустив установщик от имени администратора или установите библиотеки вручную.

Также возможно возникновение данной ошибки при установке PKI Client посредством Windows Remote Desktop (RDP). Для установки PKI Client рекомендуем использовать иное ПО для удалённого доступа к компьютеру

На удаленном рабочем столе не отображаются ESMART Token и смарт-карты. КриптоПРО CSP не определяет сертификаты на ESMART Token. В запущенном ESMART PKI Client не отображаются подключенные ESMART Token

Особенность работы со смарт-картами в терминальной сессии заключается в том, что использовать можно только смарт-карты, подключенные к клиентской станции. Смарт-карты, подключенные непосредственно к терминальному серверу в терминальной сессии использовать нельзя. Это ограничение службы терминалов.

ESMART Token, подключенный к удаленной машине при работе через RDP, работать не будет. Необходимо или подключать его к машине, с которой заходит клиент, или воспользоваться иным ПО для удалённого доступа к компьютеру

При подключении ESMART Token в ПО КриптоПро CSP не отображаются установленные на этом ESMART Token сертификаты. При работе с ESMART Token отображается предупреждение: «Некорректный тип носителя или носитель не отформатирован.»

Необходимо зайти в КриптоПро CSP на вкладку «Оборудование» — строка «Типы ключевых носителей», нажать на кнопку «Настроить типы носителей». В ключевых носителях должны быть установлены следующие носители: ESMART Token 64K, ESMART Token GOST (3 шт.). При отсутствии данных об этих ESMART Tokenах работать с КриптоПро CSP будет невозможно.

Поддержка ESMART Token 64K в КриптоПро начинается с версии 3.6 R2, ESMART Token ГОСТ с версии 3.9. Если версия старше, то следует установить «Модуль поддержки КриптоПро CSP для Windows» для ESMART Token 64K и/или ESMART Token GOST. В ином случае следует переустановить КриптоПро CSP. Если переустановка не помогает, то следует установить «Модуль поддержки КриптоПро CSP для Windows»

Необходимо установить Microsoft Base Smart Card Cryptographic Service Provider Package (KB909520). А также драйвера для устройств чтения смарт-карт.

Если неработающее устройство это ESMART Token, а не смарт-карта (то есть ридер и смарт-карта в одной сборке), то необходимо установить обновление с драйверами — Microsoft Usbccid (WUDF).

Так как поддержка Windows XP прекращена, необходимое для работы ESMART Token ПО не устанавливается в автоматическом режиме

Убедиться, что архив с файлами распакован и запуск установки осуществляется не из этого архива.

Возможно, потребуется отключение SmartScreen для файлов в панели настроек.

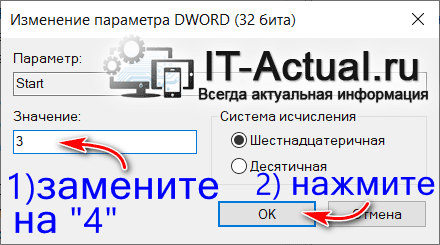

При переключении режима работы Службы смарт-карт (на авто или ручной режим) возникает ошибка: «Невозможно создать файл, т.к. он уже существует»

Необходимо вручную изменить значения в реестре, выполняющие ту же функцию: HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesSCardSvr для параметра Start поменять с 4 на 2

Примечание:

Automatic (Delayed Start) — 2

Manual — 3

Disabled — 4

Необходимо включить политику блокировки при извлечении локально в gpedit.msc (Конфигурация компьютера — Конфигурация Windows — Параметры безопасности — Локальные политики — Параметры безопасности — Интерактивный вход в систему: поведение при извлечении смарт-карты — выставить опцию «Блокировка рабочей станции»). Также необходимо убедиться, что служба «Политика удаления смарт-карт» запущена, тип запуска установлен Автоматический

После установки ПО на Windows XP ESMART Token не определяется клиентом, а также в разделе «Оборудование» отображается как неверно установленный

Особенность заключается в том, что аутентификация по смарт-картам является надстройкой (расширением) аутентификации Kerberos, но никак не заменяет его. Т.е. аутентификация по смарт-карте без Kerberos невозможна. Когда вбивается IP адрес (192.168.1.1share) используется NTLM, а не Kerberos. Описание на сайте Microsoft.

Решение: использовать VPN-соединение.

Ошибка: «Данная реализация не является частью протестированных криптографических алгоритмов Windows Platform FIPS»

Необходимо отключить политику «Системная криптография: использовать FIPS совместимые алгоритмы для шифрования, хеширования и подписывания»

Скачайте и распакуйте архив.

Для ридера драйвера не требуются — используются стандартные драйвера CCID в составе ОС. Драйвера смарт-карты находятся в директориях ESMART CSP и ESMART GOST CSP для ESMART Token 64K и ESMART Token ГОСТ соответственно, устанавливаются стандартным образом.

Добавление библиотек на x86 системе:

— скопировать библиотеки из SystemFolder в C:WindowsSystem32

Добавление библиотек на x64 системе:

— скопировать библиотеки из System64Folder в C:WindowsSystem32

— скопировать библиотеки из SystemFolder в C:WindowsSysWow64

Внесите изменения в реестр.

Для этого скачайте и распакуйте архив. Запустите файлы изменения реестра из архива (с названием remove — для удаления).

Перезагрузите компьютер.

Должна быть установлена среда Mono.

В Linux для запуска программы из командной строки необходимо набрать команду, указав действительный путь к исполняемому файлу:

> sudo mono ESMARTPkiClient.exe

В некоторых ОС, в т.ч. с установленным Mono, PKI Client может не запускаться, или не будут отображаться все графические элементы. Это связано с индивидуальными особенностями ОС Linux и работы в них программ. В таком случае следует сообщать разработчикам

При запуске ПО ESMART PKI Client появляется сообщение: «Ошибка при инициализации PKCS#11. Возможно в системе не установлены соответствующие библиотеки»

Проверить, установлены ли пакеты для работы со смарт-картами (pcsclite, usb-ccid), проверить, запущена ли служба pcscd.

Установить библиотеки. Это можно сделать с помощью .rpm пакета командой:

> rpm -Uvh isbc_pkcs11-****.rpm (или подобной).

Выяснить значение DISPLAY для суперпользователя (> sudo -i) командой:

> echo $DISPLAY

Если значение пусто, то задать его самостоятельно командой:

> export DISPLAY=»*»

Вместо «*» должно быть некое значение, выяснить которое можно у других пользователей системы

При запуске ПО ESMART PKI Client появляется окно с сообщением: «Unable to load library: libisbc_pkcs11_main.so»

Установить/обновить соответствующие пакеты: pcsc-lite, CCID драйвер, ISBC PKCS#11, mono, libgdiplus.

Дополнительно убедиться, что в нужных папках есть символьные ссылки на следующие библиотеки: libdl.so, libgdiplus.so. Как правило, после установки пакетов есть только библиотеки с номером версии, например: /usr/lib64/libgdiplus.so.0, но ссылки /usr/lib64/libgdiplus.so нет. Её необходимо создать командой

> sudo ln -s /usr/lib64/libgdiplus.so.0 /usr/lib64/libgdiplus.so

ПО ESMART PKI Client не запускается. В терминале отображается ошибка с текстом «System.DllNotFoundException: libgdiplus.so»

В папке /usr/lib64 или /usr/lib (в зависимости от разрядности ОС) нет файла libgdiplus.so

Установить пакет libgdiplus необходимой разрядности. Создать символьную ссылку libgdiplus.so в папке /usr/lib64 или /usr/lib (в зависимости от разрядности ОС).

Как правило, после установки пакетов есть только библиотеки с номером версии, например /usr/lib64/libgdiplus.so.0, но ссылки /usr/lib64/libgdiplus.so нет. Её необходимо создать командой

> sudo ln -s /usr/lib64/libgdiplus.so.0 /usr/lib64/libgdiplus.so

На удаленном рабочем столе не отображаются ESMART Token и смарт-карты. КриптоПРО CSP не определяет сертификаты на ESMART Token. В запущенном ESMART PKI Client не отображаются подключенные ESMART Token

Особенность работы со смарт-картами в терминальной сессии заключается в том, что использовать можно только смарт-карты, подключенные к клиентской станции. Смарт-карты, подключенные непосредственно к терминальному серверу в терминальной сессии использовать нельзя. Это ограничение службы терминалов.

ESMART Token, подключенный к удаленной машине при работе через RDP, работать не будет. Необходимо или подключать его к машине, с которой заходит клиент, или воспользоваться другим ПО для подключения к машине (TeamViewer и др.)

Привязать ESMART Token в настройках виртуальной машины (если есть запись с этим устройством, удалить её и привязать заново). Извлечь ESMART Token, выключить виртуальную машину, включить заново, подключить ESMART Token

Ошибка возникает при установке модулей поддержки ESMART Token для КриптоПро в случае, если данные модули не соответствуют установленной версии КриптоПро.

Необходимо установить модули, соответствующие версии КриптоПро.

Если Вам не удалось найти описание и решение Вашей проблемы, Вы можете направить её подробное описание в адрес нашей технической поддержки:

E-mail: help@esmart.ru

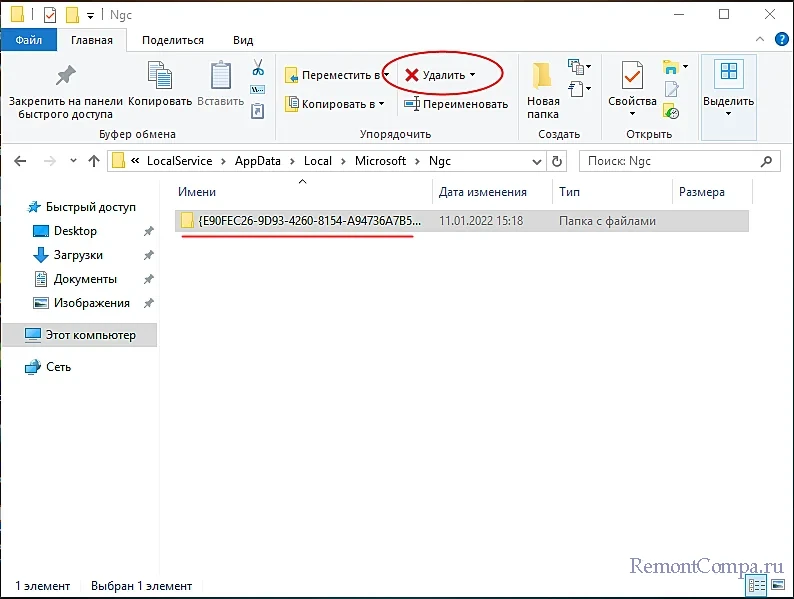

↑ Удаление папки NGC

Восстановить доступ к учётной записи можно также удалив файлы конфигурации пин-кода, но так как с экрана входа в систему у вас не будет доступа к Проводнику, компьютер придётся загрузить с LiveCD, например, с WinPE 10-8 Sergei Strelec. Перейдите во встроенном в LiveCD файловом менеджере в расположение

и очистите содержимое последнего каталога.

Загрузившись в обычном режиме, вы попадёте на рабочий стол с формой для ввода обычного пароля. Если на компьютере имеется другая учётная запись, вместо LiveCD для доступа к папке NGC можете использовать её, но это тоже не очень удобное решение, так как оно связано с необходимостью изменения прав доступа. Да, после очистки папки NGC пин-код нужно будет создать заново.

Отключение или включение USB через реестр

Как и предыдущий способ, оный так же не затрагивает работу периферии. Отключается только возможность работы со съёмными накопителями.

Следует отметить, что если вы ранее не сталкивались с реестром, ничего там не редактировали, то следует на всякий случай сделать его резервную копию. Это окажет посильную помощь, если что-то будет сделано неверно, и операционная система начнёт проявлять нестабильность в работе.

- Следует открыть редактор реестра. Для этого существует несколько способов, одним из которых является следующий: нажав на клавиатуре комбинацию клавиш Win + R, следует далее в открывшемся окошке ввести команду «regedit» (без кавычек) и нажать OK.

И далее в правой части окна следует осуществить двойной клик мышкой по пункту с именем Start.

Ошибка входа для входа подключите токен в usb разъем компьютера и запустите файл start

Для работы через ЭЦП в Интернет-Банкинге необходимо иметь на компьютере две программы: McardObserver.exe и LDD_Server_Crypt(скачать можно нажав на эту надпись)

McardObserver.exe – сам значок должен быть зелёный, если ключ определился корректно. (Для ключей Энигма2, Авест — McardObserver не используется)

Переподключить ключ. При необходимости почистить каталог PacMcard и опросить устройство.

Для чистки каталога PacMcard необходимо пройти по пути C:SignEnigma (данный пусть указывается по умолчанию при установке) и удалить папку PacMcard. Подключить ключ заново, чтобы данная папка появилась заново.

Далее смотрим на LDD_Server_Crypt. Если он в красной рамке, то это значит, что сервер остановлен. Правой кнопкой мыши нажать на значок и «Запустить сервер».

Так же необходимо правильно поставить тип ключа: Если ключ (флешку) получали в Банке, то в «используемы носитель по умолчанию» ставим Энигма или Энигма2. Если ЭЦП ГоссуОК, то нужно выбрать Авест.

Дополнительные проявления проблемы и методы исправления

В завершение — некоторые дополнительные возможные способы исправить проблему:

- Если проблема появляется после завершения работы Windows 10, а если выполнить «Пуск» — «Перезагрузка», USB снова работают, попробуйте отключить быстрый запуск.

- Проверьте, есть ли в БИОС/UEFI компьютера или ноутбука опции быстрой инициализации USB, быстрой загрузки. Если есть — попробуйте отключить их.

- В диспетчере устройств, в разделе «Контроллеры USB», проверьте свойства всех устройств-концентраторов USB и на вкладке «Управление электропитанием» снимите отметку «Разрешить отключение этого устройства для экономии энергии».

- Если проблема появилась недавно без видимых причин, проверьте, есть ли точки восстановления системы на дату, когда всё работало, при наличии — используйте их.

В ситуации, когда ни один из предложенных вариантов не оказался полезным в вашем случае, опишите подробности в комментариях: возможно, мне удастся дать подсказку.

Содержание

- Pkcs11 ckr device error

- Стандартные коды ошибок

- Pkcs11 ckr device error

- Стандартные коды ошибок

- Функции управления слотами и устройствами¶

- C_GetSlotList ¶

- C_GetSlotInfo ¶

- C_GetTokenInfo ¶

- C_WaitForSlotEvent ¶

- C_GetMechanismList ¶

- C_GetMechanismInfo ¶

- C_InitToken ¶

- C_InitPIN ¶

- C_SetPIN ¶

Pkcs11 ckr device error

Все функции из реализации стандарта PKCS#11 возвращают различные коды ошибок. Все возвращаемые коды ошибок делятся на две большие группы:

- стандартные коды ошибок, которые описаны в стандарте. Для каждого кода ошибки есть разъяснение, в каких ситуациях он может быть возвращен.

- специальные коды ошибок, которые определяются каждым разработчиком реализации стандарта PKCS#11. Ситуации, в которых могут быть возвращены специальные коды ошибок разработчик реализации стандарта определяет самостоятельно.

Все функции из реализации стандарта PKCS#11 возвращают специальные коды ошибок (определяются производителем).

Все функции из реализации расширения стандарта PKCS#11 возвращают специальные коды ошибок (определяются производителем).

Стандартные коды ошибок

В силу особенностей реализации библиотек rtPKCS11 и rtPKCS11ECP некоторые стандартные функции могут вернуть стандартный код ошибки PKCS#11, не входящий в список допустимых для данной функции. Подобная ситуация является исключением. Стандартные коды ошибок, возвращаемые каждой функцией в исключительных ситуациях, перечислены в описании для каждой функции отдельно.

В таблице ниже приведен список кодов ошибок стандарта PKCS#11 и их описаний, поддерживаемых устройствами Рутокен. Подробную информацию по каждому коду ошибки можно найти в стандарте (английский язык).

Коды ошибок стандарта PKCS #11, поддерживаемые устройствами Рутокен

Источник

Pkcs11 ckr device error

Все функции из реализации стандарта PKCS#11 возвращают различные коды ошибок. Все возвращаемые коды ошибок делятся на две большие группы:

- стандартные коды ошибок, которые описаны в стандарте. Для каждого кода ошибки есть разъяснение, в каких ситуациях он может быть возвращен.

- специальные коды ошибок, которые определяются каждым разработчиком реализации стандарта PKCS#11. Ситуации, в которых могут быть возвращены специальные коды ошибок разработчик реализации стандарта определяет самостоятельно.

Все функции из реализации стандарта PKCS#11 возвращают специальные коды ошибок (определяются производителем).

Все функции из реализации расширения стандарта PKCS#11 возвращают специальные коды ошибок (определяются производителем).

Стандартные коды ошибок

В силу особенностей реализации библиотек rtPKCS11 и rtPKCS11ECP некоторые стандартные функции могут вернуть стандартный код ошибки PKCS#11, не входящий в список допустимых для данной функции. Подобная ситуация является исключением. Стандартные коды ошибок, возвращаемые каждой функцией в исключительных ситуациях, перечислены в описании для каждой функции отдельно.

В таблице ниже приведен список кодов ошибок стандарта PKCS#11 и их описаний, поддерживаемых устройствами Рутокен. Подробную информацию по каждому коду ошибки можно найти в стандарте (английский язык).

Коды ошибок стандарта PKCS #11, поддерживаемые устройствами Рутокен

Источник

Функции управления слотами и устройствами¶

C_GetSlotList ¶

CK_RV C_GetSlotList ( CK_BBOOLtokenPresent, CK_SLOT_ID_PTRpSlotList, CK_ULONG_PTRpulCount ) ¶

| Параметры: |

|

|---|

Функция используется для получения списка слотов в системе. При этом возвращает список только слотов с поддерживаемыми апплетами.

Работа с данной функцией осуществляется в два шага:

- Если pSlotList == NULL_PTR – функция возвращает количество слотов в pulCount .

- Если pSlotList != NULL_PTR – pulCount должен содержать размер (в элементах CK_SLOT_ID ) буфера, указывающего на pSlotList . Если размер буфера достаточен, список слотов возвращается через pSlotList .

Поскольку в библиотеке всегда ровно 32 слота, подключение или отключение аппаратных устройств не влияет на список слотов, который функция C_GetSlotList записывает в массив CK_SLOT_ID , когда первый аргумент этой функции – tokenPresent – принимает значение CK_FALSE . Обратите внимание, что на каждый апплет выделятся отдельный слот, поэтому одному токену может соответствовать несколько слотов.

Запускается в режимах

| Результат: |

|

|---|

Полный список ошибок см. в приложении .

C_GetSlotInfo ¶

CK_RV C_GetSlotInfo ( CK_SLOT_IDslotID, CK_SLOT_INFO_PTRpInfo ) ¶

| Параметры: |

|

|---|

Получает информацию о заданном слоте.

Согласно стандарту PKCS #11 функция C_GetSlotInfo записывает сведения о подключённом устройстве в структуру типа CK_SLOT_INFO .

Запускается в режимах

| Результат: |

|

|---|

Полный список ошибок см. в приложении .

C_GetTokenInfo ¶

CK_RV C_GetTokenInfo ( CK_SLOT_IDslotID, CK_TOKEN_INFO_PTRpInfo ) ¶

| Параметры: |

|

|---|

Возвращает указатель на структуру CK_TOKEN_INFO с информацией об апплете, соответствующем заданному слоту. В случае использования Антифрод-терминала возвращает значение флага CKF_PROTECTED_AUTHENTICATION_PATH .

Запускается в режимах

| Результат: |

|

|---|

Полный список ошибок см. в приложении .

C_WaitForSlotEvent ¶

CK_RV C_WaitForSlotEvent ( CK_FLAGSflags, CK_SLOT_ID_PTRpSlot, CK_VOID_PTRpReserved ) ¶

| Параметры: |

|

|---|

Отслеживает отключение и подключение устройств.

Запускается в режимах

| Результат: |

|

|---|

Полный список ошибок см. в приложении .

C_GetMechanismList ¶

CK_RV C_GetMechanismList ( CK_SLOT_IDslotID, CK_MECHANISM_TYPE_PTRpMechanismList, CK_ULONG_PTRpulCount ) ¶

| Параметры: |

|

|---|

Получает список механизмов, поддерживаемых токеном.

Работа с данной функцией осуществляется в два шага:

- Если pMechanismList == NULL_PTR – функция возвращает количество механизмов в pulCount .

- Если pMechanismList != NULL_PTR – pulCount должен содержать размер (в элементах CK_MECHANISM_TYPE ) буфера, указывающего на pMechanismList . Если размер буфера достаточен, список слотов возвращается через pMechanismList .

Функция C_GetMechanismList записывает в массив список доступных механизмов. Списки механизмов для поддерживаемых апплетов смотри в приложении.

Запускается в режимах

| Результат: |

|

|---|

Полный список ошибок см. в приложении .

C_GetMechanismInfo ¶

CK_RV C_GetMechanismInfo ( CK_SLOT_IDslotID, CK_MECHANISM_TYPEtype, CK_MECHANISM_INFO_PTRpInfo ) ¶

| Параметры: |

|

|---|

Получает информацию о заданном механизме.

Запускается в режимах

| Результат: |

|

|---|

Полный список ошибок см. в приложении .

C_InitToken ¶

CK_RV C_InitToken ( CK_SLOT_IDslotID, CK_UTF8CHAR_PTRpPin, CK_ULONGulPinLen, CK_UTF8CHAR_PTRpLabel ) ¶

| Параметры: |

|

|---|

Инициализирует поддерживаемые апплеты и устанавливает метки токена.

Криптотокен

Процесс инициализации предполагает удаление всех объектов, за исключением информации о ДСЧ . При этом:

- значение PIN-кода администратора остаётся прежним;

- значение PIN-кода пользователя удаляется.

Криптотокен 2 ЭП

Laser

Для устройств модели JXXX v2.0 операция может выполняться в режимах администратора и гостя. Для всех остальных – только в режиме администратора. Процесс инициализации включает удаление всех объектов и последующую персонализацию апплета согласно установленным настройкам. При этом значения PIN-кодов администратора и пользователя устанавливаются на заданные. Если настройки не были установлены, то используются настройки по умолчанию:

- PIN-код администратора – 00000000 ,

- PIN-код пользователя – 11111111 .

Можно произвести полную очистку содержимого смарт-карты/токена, если в качестве значения PIN-кода администратора передать NULL_PTR, а его длину указать как ноль.

Datastore

Операция доступна, если для апплета инициализирован PUK-код пользователя (PIN-код администратора). Процесс инициализации предполагает удаление всех объектов. При этом:

- значение PIN-кода администратора остаётся прежним,

- значение PIN-кода пользователя удаляется.

Запускается в режимах

| Результат: |

|

|---|

Полный список ошибок см. в приложении .

C_InitPIN ¶

CK_RV C_InitPIN ( CK_SESSION_HANDLEhSession, CK_UTF8CHAR_PTRpPin, CK_ULONGulPinLen ) ¶

| Параметры: |

|

|---|

Инициализирует значение PIN-кода пользователя.

PIN-код может содержать символы в кодировке UTF-8 из следующего набора:

- Буквы: A B C D E F G H I J K L M N O P Q R S T U V W X Y Z a b c d e f g h i j k l m n o p q r s t u v w x y z А Б В Г Д Е Ё Ж З И Й К Л М Н О П Р С Т У Ф Х Ц Ч Ш Щ Ъ Ы Ь Э Ю Я а б в г д е ё ж з и й к л м н о п р с т у ф х ц ч ш щ ъ ы ь э ю я

- Цифры: 0 1 2 3 4 5 6 7 8 9

- Спец. символы: ! “ # % & ‘ ( ) * + , — . / : ; ? [ ] ^ _

Криптотокен

По умолчанию PIN-кода пользователя не установлен. Операция доступна, если для апплета не инициализирован PIN-код пользователя. При использовании Антифрод-терминала функция запрашивает PIN-код пользователя с подтверждением на клавиатуре терминала (в этом случае функция вызывается с любым значением параметра pPin ).

Длина PIN-кода – от 6 до 32 символов.

Криптотокен 2 ЭП

Laser

По умолчанию для PIN-кода пользователя установлено значение 11111111 . Операция доступна всегда, при её выполнении изменяется текущий PIN-код пользователя.

Длина PIN-кода – от 4 до 16 символов.

Datastore

По умолчанию для PIN-кода пользователя установлено значение 1234567890 . Операция доступна, если для апплета инициализирован PUK-код пользователя (PIN-код администратора) и не инициализирован PIN-код пользователя.

Длина PIN-кода – от 6 до 32 символов.

Запускается в режимах

| Результат: |

|

|---|

Полный список ошибок см. в приложении .

C_SetPIN ¶

CK_RV C_SetPIN ( CK_SESSION_HANDLEhSession, CK_UTF8CHAR_PTRpOldPin, CK_ULONGulOldLen, CK_UTF8CHAR_PTRpNewPin, CK_ULONGulNewLen ) ¶

| Параметры: |

|

|---|

Меняет PIN-код пользователя/администратора/подписи. PIN-код пользователя должен быть предварительно инициализирован (см. C_InitPIN() ).

PIN-код может содержать символы в кодировке UTF-8 из следующего набора:

- Буквы: A B C D E F G H I J K L M N O P Q R S T U V W X Y Z a b c d e f g h i j k l m n o p q r s t u v w x y z А Б В Г Д Е Ё Ж З И Й К Л М Н О П Р С Т У Ф Х Ц Ч Ш Щ Ъ Ы Ь Э Ю Я а б в г д е ё ж з и й к л м н о п р с т у ф х ц ч ш щ ъ ы ь э ю я

- Цифры: 0 1 2 3 4 5 6 7 8 9

- Спец. символы: ! “ # % & ‘ ( ) * + , — . / : ; ? [ ] ^ _

Криптотокен

Функция меняет PIN-коды пользователя и администратора.

Длина PIN-кодов пользователя/администратора – от 6 до 32 символов.

При работе апплета Криптотокен с использованием Антифрод-терминала для смены PIN-кода (как пользователя, так и администратора) требуется ввести на терминале текущее значение PIN-кода и новое значение. При этом для подтверждения нового значения PIN-кода запрашивается его повторный ввод.

Криптотокен 2 ЭП

Функция меняет PIN-коды пользователя и подписи.

Длина PIN-кодов пользователя/подписи – от 6 до 32 символов.

Смена ключа администратора безопасности возможна с помощью ПО «АРМ администратора безопасности JaCarta-2 ГОСТ» или «АРМ разработчика JaCarta-2 ГОСТ».

Laser

Функция меняет PIN-коды пользователя и администратора.

Длина PIN-кодов пользователя/администратора – от 4 до 16 символов.

Datastore

Функция меняет PIN-коды пользователя и администратора.

Длина PIN-кодов пользователя/администратора – от 6 до 32 символов.

Источник

CKR_ARGUMENTS_BAD

Недопустимый аргумент

CKR_ATTRIBUTE_READ_ONLY

Невозможно установить или изменить значение атрибута приложением

CKR_ATTRIBUTE_SENSITIVE

Атрибут недоступен для чтения

CKR_ATTRIBUTE_TYPE_INVALID

Некорректный тип атрибута

CKR_ATTRIBUTE_VALUE_INVALID

Некорректное значение атрибута

CKR_BUFFER_TOO_SMALL

Размер заданного буфера является недостаточным для вывода результатов выполнения функции

CKR_CANT_LOCK

Библиотека не поддерживает блокировку для защиты потоков; возвращается только при вызове функции C_Initialize

CKR_CRYPTOKI_ALREADY_INITIALIZED

Библиотека уже инициализирована (предыдущий вызов функции C_Initialize не был сопровожден соответствующим вызовом функции С_Finalize); возвращается только при вызове функции C_Initialize

CKR_CRYPTOKI_NOT_INITIALIZED

Выполнение функции невозможно, так как библиотека не инициализирована; возвращается только при вызове любой функции, за исключением C_Initialize и С_Finalize

CKR_DATA_INVALID

Некорректные входные данные для выполнения криптографической операции

CKR_DATA_LEN_RANGE

Входные данные имеют некорректный размер для выполнения криптографической операции

CKR_DEVICE_ERROR

Ошибка при обращении к токену или слоту

CKR_DEVICE_MEMORY

Недостаточно памяти токена для выполнения запрошенной функции

CKR_DEVICE_REMOVED

Токен был удален из слота во время выполнения функции

CKR_DOMAIN_PARAMS_INVALID

Функции переданы некорректные или не поддерживаемые параметры домена

CKR_ENCRYPTED_DATA_INVALID

Для операции расшифрования переданы некорректно зашифрованные данные

CKR_ENCRYPTED_DATA_LEN_RANGE

Для операции расшифрования переданы зашифрованные данные некорректного размера

CKR_FUNCTION_CANCELED

Выполнение функции было прервано

CKR_FUNCTION_FAILED

При выполнении функции возник сбой

CKR_FUNCTION_NOT_SUPPORTED

Запрашиваемая функция не поддерживается библиотекой

CKR_FUNCTION_REJECTED

Запрос на подпись был отклонен пользователем

CKR_GENERAL_ERROR

Критическая ошибка, связанная с аппаратным обеспечением

CKR_HOST_MEMORY

Недостаточно памяти для выполнения функции на рабочей станции, где установлена библиотека

CKR_KEY_FUNCTION_NOT_PERMITTED

Атрибуты ключа не позволяют выполнить операцию

CKR_KEY_HANDLE_INVALID

Функции передан некорректный идентификатор (хэндл) ключа

CKR_KEY_NOT_WRAPPABLE

Невозможно зашифровать ключ

CKR_KEY_SIZE_RANGE

Недопустимый размер ключа

CKR_KEY_TYPE_INCONSISTENT

Тип ключа не соответствует данному механизму

CKR_KEY_UNEXTRACTABLE

Невозможно зашифровать ключ, так как атрибут CKA_UNEXTRACTABLE установлен в значение CK_TRUE

CKR_MECHANISM_INVALID

Указан неправильный механизм для выполнения криптографической операции

CKR_MECHANISM_PARAM_INVALID

Указаны неправильные параметры механизма для выполнения криптографической операции

CKR_NEED_TO_CREATE_THREADS

Программа не поддерживает внутренних методов операционной системы для создания новых потоков

CKR_OBJECT_HANDLE_INVALID

Функции передан некорректный идентификатор (хэндл) объекта

CKR_OPERATION_ACTIVE

Выполнение операции невозможно, поскольку такая операция уже выполняется

CKR_OPERATION_NOT_INITIALIZED

Невозможно выполнить операцию в этой сессии

CKR_PIN_EXPIRED

Срок действия PIN-кода истек

CKR_PIN_INCORRECT

Функции передан PIN-код, который не соответствует тому, который сохранен на токене

CKR_PIN_INVALID

Значение PIN-кода содержит недопустимые символы

CKR_PIN_LEN_RANGE

Недопустимая длина PIN-кода

CKR_PIN_LOCKED

Авторизация по данному PIN-коду невозможна (превышен допустимый предел последовательного ввода неправильных значений PIN-кода)

CKR_RANDOM_NO_RNG

Данный токен не поддерживает генерацию случайных чисел

CKR_SESSION_CLOSED

Сессия была закрыта во время выполнения функции

CKR_SESSION_COUNT

Достигнуто предельное количество открытых сессий для данного токена

CKR_SESSION_EXISTS

Сессия с токеном уже открыта и поэтому токен не может быть инициализирован

CKR_SESSION_HANDLE_INVALID

Функции передан некорректный идентификатор (хэндл) сеанса

CKR_SESSION_PARALLEL_NOT_SUPPORTED

Данный токен не поддерживает параллельные сессии

CKR_SESSION_READ_ONLY

Невозможно выполнить действие, поскольку это сессия R/O

CKR_SESSION_READ_WRITE_SO_EXISTS

Уже открыта сессия R/W, поэтому открыть сессию R/O невозможно

CKR_SIGNATURE_INVALID

Неверное значение ЭЦП

CKR_SIGNATURE_LEN_RANGE

Значение ЭЦП неверно по длине

CKR_SLOT_ID_INVALID

Слота с данным ID не существует

CKR_TEMPLATE_INCOMPLETE

Для создания объекта недостаточно атрибутов

CKR_TEMPLATE_INCONSISTENT

Заданные атрибуты противоречат друг другу

CKR_TOKEN_NOT_PRESENT

Токен отсутствует в слоте во время вызова функции

CKR_UNWRAPPING_KEY_HANDLE_INVALID

Функции передан некорректный идентификатор (хэндл) ключа дешифрования

CKR_UNWRAPPING_KEY_SIZE_RANGE

Недопустимый размер ключа дешифрования

CKR_UNWRAPPING_KEY_TYPE_INCONSISTENT

Тип ключа дешифрования не соответствует данному механизму

CKR_USER_ALREADY_LOGGED_IN

Данный пользователь уже авторизован

CKR_USER_ANOTHER_ALREADY_LOGGED_IN

Другой пользователь уже авторизован

CKR_USER_NOT_LOGGED_IN

Соответствующий пользователь не авторизован

CKR_USER_PIN_NOT_INITIALIZED

Не инициализирован PIN-код пользователя

CKR_USER_TOO_MANY_TYPES

Невозможно выполнить авторизацию Администратора и Пользователя одновременно

CKR_USER_TYPE_INVALID

Задан некорректный тип пользователя

CKR_WRAPPED_KEY_INVALID

Задан некорректный зашифрованный ключ

CKR_WRAPPED_KEY_LEN_RANGE

Задана некорректная длина зашифрованного ключа

CKR_WRAPPING_KEY_HANDLE_INVALID

Функции передан некорректный идентификатор (хэндл) ключа шифрования

CKR_WRAPPING_KEY_SIZE_RANGE

Недопустимый размер ключа шифрования

CKR_WRAPPING_KEY_TYPE_INCONSISTENT

Тип ключа шифрования не соответствует данному механизму

+ pkcs11.reg

724a9fa361b624ae044213b7b9c53320

20.02 KB

| Program | PCLinuxOS Issue 81 July 2006 |

| Создано | Future Publishing |

| Вер | CentOS 4.3 |

| Тип | 64-разрядная (x64) |

| KB | 20496 |

| Контрольная сумма MD5 | 724a9fa361b624ae044213b7b9c53320 |

| Контрольная сумма SHA1 | b19313a21ead128be03782981468fcb9e07e027c |

| CRC32: | 9086719d |

+ pkcs11.reg

724a9fa361b624ae044213b7b9c53320

20.02 KB

| Program | PCLinuxOS Issue 81 July 2006 |

| Создано | Future Publishing |

| Вер | Mandriva Linux |

| Тип | 64-разрядная (x64) |

| KB | 20496 |

| Контрольная сумма MD5 | 724a9fa361b624ae044213b7b9c53320 |

| Контрольная сумма SHA1 | b19313a21ead128be03782981468fcb9e07e027c |

| CRC32: | 9086719d |

+ pkcs11.reg

724a9fa361b624ae044213b7b9c53320

20.02 KB

| Program | PCLinuxOS Issue 81 July 2006 |

| Создано | Future Publishing |

| Вер | Red Hat Linux |

| Тип | 64-разрядная (x64) |

| KB | 20496 |

| Контрольная сумма MD5 | 724a9fa361b624ae044213b7b9c53320 |

| Контрольная сумма SHA1 | b19313a21ead128be03782981468fcb9e07e027c |

| CRC32: | 9086719d |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | Computer Buyer Essential Utilities November 2004 |

| Создано | Dennis Publishing Limited |

| Вер | Windows 10 |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

| Расположение каталога файлов | C:WindowsSystem32 |

+ pkcs11.reg

724a9fa361b624ae044213b7b9c53320

20.02 KB

| Program | Linux Format Iss 78 Apr 2006 |

| Создано | Linux Format |

| Вер | Linux |

| Тип | 64-разрядная (x64) |

| KB | 20496 |

| Контрольная сумма MD5 | 724a9fa361b624ae044213b7b9c53320 |

| Контрольная сумма SHA1 | b19313a21ead128be03782981468fcb9e07e027c |

| CRC32: | 9086719d |

+ pkcs11.reg

724a9fa361b624ae044213b7b9c53320

20.02 KB

| Program | Slackware 13 Text Mode Installation 2008 |

| Создано | DVDxDVD Inc |

| Вер | Linux |

| Тип | 64-разрядная (x64) |

| KB | 20496 |

| Контрольная сумма MD5 | 724a9fa361b624ae044213b7b9c53320 |

| Контрольная сумма SHA1 | b19313a21ead128be03782981468fcb9e07e027c |

| CRC32: | 9086719d |

+ pkcs11.reg

724a9fa361b624ae044213b7b9c53320

20.02 KB

| Program | LXFDVD105 May 2008 |

| Создано | Future Publishing |

| Вер | Linux |

| Тип | 64-разрядная (x64) |

| KB | 20496 |

| Контрольная сумма MD5 | 724a9fa361b624ae044213b7b9c53320 |

| Контрольная сумма SHA1 | b19313a21ead128be03782981468fcb9e07e027c |

| CRC32: | 9086719d |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | Solaris 9 Operating Environment 2003 |

| Создано | Sun Microsystems |

| Вер | SPARC Platform Edition |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | Solaris 9 Operating Environment 2003 |

| Создано | Sun Microsystems |

| Вер | Sparc |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | Suse Linux 9.2 March 2005 |

| Создано | Linux Format |

| Вер | SuSE Linux |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

+ pkcs11.reg

724a9fa361b624ae044213b7b9c53320

20.02 KB

| Program | LXFDVD130 April 2010 |

| Создано | Future Publishing |

| Вер | Linux |

| Тип | 64-разрядная (x64) |

| KB | 20496 |

| Контрольная сумма MD5 | 724a9fa361b624ae044213b7b9c53320 |

| Контрольная сумма SHA1 | b19313a21ead128be03782981468fcb9e07e027c |

| CRC32: | 9086719d |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | SuSE LINUX 8.2 Personal 8.2 |

| Создано | SuSE Inc. |

| Вер | SuSE Linux 8.2 |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

+ pkcs11.reg

724a9fa361b624ae044213b7b9c53320

20.02 KB

| Program | LXFDVD118 May 2009 |

| Создано | Future Publishing |

| Вер | Linux |

| Тип | 64-разрядная (x64) |

| KB | 20496 |

| Контрольная сумма MD5 | 724a9fa361b624ae044213b7b9c53320 |

| Контрольная сумма SHA1 | b19313a21ead128be03782981468fcb9e07e027c |

| CRC32: | 9086719d |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | Sun Java Desktop System 2003 |

| Создано | Sun Microsystems |

| Вер | Solaris |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | Red Hat Linux 9 9 |

| Создано | Red Hat Software Inc. |

| Вер | Red Hat Linux |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | Red Hat Linux 9 2003 |

| Создано | Red Hat Software Inc. |

| Вер | Red Hat Linux 9 |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

+ pkcs11.reg

724a9fa361b624ae044213b7b9c53320

20.02 KB

| Program | LXFDVD94 (Ubuntu 7.04 Mandriva 2007 Spring Free Debian 4.0 SimplyMepis 6.5) #94 July 2007 |

| Создано | Future Publishing |

| Вер | Linux |

| Тип | 64-разрядная (x64) |

| KB | 20496 |

| Контрольная сумма MD5 | 724a9fa361b624ae044213b7b9c53320 |

| Контрольная сумма SHA1 | b19313a21ead128be03782981468fcb9e07e027c |

| CRC32: | 9086719d |

+ pkcs11.reg

db870515897e2bcce778cfe413a89825

18.57 KB

| Program | SUSE Linux Enterprise Server 12 dl.Aug.30, 2017 |

| Создано | SuSE Inc. |

| Вер | SUSE Linux Enterprise Server |

| Тип | 64-разрядная (x64) |

| KB | 19014 |

| Контрольная сумма MD5 | db870515897e2bcce778cfe413a89825 |

| Контрольная сумма SHA1 | 5b139e009b19b8eee9f137285d341b0284f82fa5 |

| CRC32: | 0c99f041 |

+ pkcs11.reg

db870515897e2bcce778cfe413a89825

18.57 KB

| Program | SUSE Linux Enterprise Server 12 dl.Aug.30, 2017 |

| Создано | SuSE Inc. |

| Вер | Linux x64 |

| Тип | 64-разрядная (x64) |

| KB | 19014 |

| Контрольная сумма MD5 | db870515897e2bcce778cfe413a89825 |

| Контрольная сумма SHA1 | 5b139e009b19b8eee9f137285d341b0284f82fa5 |

| CRC32: | 0c99f041 |

+ pkcs11.reg

db870515897e2bcce778cfe413a89825

18.57 KB

| Program | SUSE Linux Enterprise Server 12 dl.Aug.30, 2017 |

| Создано | SuSE Inc. |

| Вер | SuSE Linux |

| Тип | 64-разрядная (x64) |

| KB | 19014 |

| Контрольная сумма MD5 | db870515897e2bcce778cfe413a89825 |

| Контрольная сумма SHA1 | 5b139e009b19b8eee9f137285d341b0284f82fa5 |

| CRC32: | 0c99f041 |

+ pkcs11.reg

db870515897e2bcce778cfe413a89825

18.57 KB

| Program | SUSE Linux Enterprise Server 12 dl.Aug.30, 2017 |

| Создано | SuSE Inc. |

| Вер | Linux |

| Тип | 64-разрядная (x64) |

| KB | 19014 |

| Контрольная сумма MD5 | db870515897e2bcce778cfe413a89825 |

| Контрольная сумма SHA1 | 5b139e009b19b8eee9f137285d341b0284f82fa5 |

| CRC32: | 0c99f041 |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | Mandriva Linux 2005 Limited Edition June 2005 |

| Создано | Linux Format |

| Вер | Linux |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

+ pkcs11.reg

724a9fa361b624ae044213b7b9c53320

20.02 KB

| Program | LXFDVD153 2011 |

| Создано | Future Publishing |

| Вер | Linux |

| Тип | 64-разрядная (x64) |

| KB | 20496 |

| Контрольная сумма MD5 | 724a9fa361b624ae044213b7b9c53320 |

| Контрольная сумма SHA1 | b19313a21ead128be03782981468fcb9e07e027c |

| CRC32: | 9086719d |

+ pkcs11.reg

724a9fa361b624ae044213b7b9c53320

20.02 KB

| Program | LXFDVD145 June 2011 |

| Создано | Future Publishing |

| Вер | Linux |

| Тип | 64-разрядная (x64) |

| KB | 20496 |

| Контрольная сумма MD5 | 724a9fa361b624ae044213b7b9c53320 |

| Контрольная сумма SHA1 | b19313a21ead128be03782981468fcb9e07e027c |

| CRC32: | 9086719d |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | Suse Linux 9.0 Personal 2003 |

| Создано | SuSE Inc. |

| Вер | SuSE LINUX 9.0 |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | Red Hat Enterprise Linux 4 |

| Создано | Red Hat Software Inc. |

| Вер | Red Hat Enterprise Linux 4 |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | Red Hat Enterprise Linux 4 |

| Создано | Red Hat Software Inc. |

| Вер | Red Hat Linux |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

+ pkcs11.reg

b3f3de4f81d2e63bebbd741617f56051

19.76 KB

| Program | Red Hat Enterprise Linux 4 |

| Создано | Red Hat Software Inc. |

| Вер | Linux |

| Тип | 64-разрядная (x64) |

| KB | 20238 |

| Контрольная сумма MD5 | b3f3de4f81d2e63bebbd741617f56051 |

| Контрольная сумма SHA1 | 2f6a10bf444ccf1ac3d4dcfffa68b3dfae6f9fc3 |

| CRC32: | 75e7fddf |

+ pkcs11.reg

db870515897e2bcce778cfe413a89825

18.57 KB

| Program | SUSE Manager Server — 2 of 2 3.0 |

| Создано | SuSE Inc. |

| Вер | Linux x86 |

| Тип | 64-разрядная (x64) |

| KB | 19014 |

| Контрольная сумма MD5 | db870515897e2bcce778cfe413a89825 |

| Контрольная сумма SHA1 | 5b139e009b19b8eee9f137285d341b0284f82fa5 |

| CRC32: | 0c99f041 |

+ pkcs11.reg

db870515897e2bcce778cfe413a89825

18.57 KB

| Program | SUSE Manager Server — 2 of 2 3.0 |

| Создано | SuSE Inc. |

| Вер | Linux x64 |

| Тип | 64-разрядная (x64) |

| KB | 19014 |

| Контрольная сумма MD5 | db870515897e2bcce778cfe413a89825 |

| Контрольная сумма SHA1 | 5b139e009b19b8eee9f137285d341b0284f82fa5 |

| CRC32: | 0c99f041 |

+ pkcs11.reg

db870515897e2bcce778cfe413a89825

18.57 KB

| Program | SUSE Manager Server — 2 of 2 3.0 |

| Создано | SuSE Inc. |

| Вер | SuSE Linux |

| Тип | 64-разрядная (x64) |

| KB | 19014 |

| Контрольная сумма MD5 | db870515897e2bcce778cfe413a89825 |

| Контрольная сумма SHA1 | 5b139e009b19b8eee9f137285d341b0284f82fa5 |

| CRC32: | 0c99f041 |

+ pkcs11.reg

db870515897e2bcce778cfe413a89825

18.57 KB

| Program | SUSE Manager Server — 2 of 2 3.0 |

| Создано | SuSE Inc. |

| Вер | Linux |

| Тип | 64-разрядная (x64) |

| KB | 19014 |

| Контрольная сумма MD5 | db870515897e2bcce778cfe413a89825 |

| Контрольная сумма SHA1 | 5b139e009b19b8eee9f137285d341b0284f82fa5 |

| CRC32: | 0c99f041 |

+ pkcs11.reg

724a9fa361b624ae044213b7b9c53320

20.02 KB

| Program | SUSE Linux Enterprise Server 10 DVD 1 2006 |

| Создано | Novell Inc. |

| Вер | SuSE Linux 10.0 |

| Тип | 64-разрядная (x64) |

| KB | 20496 |

| Контрольная сумма MD5 | 724a9fa361b624ae044213b7b9c53320 |

| Контрольная сумма SHA1 | b19313a21ead128be03782981468fcb9e07e027c |

| CRC32: | 9086719d |

Все функции из реализации стандарта PKCS#11 возвращают различные коды ошибок. Все возвращаемые коды ошибок делятся на две большие группы:

Все функции из реализации стандарта PKCS#11 возвращают специальные коды ошибок (определяются производителем).

Все функции из реализации расширения стандарта PKCS#11 возвращают специальные коды ошибок (определяются производителем).

Стандартные коды ошибок

В силу особенностей реализации библиотек rtPKCS11 и rtPKCS11ECP некоторые стандартные функции могут вернуть стандартный код ошибки PKCS#11, не входящий в список допустимых для данной функции. Подобная ситуация является исключением. Стандартные коды ошибок, возвращаемые каждой функцией в исключительных ситуациях, перечислены в описании для каждой функции отдельно.

В таблице 2.29 приведен список кодов ошибок стандарта PKCS#11 и их описаний, поддерживаемых устройствами Рутокен. Подробную информацию по каждому коду ошибки можно найти в стандарте (английский язык) или приложении (русский язык).

Таблица

2.29

. Коды ошибок стандарта

|

Код ошибки |

Описание |

|

CKR_ARGUMENTS_BAD |

Недопустимый аргумент |

|

CKR_ATTRIBUTE_READ_ONLY |

Невозможно установить или изменить значение атрибута приложением |

|

CKR_ATTRIBUTE_SENSITIVE |

Атрибут недоступен для чтения |

|

CKR_ATTRIBUTE_TYPE_INVALID |

Некорректный тип атрибута |

|

CKR_ATTRIBUTE_VALUE_INVALID |

Некорректное значение атрибута |

|

CKR_BUFFER_TOO_SMALL |

Размер заданного буфера является недостаточным для вывода результатов выполнения функции |

|

Библиотека не поддерживает блокировку для защиты потоков; возвращается только при вызове функции C_Initialize |

|

|

CKR_CRYPTOKI_ALREADY_INITIALIZED |

Библиотека уже инициализирована (предыдущий вызов функции C_Initialize |

|

CKR_CRYPTOKI_NOT_INITIALIZED |

Выполнение функции невозможно, так как библиотека не инициализирована; возвращается только при вызове любой функции, за исключением C_Initialize |

|

CKR_DATA_INVALID |

Некорректные входные данные для выполнения криптографической операции |

|

CKR_DATA_LEN_RANGE |

Входные данные имеют некорректный размер для выполнения криптографической операции |

|

CKR_DEVICE_ERROR |

Ошибка при обращении к токену или слоту |

|

CKR_DEVICE_MEMORY |

Недостаточно памяти токена для выполнения запрошенной функции |

|

CKR_DEVICE_REMOVED |

Токен был удален из слота во время выполнения функции |

|

CKR_DOMAIN_PARAMS_INVALID |

Функции переданы некорректные или не поддерживаемые параметры домена |

|

CKR_ENCRYPTED_DATA_INVALID |

Для операции расшифрования переданы некорректно зашифрованные данные |

|

CKR_ENCRYPTED_DATA_LEN_RANGE |

Для операции расшифрования переданы зашифрованные данные некорректного размера |

|

CKR_FUNCTION_CANCELED |

Выполнение функции было прервано |

|

CKR_FUNCTION_FAILED |

При выполнении функции возник сбой |

|

CKR_FUNCTION_NOT_SUPPORTED |

Запрашиваемая функция не поддерживается библиотекой |

|

CKR_FUNCTION_REJECTED |

Запрос на подпись был отклонен пользователем |

|

CKR_GENERAL_ERROR |

Критическая ошибка, связанная с аппаратным обеспечением |

|

Недостаточно памяти для выполнения функции на рабочей станции, где установлена библиотека |

|

|

CKR_KEY_FUNCTION_NOT_PERMITTED |

Атрибуты ключа не позволяют выполнить операцию |

|

CKR_KEY_HANDLE_INVALID |

Функции передан некорректный идентификатор (хэндл) ключа |

|

CKR_KEY_NOT_WRAPPABLE |

Невозможно зашифровать ключ |

|

CKR_KEY_SIZE_RANGE |

Недопустимый размер ключа |

|

CKR_KEY_TYPE_INCONSISTENT |

Тип ключа не соответствует данному механизму |

|

CKR_KEY_UNEXTRACTABLE |

Невозможно зашифровать ключ, так как атрибут CKA_UNEXTRACTABLE установлен в значение CK_TRUE |

|

CKR_MECHANISM_INVALID |

Указан неправильный механизм для выполнения криптографической операции |

|

CKR_MECHANISM_PARAM_INVALID |

Указаны неправильные параметры механизма для выполнения криптографической операции |

|

CKR_NEED_TO_CREATE_THREADS |

Программа не поддерживает внутренних методов операционной системы для создания новых потоков |

|

CKR_OBJECT_HANDLE_INVALID |

Функции передан некорректный идентификатор (хэндл) объекта |

|

CKR_OPERATION_ACTIVE |

Выполнение операции невозможно, поскольку такая операция уже выполняется |

|

CKR_OPERATION_NOT_INITIALIZED |

Невозможно выполнить операцию в этой сессии |

|

Срок действия PIN-кода истек |

|

|

CKR_PIN_INCORRECT |

Функции передан PIN-код, который не соответствует тому, который сохранен на токене |

|

Значение PIN-кода содержит недопустимые символы |

|

|

CKR_PIN_LEN_RANGE |

Недопустимая длина PIN-кода |

|

CKR_RANDOM_NO_RNG |

Данный токен не поддерживает генерацию случайных чисел |

|

CKR_SESSION_CLOSED |

Сессия была закрыта во время выполнения функции |

|

CKR_SESSION_COUNT |

Достигнуто предельное количество открытых сессий для данного токена |

|

CKR_SESSION_EXISTS |

Сессия с токеном уже открыта и поэтому токен не может быть инициализирован |

|

CKR_SESSION_HANDLE_INVALID |

Функции передан некорректный идентификатор (хэндл) сеанса |

|

CKR_SESSION_PARALLEL_NOT_SUPPORTED |

Данный токен не поддерживает параллельные сессии |

|

CKR_SESSION_READ_ONLY |

Невозможно выполнить действие, поскольку это сессия R/O |

|

CKR_SESSION_READ_WRITE_SO_EXISTS |

Уже открыта сессия R/W, поэтому открыть сессию R/O невозможно |

|

CKR_SIGNATURE_INVALID |

Неверное значение ЭЦП |

|

CKR_SIGNATURE_LEN_RANGE |

Значение ЭЦП неверно по длине |

|

CKR_SLOT_ID_INVALID |

Слота с данным ID не существует |

|

CKR_TEMPLATE_INCOMPLETE |

Для создания объекта недостаточно атрибутов |

|

CKR_TEMPLATE_INCONSISTENT |

Заданные атрибуты противоречат друг другу |

|

CKR_TOKEN_NOT_PRESENT |

Токен отсутствует в слоте во время вызова функции |

|

CKR_UNWRAPPING_KEY_HANDLE_INVALID |

Функции передан некорректный идентификатор (хэндл) ключа дешифрования |

|

CKR_UNWRAPPING_KEY_SIZE_RANGE |

Недопустимый размер ключа дешифрования |

|

CKR_UNWRAPPING_KEY_TYPE_INCONSISTENT |

Тип ключа дешифрования не соответствует данному механизму |

|

CKR_USER_ALREADY_LOGGED_IN |

|

|

CKR_USER_ANOTHER_ALREADY_LOGGED_IN |

|

|

CKR_USER_NOT_LOGGED_IN |

|

|

CKR_USER_PIN_NOT_INITIALIZED |

Не инициализирован PIN-код пользователя |

|

CKR_USER_TOO_MANY_TYPES |

|

|

CKR_USER_TYPE_INVALID |

Задан некорректный тип пользователя |

|

CKR_WRAPPED_KEY_INVALID |

Задан некорректный зашифрованный ключ |

|

CKR_WRAPPED_KEY_LEN_RANGE |

Задана некорректная длина зашифрованного ключа |

|

CKR_WRAPPING_KEY_HANDLE_INVALID |

Функции передан некорректный идентификатор (хэндл) ключа шифрования |

|

CKR_WRAPPING_KEY_SIZE_RANGE |

Недопустимый размер ключа шифрования |

|

CKR_WRAPPING_KEY_TYPE_INCONSISTENT |

Тип ключа шифрования не соответствует данному механизму |

Специальные коды ошибок

В таблице 2.30 приведен список всех расширенных кодов ошибок стандарта PKCS #11 вместе с их описанием. Расширенные коды ошибок могут возвращать как стандартные функции, так и функции расширения.

Таблица 2.30

. Коды ошибок стандарта

PKCS #11, поддерживаемые устройствами Рутокен

|

Код ошибки |

Описание |

|

CKR_CORRUPTED_MAPFILE |

Данная ошибка возвращается при повреждении MAP-файла (при считывании MAP-файла было обнаружено, что тег заголовка MAP-файла (2 байта) является недопустимым) |

|

CKR_RTPKCS11_DATA_CORRUPTED |

Данная ошибка возвращается, если было обнаружено нарушение целостности данных на токене (при считывании файла, содержащего объект PKCS#11, было обнаружено, что тег заголовка объекта (2 байта) является недопустимым) |

|

CKR_WRONG_VERSION_FIELD |

Данная ошибка возвращается, если файл, содержащий объект PKCS#11, имеет некорректную версию (при считывании любого файла (MAP-файла или файла, содержащего объект PKCS#11) было обнаружено, что версия заголовка (4 байта) является недопустимой) |

|

CKR_WRONG_ |

Данная ошибка возвращается, если расшифрованное сообщение имеет некорректную форму |

|

CKR_RTPKCS11_RSF_DATA_CORRUPTED |

Данная ошибка возвращается, если попытка использовать RSF-файл завершилась неудачей |

Добрый день!. Последние два дня у меня была интересная задача по поиску решения на вот такую ситуацию, есть физический или виртуальный сервер, на нем установлена наверняка многим известная КриптоПРО. На сервер подключен , который используется для подписи документов для ВТБ24 ДБО

. Локально на Windows 10 все работает, а вот на серверной платформе Windows Server 2016 и 2012 R2, Криптопро не видит ключ JaCarta

. Давайте разбираться в чем проблема и как ее поправить.

Описание окружения

Есть виртуальная машина на Vmware ESXi 6.5, в качестве операционной системы установлена Windows Server 2012 R2 . На сервере стоит КриптоПРО 4.0.9944, последней версии на текущий момент. С сетевого USB хаба, по технологии USB over ip , подключен ключ JaCarta. Ключ в системе видится

, а вот в КриптоПРО нет.

Алгоритм решения проблем с JaCarta

КриптоПРО очень часто вызывает различные ошибки в Windows, простой пример (Windows installer service could not be accessed). Вот так вот выглядит ситуация, когда утилита КриптоПРО не видит сертификат в контейнере.

Как видно в утилите UTN Manager ключ подключен, он видится в системе в смарт картах в виде Microsoft Usbccid (WUDF) устройства, но вот CryptoPRO, этот контейнер не определяет и у вас нет возможности установить сертификат. Локально токен подключали, все было то же самое. Стали думать что сделать.

Возможные причины с определением контейнера

- Во первых, это проблема с драйверами, например, в Windows Server 2012 R2, JaCarta в идеале должна определяться в списке смарт карт как JaCarta Usbccid Smartcard, а не Microsoft Usbccid (WUDF)

- Во вторых если устройство видится как Microsoft Usbccid (WUDF), то версия драйверов может быть устаревшей, и из-за чего ваши утилиты будут не определять защищенный USB носитель.

- Устарелая версия CryptoPRO

Как решить проблему, что криптопро не видит USB ключ?

Создали новую виртуальную машину и стали ставить софт все последовательно.

Перед установкой любого программного обеспечения работающего с USB носителями на которых находятся сертификаты и закрытые ключи. Нужно ОБЯЗАТЕЛЬНО

отключить токен, если воткнут локально, то отключаем его, если по сети, разрываем сессию

- Первым делом обновляем вашу операционную систему , всеми доступными обновлениями, так как Microsoft исправляет много ошибок и багов, в том числе и драйверами.

- Вторым пунктом является, в случае с физическим сервером, установить все свежие драйвера на материнскую плату и все периферийное оборудование.

- Далее устанавливаете Единый Клиент JaCarta.

- Устанавливаете свежую версию КриптоПРО

Установка единого клиента JaCarta PKI

Единый Клиент JaCarta

— это специальная утилита от компании «Аладдин», для правильной работы с токенами JaCarta. Загрузить последнюю версию, данного программного продукта, вы можете с официального сайта, или у меня с облака, если вдруг, не получиться с сайта производителя.

Далее полученный архив вы распаковываете и запускаете установочный файл, под свою архитектуру Windows , у меня это 64-х битная. Приступаем к установке Jacarta драйвера. Единый клиент Jacarta, ставится очень просто (НАПОМИНАЮ ваш токен в момент инсталляции, должен быть отключен). На первом окне мастера установки, просто нажимаем далее.

Принимаем лицензионное соглашение и нажимаем «Далее»

Чтобы драйвера токенов JaCarta у вас работали корректно, достаточно выполнить стандартную установку.

Если выберете «Выборочную установку», то обязательно установите галки:

- Драйверы JaCarta

- Модули поддержки

- Модуль поддержки для КриптоПРО

Через пару секунд, Единый клиент Jacarta, успешно установлен.

Обязательно произведите перезагрузку сервера или компьютера, чтобы система увидела свежие драйвера.

После установки JaCarta PKI, нужно установить КриптоПРО, для этого заходите на официальный сайт.

https://www.cryptopro.ru/downloads

На текущий момент самая последняя версия КриптоПро CSP 4.0.9944. Запускаем установщик, оставляем галку «Установить корневые сертификаты» и нажимаем «Установить (Рекомендуется)»

Инсталляция КриптоПРО будет выполнена в фоновом режиме, после которой вы увидите предложение, о перезагрузке браузера, но я вам советую полностью перезагрузиться.

После перезагрузки подключайте ваш USB токен JaCarta. У меня подключение идет по сети, с устройства DIGI, через . В клиенте Anywhere View, мой USB носитель Jacarta, успешно определен, но как Microsoft Usbccid (WUDF), а в идеале должен определиться как JaCarta Usbccid Smartcard, но нужно в любом случае проверить, так как все может работать и так.

Открыв утилиту «Единый клиент Jacarta PKI», подключенного токена обнаружено не было, значит, что-то с драйверами.

Microsoft Usbccid (WUDF) — это стандартный драйвер Microsoft, который по умолчанию устанавливается на различные токены, и бывает, что все работает, но не всегда. Операционная система Windows по умолчанию, ставит их в виду своей архитектуры и настройки, мне вот лично в данный момент такое не нужно. Что делаем, нам нужно удалить драйвера Microsoft Usbccid (WUDF) и установить драйвера для носителя Jacarta.

Откройте диспетчер устройств Windows, найдите пункт «Считыватели устройств смарт-карт (Smart card readers)» щелкните по Microsoft Usbccid (WUDF) и выберите пункт «Свойства». Перейдите на вкладку «Драйвера» и нажмите удалить (Uninstall)

Согласитесь с удалением драйвера Microsoft Usbccid (WUDF).

Вас уведомят, что для вступления изменений в силу, необходима перезагрузка системы, обязательно соглашаемся.

После перезагрузки системы, вы можете увидеть установку устройства и драйверов ARDS Jacarta.

Откройте диспетчер устройств, вы должны увидеть, что теперь ваше устройство определено, как JaCarta Usbccid Smartcar и если зайти в его свойства, то вы увидите, что смарт карта jacarta, теперь использует драйвер версии 6.1.7601 от ALADDIN R.D.ZAO, так и должно быть.

Если открыть единый клиент Jacarta, то вы увидите свою электронную подпись, это означает, что смарт карта нормально определилась.

Открываем CryptoPRO, и видим, что криптопро не видит сертификат в контейнере, хотя все драйвера определились как нужно. Есть еще одна фишка.

- В RDP сессии вы не увидите свой токен, только локально, уж такая работа токена, либо я не нашел как это поправить. Вы можете попробовать выполнить рекомендации по устранению ошибки «Не возможно подключиться к службе управления смарт-картами».

- Нужно снять одну галку в CryptoPRO

ОБЯЗАТЕЛЬНО снимите галку «Не использовать устаревшие cipher suite-ы» и перезагрузитесь

.

Как видно в утилите UTN Manager ключ подключен, он видится в системе в смарт картах в виде Microsoft Usbccid (WUDF) устройства, но вот CryptoPRO, этот контейнер не определяет и у вас нет возможности установить сертификат. Локально токен подключали, все было то же самое. Стали думать что сделать.

Возможные причины с определением контейнера

- Во первых, это проблема с драйверами, например, в Windows Server 2012 R2, JaCarta в идеале должна определяться в списке смарт карт как JaCarta Usbccid Smartcard, а не Microsoft Usbccid (WUDF)

- Во вторых если устройство видится как Microsoft Usbccid (WUDF), то версия драйверов может быть устаревшей, и из-за чего ваши утилиты будут не определять защищенный USB носитель.

- Устарелая версия CryptoPRO

Как решить проблему, что криптопро не видит USB ключ?

Создали новую виртуальную машину и стали ставить софт все последовательно.

Перед установкой любого программного обеспечения работающего с USB носителями на которых находятся сертификаты и закрытые ключи. Нужно ОБЯЗАТЕЛЬНО

отключить токен, если воткнут локально, то отключаем его, если по сети, разрываем сессию

- Первым делом обновляем вашу операционную систему , всеми доступными обновлениями, так как Microsoft исправляет много ошибок и багов, в том числе и драйверами.

- Вторым пунктом является, в случае с физическим сервером, установить все свежие драйвера на материнскую плату и все периферийное оборудование.

- Далее устанавливаете Единый Клиент JaCarta.

- Устанавливаете свежую версию КриптоПРО

Установка единого клиента JaCarta PKI

Единый Клиент JaCarta

— это специальная утилита от компании «Аладдин», для правильной работы с токенами JaCarta. Загрузить последнюю версию, данного программного продукта, вы можете с официального сайта, или у меня с облака, если вдруг, не получиться с сайта производителя.

Далее полученный архив вы распаковываете и запускаете установочный файл, под свою архитектуру Windows , у меня это 64-х битная. Приступаем к установке Jacarta драйвера. Единый клиент Jacarta, ставится очень просто (НАПОМИНАЮ ваш токен в момент инсталляции, должен быть отключен). На первом окне мастера установки, просто нажимаем далее.

Принимаем лицензионное соглашение и нажимаем «Далее»

Чтобы драйвера токенов JaCarta у вас работали корректно, достаточно выполнить стандартную установку.

Если выберете «Выборочную установку», то обязательно установите галки:

- Драйверы JaCarta

- Модули поддержки

- Модуль поддержки для КриптоПРО

Через пару секунд, Единый клиент Jacarta, успешно установлен.

Обязательно произведите перезагрузку сервера или компьютера, чтобы система увидела свежие драйвера.

После установки JaCarta PKI, нужно установить КриптоПРО, для этого заходите на официальный сайт.

https://www.cryptopro.ru/downloads

На текущий момент самая последняя версия КриптоПро CSP 4.0.9944. Запускаем установщик, оставляем галку «Установить корневые сертификаты» и нажимаем «Установить (Рекомендуется)»

Инсталляция КриптоПРО будет выполнена в фоновом режиме, после которой вы увидите предложение, о перезагрузке браузера, но я вам советую полностью перезагрузиться.

После перезагрузки подключайте ваш USB токен JaCarta. У меня подключение идет по сети, с устройства DIGI, через . В клиенте Anywhere View, мой USB носитель Jacarta, успешно определен, но как Microsoft Usbccid (WUDF), а в идеале должен определиться как JaCarta Usbccid Smartcard, но нужно в любом случае проверить, так как все может работать и так.

Открыв утилиту «Единый клиент Jacarta PKI», подключенного токена обнаружено не было, значит, что-то с драйверами.

Microsoft Usbccid (WUDF) — это стандартный драйвер Microsoft, который по умолчанию устанавливается на различные токены, и бывает, что все работает, но не всегда. Операционная система Windows по умолчанию, ставит их в виду своей архитектуры и настройки, мне вот лично в данный момент такое не нужно. Что делаем, нам нужно удалить драйвера Microsoft Usbccid (WUDF) и установить драйвера для носителя Jacarta.

Откройте диспетчер устройств Windows, найдите пункт «Считыватели устройств смарт-карт (Smart card readers)» щелкните по Microsoft Usbccid (WUDF) и выберите пункт «Свойства». Перейдите на вкладку «Драйвера» и нажмите удалить (Uninstall)

Согласитесь с удалением драйвера Microsoft Usbccid (WUDF).

Вас уведомят, что для вступления изменений в силу, необходима перезагрузка системы, обязательно соглашаемся.

После перезагрузки системы, вы можете увидеть установку устройства и драйверов ARDS Jacarta.

Откройте диспетчер устройств, вы должны увидеть, что теперь ваше устройство определено, как JaCarta Usbccid Smartcar и если зайти в его свойства, то вы увидите, что смарт карта jacarta, теперь использует драйвер версии 6.1.7601 от ALADDIN R.D.ZAO, так и должно быть.

Если открыть единый клиент Jacarta, то вы увидите свою электронную подпись, это означает, что смарт карта нормально определилась.

Открываем CryptoPRO, и видим, что криптопро не видит сертификат в контейнере, хотя все драйвера определились как нужно. Есть еще одна фишка.

- В RDP сессии вы не увидите свой токен, только локально, уж такая работа токена, либо я не нашел как это поправить. Вы можете попробовать выполнить рекомендации по устранению ошибки «Не возможно подключиться к службе управления смарт-картами».

- Нужно снять одну галку в CryptoPRO

ОБЯЗАТЕЛЬНО снимите галку «Не использовать устаревшие cipher suite-ы» и перезагрузитесь

.

После этих манипуляций у меня КриптоПРО увидел сертификат и смарт карта jacarta стала рабочей, можно подписывать документы.

Еще можете в устройствах и принтерах, увидеть ваше устройство JaCarta,

Если у вас как и у меня, токен jacarta установлен в виртуальной машине, то вам придется устанавливать сертификат, через console виртуальной машины, и так же дать на нее права ответственному человеку. Если это физический сервер, то там придется давать права на порт управления , в котором так же есть виртуальная консоль.

Когда вы установили все драйвера для токенов Jacarta, вы можете увидеть при подключении по RDP и открытии утилиты «Единый клиент Jacarta PKI» вот такое сообщение с ошибкой:

- Не запущена служба смарт-карт на локальной машине. Архитектурой RDP-сессии, разработанной Microsoft, не предусмотрено использование ключевых носителей, подключенных к удалённому компьютеру, поэтому в RDP-сессии удалённый компьютер использует службу смарт-карт локального компьютера. Из этого следует что, запуска службы смарт-карт внутри RDP-сессии недостаточно для нормальной работы.

- Служба управления смарт-картами на локальном компьютере запущена, но недоступна для программы внутри RDP-сессии из-за настроек Windows и/или RDP-клиента.

Как исправить ошибку «Не возможно подключиться к службе управления смарт-картами».

- Запустите службу смарт-карт на локальной машине, с которой вы инициируете сеанс удалённого доступа. Настройте её автоматический запуск при старте компьютера.

- Разрешите использование локальных устройств и ресурсов во время удалённого сеанса (в частности, смарт-карт). Для этого, в диалоге «Подключение к удалённому рабочему столу» в параметрах выберите вкладку «Локальные ресурсы», далее в группе «Локальные устройства и ресурсы» нажмите кнопку «Подробнее…», а в открывшемся диалоге выберите пункт «Смарт-карты» и нажмите «ОК», затем «Подключить».

- Убедитесь в сохранности настроек RDP-подключения. По умолчанию они сохраняются в файле Default.rdp в каталоге «Мои Документы» Проследите, чтобы в данном файле присутствовала строчка «redirectsmartcards:i:1».

- Убедитесь в том, что на удалённом компьютере, к которому вы осуществляете RDP-подключение, не активирована групповая политика

-[Конфигурация компьютераадминистративные шаблоныкомпоненты windowsслужбы удалённых рабочих столовузел сеансов удалённых рабочих столовперенаправление устройств и ресурсовНе разрешать перенаправление устройства чтения смарт-карт]. Если она включена (Enabled), то отключите её, и перегрузите компьютер. - Если у вас установлена Windows 7 SP1 или Windows 2008 R2 SP1 и вы используете RDC 8.1 для соединения с компьютерами под управлением Windows 8 и выше, то вам необходимо установить обновление для операционной системы https://support.microsoft.com/en-us/kb/2913751

Вот такой вот был траблшутинг по настройке токена Jacarta, КриптоПРО на терминальном сервере, для подписи документов в ВТБ24 ДБО. Если есть замечания или поправки, то пишите их в комментариях.

Приветствую, читатель!

По общению с некоторыми активно интересующимися читателями, я решил повторить свой «поисковой» эксперимент, который я делал, когда писал первые обзорные материалы на темы токенов. На этот раз я решил собрать в кучу неудачные опыты использования токенов, собрать ошибки Jacarta. Пишу сразу с конкретикой, так как думаю сделать разные подборки для каждой из марки. Начнем с лидера рынка, компания Аладдин Р.Д. и их продукт Jacarta, токен, который используется именно для ЕГАИС.

Чего не будет в этом посте:

1. я не буду давать решения для ошибок Jacarta, потому что каждая ситуация индивидуальна.

2.Может быть и так, что Джакарта-токен не причина ошибки. Это может быть УТМ и т.д. Поэтому каждый случай надо разбирать в отдельность

3.Умножение ошибок, дабы очернить продукт. Моя задача дать предельно стороннюю сводку того, с чем чаще всего стакиваются пользователи Jacarta токена в ЕГАИСе.

Подборка и систематизация отзывов о Джакарте

В прошлый раз мое исследование было ограниченно официальным форумом ЕГАИС (http://egais2016.ru/), сейчас я расширил спектр изучения форумов, чтобы сделать материал более обширным.

Итак, Джакарта-токен для ЕГАИС будет анализироваться по отзывам со следующих источников:

Естественно, боле всего результатов обнаружилось на форуме ЕГАС

Итого, по запросу вышло у нас 630 сообщений

Нашлось 3 толстых ветки

Например, вот случай, когда полетело подряд 8 JaCarta-токенов

из-за, цитирую:

«Ошибка 0х00000006 в разделе PKI при попытке форматирования. Либо джакарта просто не определяется как устройство. Обновляли клиент до версии 2,9. Пробовали через jacarta format. Ни один способ ни разу не помог»

Проблема, когда не система просто не видит Jacarta, действительно серьезная и самая, пожалуй, распространенная. Другой вопрос в том, что причин появления этой ошибки могут быть различные нарушения.

Еще одна обнаруженная ошибка, когда опять-таки Джакарта не определяется, устройства не видят Jacarta. Забавно отметить, что Аладдин дает ответные письма по негодованиям пользователей, но по другой проблеме =)))) Но дают же! Это важно.

Частенько ошибки при обнаружении и инсталляции, но там могут быть и проблемы дистрибутивов УТМ, что тоже очень часто происходит. Я внимательно читаю все ветки и поэтому будьте уверены, не буду указывать тут не существующих ошибок для Jacarta. Хотя тут вопрос весьма сложный, так как когда система не видит Jacarta, это может быть обоюдная пролема.

В одной из уже указанных веток есть вот такой интересный коммент

А что теперь делать пользователям Jacarta токена, когда связи между Жемальто и Аладдином расторгнуты?

На форуме egaisa.net

Нашлось 5 веток обсуждений

В основном типовые ошибки при инициализации работы, а также когда уже все настройки сделаны, непостоянная работа Джакарты. Также часты ошибки после обновлений, когда система не находит или не видит Jacarta

Если почитать форумы более внимательно, то выйдет, что на начальном этапе всем впаривали Jacarta токен для ЕГАИСА, не вникая в подробности и вообще не просвещая клиентов, что не только Джакарта может быть… Но об этом мы уже не раз говорили, а вы можете убедиться.

Давайте вернемся к ЕГАИС форуму.

Всего у нас ответов по поисковику 630 за все время работы. Естественно проблемы более чем годичной давности рассматривать нет смысла.

Например, из самых частых ошибок

- Ошибки при попытке формирования сертификата RSA

- Ошибки синхронизации с УТМ

- Ошибка при обновлении

- Ошибка 610

- Ошибка обнаружения Jacarta

Почему у Джакарта плохие отзывы?

Подытожим, что Джакарта токен много кем используется, однако стабильность работы хромает. Я также нашел такое мнение, что это м.б. зависеть от «партии поставки», наверное это очень странно, так как ПО-шки для всех одни и те же должны быть. Возможно это результат того, что в итоге Джакарта собирается из множества разноразрозненных деталей, что приводит к нестабильной работе и умиранию всего организма в целом.

В следующей серии поговорим о Рутокене, смарт-картах и других продуктах СКЗИ.

Спасибо, что остаетесь на связи.

Носитель Jacarta PKI/ГОСТ блокируется при многочисленных попытках ввести неверный пин-код. При этом теряется связь с сервером ФСРАР, и данные о фактурах не поступают в вашу учетную систему. Как быстро разблокировать ключ и восстановить работу с ЕГАИС?

По умолчанию на всех новых носителях установлены следующие пароли:

| PKI | 11 11 11 11 |

| Администратор PKI | 00 00 00 00 |

| ГОСТ | 0987654321 |

| Администратор ГОСТ | 1234567890 |

Для снятия блокировки на компьютере должна быть установлена программа Единый клиент Jacarta. Если настройка и установка ЕГАИС производилась нашими специалистами, то эта программа у вас уже есть.