Ошибка «Невозможно получить токен Билайн»: что это такое?

02.02.2021

2,117 Просмотры

Сегодня услугами операторов мобильной связи пользуются не только физические лица, но и крупные компании, которым крайне важно привлекать клиентов, анализировать продажи и интегрировать CRM и облачную АТС. Абонентам «Билайн» для этого в обязательном порядке потребуется токен «Билайн».

Однако, в ходе интеграции возникают сложности. На сегодняшний день пользователи чаще всего жалуются на то, что всплывают сообщения о невозможности получить токен «Билайн».

Что это такое?

Сразу следует сказать, что токен – это некий ключ, который требуется для того, чтобы обеспечивать информационную безопасность пользователя. Также может потребоваться для того, чтобы идентифицировать владельца, обеспечить для него безопасный удаленный доступ к информационным ресурсам и пр. Может представляет собой некое физическое устройство.

В случае с «Билайном» речь идет о программном токене, который выступает в качестве программного элемента, необходимого для того, чтобы успешно пройти авторизацию и взять на себя роль ключа для доступа к службам.

Как его использовать и почему система пишет о невозможности получения данного элемента?

Использовать токен «Билайн» можно при интеграции CRM и облачной АТС. Способов несколько и у каждой имеются собственные особенности. Работает эта схема достаточно просто: АТС и CRM договариваются между собой о том, чтобы интегрировать свои продукты. При таком раскладе процесс даст максимальный результат и будет работать корректно.

Важно! У «Облачной АТС» Билайн уже имеется готовая интеграция с некоторыми CRM. Речь идет о amoCRM и о «Битрикс24».

Чтобы подключить эту интеграцию, потребуется зайти в личный кабинет АТС, скачать специальное приложение под названием «Облачная АТС» Билайн из маркетплейса CRM-системы, а затем активировать специальный токен от оператора, то есть, электронный ключ. Однако, иногда появляется ошибка, заключающаяся в невозможности его получения.

Чаще всего, причина в том, что ключ был неправильно введен. Нужно просто еще раз проверить введенные данные. Если это не помогает, потребуется связаться с технической поддержкой и запросить новый ключ. Операция не будет слишком быстрой, потому что для передачи таких сведений сотруднику потребуется проверить ряд документов и убедиться, что данные запрашиваются не мошенником, который хочет получить доступ к чужой базе данных.

Загрузка…

Содержание

- Ошибка «Невозможно получить токен Билайн»: что это

- Что же это такое?

- Что делать, если система оповещает пользователя о невозможности получить токен «Билайн»?

- Токен Авторизации

- Типы токенов авторизации

- Процесс токен авторизации

- Что такое аутентификация на основе токенов?

- Как токены работают?

- Безопасно ли использование токенов?

- Рекомендации по аутентификации на основе токенов

- Что такое JSON веб-токены?

- Почему стоит использовать токены авторизации?

Ошибка «Невозможно получить токен Билайн»: что это

Операторы мобильной связи и провайдеры сети интернет предоставляют свои услуги, как физическим, так и юридическим лицам, включая крупные компании, которым необходимо постоянно наращивать клиентскую базу, проводить анализ продаж, изучать аудиторию, а также осуществлять интеграцию CRM и облачной АТС.

Для того, чтобы делать все это юридическим лицам, являющимся абонентами «Билайн», обязательно нужен специальный токен. Но порой, с его получением и использованием бывают проблемы. В сети можно найти жалобы пользователей на то, что у них появляется табличка, в которой сказано о невозможности получить токен «Билайн».

Что же это такое?

Под токеном принято понимать специальный ключ, необходимый для обеспечения информационной безопасности пользователя. Кроме того, его используют для идентификации владельца, обеспечивая ему высокую безопасность удаленного доступа к информационным ресурсам.

Физически, токен – это специальное устройство. Для абонентов «Билайн» — это программный токен, представляющий собой программный элемент, который требуется для прохождения авторизации и исполнения роли ключа, что обеспечит доступ к специальным службам.

Что делать, если система оповещает пользователя о невозможности получить токен «Билайн»?

Применение данного токена необходимо в процессе интеграции CRM и облачной АТС.

Существует несколько способов проведения данной операции, у каждого из которых существуют свои собственные особенности. Работа системы достаточно проста: между АТС и CRM устанавливается договоренность об интеграции имеющихся у них продуктов. Такое мероприятие обеспечит максимальную пользу от полученного результата и корректность работы.

Следует знать, что у «Облачной АТС» Билайн уже существует готовая интеграция с некоторыми CRM. Это «Битрикс24» и amoCRM.

Для подключения такой интеграции, нужно сделать следующее:

- Зайти в личный кабинет АТС.

- Скачать приложение «Облачная АТС».Билайн из маркетплейса CRM-системы.

- Провести активацию токена от оператора.

Если появится уведомление о невозможности его получения, необходимо найти причину проблему. Зачастую, это связано с неправильным вводом ключа. В этом случае нужно просто перепроверить данные и ввести их заново. Если это не сработает, то нужно просто позвонить в техническую поддержку «Билайн» и сообщить о возникших сложностях. Вопрос решится, но не за одну минуту, потому что оператору потребуется время для проверки информации.

Источник

Токен Авторизации

В настоящее время киберпреступность стала проблемой мирового уровня. Например, Дмитрий Самарцев, директор BI.ZONE в сфере кибербезопасности привёл на Всемирном экономическом форуме следующие цифры. В 2018 году ущерб мировой экономики от киберпреступности составил по его словам 1.5 триллиона долларов. В 2022 году прогнозируются потери уже в 8 триллионов, а в 2030 ущерб от киберпреступлений может превысить 90 триллионов долларов. Чтобы уменьшить потери от киберпреступлений, необходимо совершенствовать методы обеспечения безопасности пользователей. В настоящее время существует множество методов аутентификации и авторизации, которые помогают реализовать надежную стратегию безопасности. Среди них многие эксперты выделяют в качестве лучшей авторизацию на основе токенов.

До появления токена авторизации повсеместно использовалась система паролей и серверов. Сейчас эта система всё ещё остаётся актуальной из-за своей простоты и доступности. Используемые традиционные методы гарантируют пользователям возможность получить доступ к их данным в любое время. Это не всегда эффективно.

Рассмотрим эту систему. Как правило, идеология их применения базируется на следующих принципах:

Осуществляется генерация аккаунтов, т.е. люди придумывают сочетание букв, цифр или любых известных символов, которые станут логином и паролем.

Для осуществления возможности входа на сервер, пользователю требуется сохранять эту уникальную комбинацию и всегда иметь к ней доступ.

При необходимость заново подключиться к серверу и авторизироваться под своим аккаунтом, пользователю требуется заново вводить пароль и логин.

Кража паролей – это далеко не уникальное событие. Один из первых задокументированных подобных случаев произошел еще в 1962 году. Людям не просто запоминать разные комбинации символов, поэтому они часто записывают все свои пароли на бумаге, используют один и тот же вариант в нескольких местах, лишь слегка модифицируют с помощью добавления символов или изменением регистра некий старый пароль, чтобы использовать его в новом месте, из-за чего два пароля становятся крайне схожи. Логины по той же причине часто делаются одинаковые, идентичные.

Помимо опасности кражи данных и сложности с хранением информации, пароли также требуют проверки подлинности сервера, что увеличивает нагрузку на память. Каждый раз, когда пользователь входит в систему, компьютер создает запись транзакции.

Авторизация токенов – это система, работающая совершенно иначе. С помощью авторизации токенов вторичная служба проверяет запрос сервера. Когда проверка завершена, сервер выдает токен и отвечает на запрос. У пользователя все еще может быть один пароль для запоминания, но токен предлагает другую форму доступа, которую гораздо труднее украсть или преодолеть. И запись сеанса не занимает места на сервере. По сути токен авторизации — это устройство, предназначенное для обеспечения информационной безопасности пользователя, также используется для идентификации его владельца. Как правило, это физическое устройство, используемое для упрощения аутентификации.

Типы токенов авторизации

Токены авторизации различаются по типам. Рассмотрим их:

Устройства, которые необходимо подключить физически. Например: ключи, диски и тому подобные. Тот, кто когда-либо использовал USB-устройство или смарт-карту для входа в систему, сталкивался с подключенным токеном.

Устройства, которые находятся достаточно близко к серверу, чтобы установить с ним соединение, но оно не подключаются физически. Примером такого типа токенов может служить «magic ring» от компании Microsoft.

устройства, которые могут взаимодействовать с сервером на больших расстояниях.

Во всех трех случаях пользователь должен что-то сделать, чтобы запустить процесс. Например, ввести пароль или ответить на вопрос. Но даже когда эти шаги совершаются без ошибок, доступ без токена получить невозможно.

Процесс токен авторизации

Авторизация с помощью токена происходит следующим образом. Сначала человек запрашивает доступ к серверу или защищенному ресурсу. Запрос обычно включает в себя ввод логина и пароля. Затем сервер определяет, может ли пользователь получить доступ. После этого сервер взаимодействует с устройством: ключ, телефон, USB или что-то ещё. После проверки сервер выдает токен и отправляет пользователю. Токен находится в браузере, пока работа продолжается. Если пользователь попытается посетить другую часть сервера, токен опять связывается с ним. Доступ предоставляется или, наоборот, запрещается на основе выданного токена.

Администраторы устанавливают ограничения на токены. Можно разрешить одноразовый токен, который немедленно уничтожается, когда человек выходит из системы. Иногда устанавливается маркер на самоуничтожение в конце определенного периода времени.

Что такое аутентификация на основе токенов?

Аутентификация на основе токенов — это один из многих методов веб-аутентификации, используемых для обеспечения безопасности процесса проверки. Существует аутентификация по паролю, по биометрии. Хотя каждый метод аутентификации уникален, все методы можно разделить на 3 категории:

аутентификация по паролю (обычное запоминание комбинации символов)

аутентификация по биометрии (отпечаток пальца, сканирование сетчатки глаза, FaceID)

Аутентификация токенов требует, чтобы пользователи получили сгенерированный компьютером код (или токен), прежде чем им будет предоставлен доступ в сеть. Аутентификация токенов обычно используется в сочетании с аутентификацией паролей для дополнительного уровня безопасности (двухфакторная аутентификация (2FA)). Если злоумышленник успешно реализует атаку грубой силы, чтобы получить пароль, ему придется обойти также уровень аутентификации токенов. Без доступа к токену получить доступ к сети становится труднее. Этот дополнительный уровень отпугивает злоумышленников и может спасти сети от потенциально катастрофических нарушений.

Как токены работают?

Во многих случаях токены создаются с помощью донглов или брелоков, которые генерируют новый токен аутентификации каждые 60 секунд в соответствии с заданным алгоритмом. Из-за мощности этих аппаратных устройств пользователи должны постоянно держать их в безопасности, чтобы они не попали в чужие руки. Таким образом, члены команды должны отказаться от своего ключа или брелока, если команда распадается.

Наиболее распространенные системы токенов содержат заголовок, полезную нагрузку и подпись. Заголовок состоит из типа полезной нагрузки, а также используемого алгоритма подписи. Полезная нагрузка содержит любые утверждения, относящиеся к пользователю. Подпись используется для доказательства того, что сообщение не подвергалось опасности при передаче. Эти три элемента работают вместе, чтобы создать высокоэффективную и безопасную систему аутентификации.

Хотя эти традиционные системы аутентификации токенов все еще действуют сегодня, увеличение количества смартфонов сделал аутентификацию на основе токенов проще, чем когда-либо. Смартфоны теперь могут быть дополнены, чтобы служить генераторами кодов, предоставляя конечным пользователям коды безопасности, необходимые для получения доступа к их сети в любой момент времени. В процессе входа в систему пользователи получают криптографически безопасный одноразовый код доступа, который ограничен по времени 30 или 60 секундами, в зависимости от настроек на стороне сервера. Эти мягкие токены генерируются либо приложением-аутентификатором на устройстве, либо отправляются по запросу через SMS.

Появление аутентификации на основе токенов смартфонов означает, что у большинства сотрудников уже есть оборудование для генерации кодов. В результате затраты на внедрение и обучение персонала сведены к минимуму, что делает эту форму аутентификации на основе токенов удобным и экономически выгодным вариантом для многих компаний.

Безопасно ли использование токенов?

По мере роста киберпреступности и усложнение методов атак должны совершенствоваться методы и политика защиты. Из-за растущего использования атак “грубой силой”, перебора по словарю и фишинга для захвата учетных данных пользователей становится совершенно очевидно, что аутентификации по паролю уже недостаточно, чтобы противостоять злоумышленникам.

Аутентификация на основе токенов, когда она используется в тандеме с другими методами аутентификации, создает барьер 2FA, предназначенный для того, чтобы остановить даже самого продвинутого хакера. Поскольку токены могут быть получены только с устройства, которое их производит — будь то брелок или смартфон, системы авторизации токенов считаются очень безопасными и эффективными.

Но, несмотря на множество преимуществ, связанных с платформой токенов, всегда остается небольшой риск. Конечно, токены на базе смартфонов невероятно удобны в использовании, но смартфоны также представляют собой потенциальные уязвимости. Токены, отправленные в виде текстов, более рискованны, потому что их можно перехватить во время передачи. Как и в случае с другими аппаратными устройствами, смартфоны также могут быть потеряны или украдены и оказаться в руках злоумышленников.

Рекомендации по аутентификации на основе токенов

Реализация надежной стратегии аутентификации имеет решающее значение, когда речь идет о том, чтобы помочь клиентам защитить свои сети от нарушения безопасности. Но для того, чтобы стратегия действительно была эффективной, требуется выполнение нескольких важных основных условий:

Правильный веб-токен. Хотя существует целый ряд веб-токенов, ни один из них не может обеспечить ту же надежность, которую предоставляет веб-токен JSON (JWT). JWT считается открытым стандартом (RFC 7519) для передачи конфиденциальной информации между несколькими сторонами. Обмен информацией осуществляется цифровой подписью с использованием алгоритма или сопряжения открытого и закрытого ключей для обеспечения оптимальной безопасности.

Использование HTTPS-соединений. HTTPS-соединения были построены с использованием протоколов безопасности, включающих шифрование и сертификаты безопасности, предназначенные для защиты конфиденциальных данных. Важно использовать HTTPS-соединение, а не HTTP или любой другой протокол соединения при отправке токенов, так как эти в ином случае возрастает риск перехвата со стороны злоумышленника.

Что такое JSON веб-токены?

JSON Web Token (JWT) — это открытый стандарт (RFC 7519), который определяет компактный и автономный способ безопасной передачи информации между сторонами в виде объекта JSON. Эта информация может быть подтверждена благодаря цифровой подписи. JWT может быть подписан с помощью секрета (с помощью алгоритма HMAC) или иным образом, например, по схемам RSA или ECDSA.

В своей компактной форме веб-токены JSON состоят из трех частей, разделенных точками: заголовок, полезная нагрузка, подпись. Поэтому JWT выглядит обычно выглядит следующим образом: «xxxx.yyyy.zzzz».

Заголовок состоит из двух частей: типа токена, которым является JWT, и используемого алгоритма подписи, такого как HMAC SHA256 или RSA.

Вторая часть токена — это полезная нагрузка, содержащая информацию о пользователе и необходимые дополнительные данные. Такая информация бывает зарегистрированной, публичной и частной.

Зарегистрированная — это набор ключей, который не является обязательными, но рекомендуются для обеспечения улучшения безопасности. Например, iss — уникальный идентификатор стороны, генерирующей токен, exp — время в формате Unix Time, определяющее момент, когда токен станет не валидным, и другие.

Публичная информация может быть определена по желанию теми, кто использует JWT. Но они должны быть определены в реестре веб-токенов IANA JSON или определены как URI, который содержит устойчивое к коллизиям пространство имен. Частная — это пользовательская информация, созданная для обмена данными между сторонами, которые согласны их использовать. Получим вторую часть с помощью кодирования Base64Url.

Тоже не понял, что за прикол там происходит.

Подпись же используется для проверки того, что сообщение не было изменено по пути, а в случае токенов, подписанных закрытым ключом, она также может подтвердить, что отправитель JWT тот, за себя выдает.

Выходные данные представляют собой три строки Base64-URL, разделенные точками, которые могут быть легко переданы в средах HTML и HTTP, будучи при этом более компактными по сравнению со стандартами на основе XML, такими как SAML.

К плюсам использования JWT можно отнести размер — токены в этом языке кода крошечные и могут быть переданы между двумя пользователями довольно быстро; простоту — токены могут быть сгенерированы практически из любого места, и их не нужно проверять на сервере; контроль — можно указать, к чему пользователь может получить доступ, как долго будет длиться это разрешение и что он может делать во время входа в систему.

К минусам стоит отнести всего один ключ — JWT полагается на один ключ, из-за чего вся система окажется под угрозой в случае, если он будет скомпрометирован; сложность — JWT токены не так просто понять, из-за чего, разработчик, не обладающий глубокими знаниями алгоритмов криптографической подписи, может непреднамеренно поставить систему под угрозу; ограничения — нет возможности отправлять сообщения всем клиентам, и невозможно управлять клиентами со стороны сервера.

Почему стоит использовать токены авторизации?

Многие люди считают, что если текущая стратегия работает хорошо (пусть и с некоторыми ошибками), то нет смысла что-то менять. Но токены авторизации могут принести множество выгод.

Они хороши для администраторов систем, которые часто предоставляют временный доступ, т.е. база пользователей колеблется в зависимости от даты, времени или особого события. Многократное предоставление и отмена доступа создаёт серьёзную нагрузку на людей.

Токены авторизации позволяют обеспечить детальный доступ, т.е. сервер предоставляет доступ на основе определенных свойств документа, а не свойств пользователя. Традиционная система логинов и паролей не допускает такой тонкой настройки деталей.

Токены авторизации могут обеспечить повышенную безопасность. Сервер содержит конфиденциальные документы, которые могут нанести компании или стране серьезный ущерб при выпуске. Простой пароль не может обеспечить достаточную защиту.

Есть и другие преимущества использования этой технологии. Но даже уже перечисленных достаточно, чтобы внедрить её на сервера.

Источник

Почему может не работать приложение «Мой Билайн»

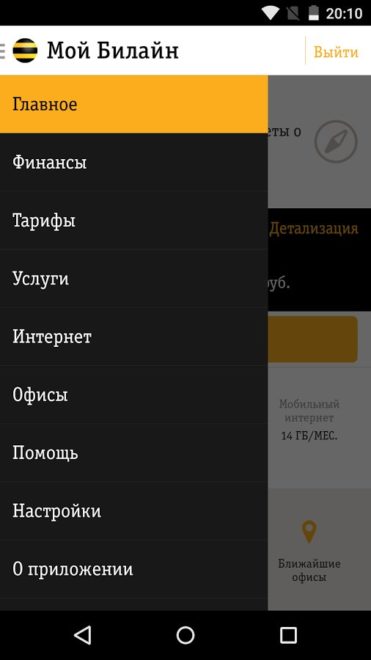

Для упрощения использования сотовой связи, настройки тарифного плана, быстрой оплаты за подключенные услуги Билайн выпустил официальное приложение для мобильных устройств. Утилита обладает полным функционалом персонального кабинета, предоставляет аналогичный перечень инструментов контроля баланса и контракта.

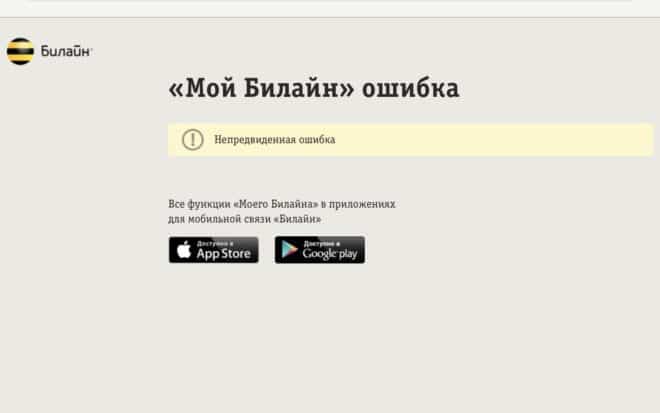

После установки программы у потребителя могут возникать проблемы с авторизацией. Существует перечень распространенных причин, почему не работает приложение «Мой Билайн», о них далее будет рассказано подробней.

Содержание

- 1 Почему может не работать приложение

- 1.1 Технические проблемы

- 1.2 Неправильная авторизация

- 1.3 Проблемы со связью

- 1.4 Другие проблемы

- 2 Пути решения проблем

Почему может не работать приложение

Утилита «Мой Билайн» – удобный и простой инструмент, позволяющий управлять сим-картой, всеми установленными на ней услугами и тарифным планом. Программа представляет собой упрощенную аналогию персонального кабинета пользователя на официальном сайте провайдера Билайн. Она имеет схожий набор функциональных возможностей. С ее помощью пользователь способен:

- Подключать, деактивировать контракт на симке. Устанавливать дополнительные опции для экономии, подписки, скидки в роуминге и на связь по России.

- Контролировать текущий баланс на телефоне. Своевременно пополнять лицевой счет, переводить денежные средства другому пользователю.

- Получать подтвержденную справочную информацию о новых предложениях компании Билайн.

- Запрашивать поддержку у сервисной службы при появлении вопросов, неполадок. Для этого в утилите реализован онлайн-чат с оператором, позволяющий быстро получить исчерпывающий ответ.

Все это превращает приложение в надежного помощника для абонента. Особенности работы:

- Сервис Билайн работает бесплатно. Денежные средства взимаются лишь за потраченный интернет-трафик во время нахождения в программе.

- Приложение доступно только для клиентов компании провайдера. Войти можно путем авторизации, она осуществляется своим номером телефона.

- Для корректной и качественной работы сервиса необходимо иметь постоянное соединение с интернетом, активировать функцию передачи данных на смартфоне.

- По системным требованиям подходит для всех видов мобильных устройств, операционных систем.

Программа находится в свободном доступе в официальном магазине программного обеспечения и на сайте оператора. После загрузки на мобильное устройство утилита автоматически установится. Для доступа необязательно заходить в браузер.

Несмотря на все достоинства, у абонента Билайн могут возникнуть проблемы с работой сервиса. Например, он не может авторизоваться под своей учетной записью или программа не запускается на телефоне. Существует несколько распространенных причин сбоев, причем не всегда виновником выступает приложение. Чаще всего потребитель не способен запустить «Мой Билайн» просто по невнимательности.

Технические проблемы

Наиболее вероятной причиной отказа в работе программы является использование устаревшего оборудования. Перед установкой проверьте, подходит ли сотовый телефон предъявленным системным требованиям издателя. Операционная система для корректного функционирования – версия Андроид 2.2. Рассмотрим популярные причины некорректной работы приложения:

- Пользователь использует устаревший девайс, характеристики которого не подходят под минимальные системные требования.

- Мобильное устройство не подключено к интернету.

- Операционная система на телефоне устарела. Рекомендуется своевременно обновлять программное обеспечение самого смартфона и приложения.

- Неисправность телефона. Выход из строя передающие антенны, повреждена сим-карта.

Неправильная авторизация

После успешной активации и установки утилиты на смартфоне потребителю необходимо авторизоваться в системе. Чтобы открыть доступ к персональным сведениям, учетной записи, нужно прописать логин (номер абонента Билайн), защитный пароль. Если программа правильно запускается на девайсе, но у пользователя не получается пройти процедуру инициализации, войти в личный кабинет с телефона, то причины могут быть следующие:

- При написании персональных сведений для инициализации допущена опечатка, неправильно указан логин, пароль.

- Абонент забыл ключ от входа в систему.

Проблемы со связью

Чтобы программа корректно работала необходим постоянный доступ в интернет. Среди проблем со связью можно выделить следующее:

- Потребитель находится и пытается авторизоваться в учетной записи за пределами действия сети, на значительном отдалении от действия сигнала сотовой связи.

- Мобильный не подключен к интернету.

- Сим-карта пользователя заблокирована в одностороннем порядке по причине неуплаты, наличия задолженности на лицевом счете.

- На тарифном плане, установленном на телефоне, закончился доступный пакет трафика.

- Абонент забыл своевременно внести абонентскую плату за использование услуг связи.

Все это может послужить серьезной проблемой при работе с приложением.

Другие проблемы

Не стоит вычеркивать из списка человеческий фактор, невнимательность абонента. Рассмотрим распространенные случаи:

- На сотовом телефоне активирован режим «В самолете». Он автоматически блокирует мобильную сеть.

- Выключена функция передачи данных.

- Внутренняя память устройства переполнена. Перед загрузкой утилиты проверьте наличие свободного места на девайсе. В случае недостатка программу не получится установить.

Пути решения проблем

Все возникшие проблемы можно разрешить самостоятельно, не прибегая к поддержке представителей компании. Порядок действий определяется в зависимости от выявленной неполадки.

| Проблема | Способ самостоятельного решения |

| Нехватка средств на сим-карте | Постоянно проверяйте текущий баланс на лицевом счете, своевременно пополняйте его и вносите абонентскую плату. |

| Проблемы со входом в профиль | Если пользователь забыл пароль от входа в учетную запись, нужно восстановить его стандартным способом, для этого введите *110*9#. Через несколько минут на номер поступит SMS от провайдера с новым кодом от системы. После успешной авторизации поменяйте пароль в настройках утилиты. |

| Опечатка | Внимательно проверьте указанные сведения, логин и код на наличие опечаток. |

| Отсутствие интернета | При отсутствии постоянного доступа в сеть или нахождении за пределами стабильного приема сигнала оператора, найдите место с оптимальным приемом, попробуйте заново.

Поменяйте способ подключения к интернету. Переключите телефон на беспроводной способ соединения, посредством Wi-Fi роутера. |

| Не открывается программа | В случае некорректной работы самого устройства или его несовместимости с системными требованиями придется поменять смартфон. |

Если ни один из описанных методов не принес положительного результата, обратитесь в сервис технической поддержки оператора по номеру 0611. Дождитесь ответа консультанта, подробно объясните сложившуюся ситуацию. Менеджер Билайн попросит назвать персональную информацию, паспортные реквизиты для подтверждения личности. Доступ к личному кабинету есть только у владельца сим-карты. По необходимости запросите новый пароль авторизации.

Мобильное приложение «Мой Билайн» станет незаменимым помощником абоненту. При появлении проблем с работой, авторизацией не забудьте проверить подключение к интернету. Если самостоятельно не получается справиться с неполадкой, то горячая линия примет вашу заявку в любое время дня.

Оценка статьи:

Загрузка…

Операторы мобильной связи и провайдеры сети интернет предоставляют свои услуги, как физическим, так и юридическим лицам, включая крупные компании, которым необходимо постоянно наращивать клиентскую базу, проводить анализ продаж, изучать аудиторию, а также осуществлять интеграцию CRM и облачной АТС.

Для того, чтобы делать все это юридическим лицам, являющимся абонентами «Билайн», обязательно нужен специальный токен. Но порой, с его получением и использованием бывают проблемы. В сети можно найти жалобы пользователей на то, что у них появляется табличка, в которой сказано о невозможности получить токен «Билайн».

Что же это такое?

Под токеном принято понимать специальный ключ, необходимый для обеспечения информационной безопасности пользователя. Кроме того, его используют для идентификации владельца, обеспечивая ему высокую безопасность удаленного доступа к информационным ресурсам.

Физически, токен – это специальное устройство. Для абонентов «Билайн» — это программный токен, представляющий собой программный элемент, который требуется для прохождения авторизации и исполнения роли ключа, что обеспечит доступ к специальным службам.

Что делать, если система оповещает пользователя о невозможности получить токен «Билайн»?

Применение данного токена необходимо в процессе интеграции CRM и облачной АТС.

Существует несколько способов проведения данной операции, у каждого из которых существуют свои собственные особенности. Работа системы достаточно проста: между АТС и CRM устанавливается договоренность об интеграции имеющихся у них продуктов. Такое мероприятие обеспечит максимальную пользу от полученного результата и корректность работы.

Следует знать, что у «Облачной АТС» Билайн уже существует готовая интеграция с некоторыми CRM. Это «Битрикс24» и amoCRM.

Для подключения такой интеграции, нужно сделать следующее:

- Зайти в личный кабинет АТС.

- Скачать приложение «Облачная АТС».Билайн из маркетплейса CRM-системы.

- Провести активацию токена от оператора.

Если появится уведомление о невозможности его получения, необходимо найти причину проблему. Зачастую, это связано с неправильным вводом ключа. В этом случае нужно просто перепроверить данные и ввести их заново. Если это не сработает, то нужно просто позвонить в техническую поддержку «Билайн» и сообщить о возникших сложностях. Вопрос решится, но не за одну минуту, потому что оператору потребуется время для проверки информации.

Содержание

- Ошибка «Невозможно получить токен Билайн»: что это

- Что же это такое?

- Что делать, если система оповещает пользователя о невозможности получить токен «Билайн»?

- Токен Авторизации

- Типы токенов авторизации

- Процесс токен авторизации

- Что такое аутентификация на основе токенов?

- Как токены работают?

- Безопасно ли использование токенов?

- Рекомендации по аутентификации на основе токенов

- Что такое JSON веб-токены?

- Почему стоит использовать токены авторизации?

Ошибка «Невозможно получить токен Билайн»: что это

Операторы мобильной связи и провайдеры сети интернет предоставляют свои услуги, как физическим, так и юридическим лицам, включая крупные компании, которым необходимо постоянно наращивать клиентскую базу, проводить анализ продаж, изучать аудиторию, а также осуществлять интеграцию CRM и облачной АТС.

Для того, чтобы делать все это юридическим лицам, являющимся абонентами «Билайн», обязательно нужен специальный токен. Но порой, с его получением и использованием бывают проблемы. В сети можно найти жалобы пользователей на то, что у них появляется табличка, в которой сказано о невозможности получить токен «Билайн».

Что же это такое?

Под токеном принято понимать специальный ключ, необходимый для обеспечения информационной безопасности пользователя. Кроме того, его используют для идентификации владельца, обеспечивая ему высокую безопасность удаленного доступа к информационным ресурсам.

Физически, токен – это специальное устройство. Для абонентов «Билайн» — это программный токен, представляющий собой программный элемент, который требуется для прохождения авторизации и исполнения роли ключа, что обеспечит доступ к специальным службам.

Что делать, если система оповещает пользователя о невозможности получить токен «Билайн»?

Применение данного токена необходимо в процессе интеграции CRM и облачной АТС.

Существует несколько способов проведения данной операции, у каждого из которых существуют свои собственные особенности. Работа системы достаточно проста: между АТС и CRM устанавливается договоренность об интеграции имеющихся у них продуктов. Такое мероприятие обеспечит максимальную пользу от полученного результата и корректность работы.

Следует знать, что у «Облачной АТС» Билайн уже существует готовая интеграция с некоторыми CRM. Это «Битрикс24» и amoCRM.

Для подключения такой интеграции, нужно сделать следующее:

- Зайти в личный кабинет АТС.

- Скачать приложение «Облачная АТС».Билайн из маркетплейса CRM-системы.

- Провести активацию токена от оператора.

Если появится уведомление о невозможности его получения, необходимо найти причину проблему. Зачастую, это связано с неправильным вводом ключа. В этом случае нужно просто перепроверить данные и ввести их заново. Если это не сработает, то нужно просто позвонить в техническую поддержку «Билайн» и сообщить о возникших сложностях. Вопрос решится, но не за одну минуту, потому что оператору потребуется время для проверки информации.

Источник

Токен Авторизации

В настоящее время киберпреступность стала проблемой мирового уровня. Например, Дмитрий Самарцев, директор BI.ZONE в сфере кибербезопасности привёл на Всемирном экономическом форуме следующие цифры. В 2018 году ущерб мировой экономики от киберпреступности составил по его словам 1.5 триллиона долларов. В 2022 году прогнозируются потери уже в 8 триллионов, а в 2030 ущерб от киберпреступлений может превысить 90 триллионов долларов. Чтобы уменьшить потери от киберпреступлений, необходимо совершенствовать методы обеспечения безопасности пользователей. В настоящее время существует множество методов аутентификации и авторизации, которые помогают реализовать надежную стратегию безопасности. Среди них многие эксперты выделяют в качестве лучшей авторизацию на основе токенов.

До появления токена авторизации повсеместно использовалась система паролей и серверов. Сейчас эта система всё ещё остаётся актуальной из-за своей простоты и доступности. Используемые традиционные методы гарантируют пользователям возможность получить доступ к их данным в любое время. Это не всегда эффективно.

Рассмотрим эту систему. Как правило, идеология их применения базируется на следующих принципах:

Осуществляется генерация аккаунтов, т.е. люди придумывают сочетание букв, цифр или любых известных символов, которые станут логином и паролем.

Для осуществления возможности входа на сервер, пользователю требуется сохранять эту уникальную комбинацию и всегда иметь к ней доступ.

При необходимость заново подключиться к серверу и авторизироваться под своим аккаунтом, пользователю требуется заново вводить пароль и логин.

Кража паролей – это далеко не уникальное событие. Один из первых задокументированных подобных случаев произошел еще в 1962 году. Людям не просто запоминать разные комбинации символов, поэтому они часто записывают все свои пароли на бумаге, используют один и тот же вариант в нескольких местах, лишь слегка модифицируют с помощью добавления символов или изменением регистра некий старый пароль, чтобы использовать его в новом месте, из-за чего два пароля становятся крайне схожи. Логины по той же причине часто делаются одинаковые, идентичные.

Помимо опасности кражи данных и сложности с хранением информации, пароли также требуют проверки подлинности сервера, что увеличивает нагрузку на память. Каждый раз, когда пользователь входит в систему, компьютер создает запись транзакции.

Авторизация токенов – это система, работающая совершенно иначе. С помощью авторизации токенов вторичная служба проверяет запрос сервера. Когда проверка завершена, сервер выдает токен и отвечает на запрос. У пользователя все еще может быть один пароль для запоминания, но токен предлагает другую форму доступа, которую гораздо труднее украсть или преодолеть. И запись сеанса не занимает места на сервере. По сути токен авторизации — это устройство, предназначенное для обеспечения информационной безопасности пользователя, также используется для идентификации его владельца. Как правило, это физическое устройство, используемое для упрощения аутентификации.

Типы токенов авторизации

Токены авторизации различаются по типам. Рассмотрим их:

Устройства, которые необходимо подключить физически. Например: ключи, диски и тому подобные. Тот, кто когда-либо использовал USB-устройство или смарт-карту для входа в систему, сталкивался с подключенным токеном.

Устройства, которые находятся достаточно близко к серверу, чтобы установить с ним соединение, но оно не подключаются физически. Примером такого типа токенов может служить «magic ring» от компании Microsoft.

устройства, которые могут взаимодействовать с сервером на больших расстояниях.

Во всех трех случаях пользователь должен что-то сделать, чтобы запустить процесс. Например, ввести пароль или ответить на вопрос. Но даже когда эти шаги совершаются без ошибок, доступ без токена получить невозможно.

Процесс токен авторизации

Авторизация с помощью токена происходит следующим образом. Сначала человек запрашивает доступ к серверу или защищенному ресурсу. Запрос обычно включает в себя ввод логина и пароля. Затем сервер определяет, может ли пользователь получить доступ. После этого сервер взаимодействует с устройством: ключ, телефон, USB или что-то ещё. После проверки сервер выдает токен и отправляет пользователю. Токен находится в браузере, пока работа продолжается. Если пользователь попытается посетить другую часть сервера, токен опять связывается с ним. Доступ предоставляется или, наоборот, запрещается на основе выданного токена.

Администраторы устанавливают ограничения на токены. Можно разрешить одноразовый токен, который немедленно уничтожается, когда человек выходит из системы. Иногда устанавливается маркер на самоуничтожение в конце определенного периода времени.

Что такое аутентификация на основе токенов?

Аутентификация на основе токенов — это один из многих методов веб-аутентификации, используемых для обеспечения безопасности процесса проверки. Существует аутентификация по паролю, по биометрии. Хотя каждый метод аутентификации уникален, все методы можно разделить на 3 категории:

аутентификация по паролю (обычное запоминание комбинации символов)

аутентификация по биометрии (отпечаток пальца, сканирование сетчатки глаза, FaceID)

Аутентификация токенов требует, чтобы пользователи получили сгенерированный компьютером код (или токен), прежде чем им будет предоставлен доступ в сеть. Аутентификация токенов обычно используется в сочетании с аутентификацией паролей для дополнительного уровня безопасности (двухфакторная аутентификация (2FA)). Если злоумышленник успешно реализует атаку грубой силы, чтобы получить пароль, ему придется обойти также уровень аутентификации токенов. Без доступа к токену получить доступ к сети становится труднее. Этот дополнительный уровень отпугивает злоумышленников и может спасти сети от потенциально катастрофических нарушений.

Как токены работают?

Во многих случаях токены создаются с помощью донглов или брелоков, которые генерируют новый токен аутентификации каждые 60 секунд в соответствии с заданным алгоритмом. Из-за мощности этих аппаратных устройств пользователи должны постоянно держать их в безопасности, чтобы они не попали в чужие руки. Таким образом, члены команды должны отказаться от своего ключа или брелока, если команда распадается.

Наиболее распространенные системы токенов содержат заголовок, полезную нагрузку и подпись. Заголовок состоит из типа полезной нагрузки, а также используемого алгоритма подписи. Полезная нагрузка содержит любые утверждения, относящиеся к пользователю. Подпись используется для доказательства того, что сообщение не подвергалось опасности при передаче. Эти три элемента работают вместе, чтобы создать высокоэффективную и безопасную систему аутентификации.

Хотя эти традиционные системы аутентификации токенов все еще действуют сегодня, увеличение количества смартфонов сделал аутентификацию на основе токенов проще, чем когда-либо. Смартфоны теперь могут быть дополнены, чтобы служить генераторами кодов, предоставляя конечным пользователям коды безопасности, необходимые для получения доступа к их сети в любой момент времени. В процессе входа в систему пользователи получают криптографически безопасный одноразовый код доступа, который ограничен по времени 30 или 60 секундами, в зависимости от настроек на стороне сервера. Эти мягкие токены генерируются либо приложением-аутентификатором на устройстве, либо отправляются по запросу через SMS.

Появление аутентификации на основе токенов смартфонов означает, что у большинства сотрудников уже есть оборудование для генерации кодов. В результате затраты на внедрение и обучение персонала сведены к минимуму, что делает эту форму аутентификации на основе токенов удобным и экономически выгодным вариантом для многих компаний.

Безопасно ли использование токенов?

По мере роста киберпреступности и усложнение методов атак должны совершенствоваться методы и политика защиты. Из-за растущего использования атак “грубой силой”, перебора по словарю и фишинга для захвата учетных данных пользователей становится совершенно очевидно, что аутентификации по паролю уже недостаточно, чтобы противостоять злоумышленникам.

Аутентификация на основе токенов, когда она используется в тандеме с другими методами аутентификации, создает барьер 2FA, предназначенный для того, чтобы остановить даже самого продвинутого хакера. Поскольку токены могут быть получены только с устройства, которое их производит — будь то брелок или смартфон, системы авторизации токенов считаются очень безопасными и эффективными.

Но, несмотря на множество преимуществ, связанных с платформой токенов, всегда остается небольшой риск. Конечно, токены на базе смартфонов невероятно удобны в использовании, но смартфоны также представляют собой потенциальные уязвимости. Токены, отправленные в виде текстов, более рискованны, потому что их можно перехватить во время передачи. Как и в случае с другими аппаратными устройствами, смартфоны также могут быть потеряны или украдены и оказаться в руках злоумышленников.

Рекомендации по аутентификации на основе токенов

Реализация надежной стратегии аутентификации имеет решающее значение, когда речь идет о том, чтобы помочь клиентам защитить свои сети от нарушения безопасности. Но для того, чтобы стратегия действительно была эффективной, требуется выполнение нескольких важных основных условий:

Правильный веб-токен. Хотя существует целый ряд веб-токенов, ни один из них не может обеспечить ту же надежность, которую предоставляет веб-токен JSON (JWT). JWT считается открытым стандартом (RFC 7519) для передачи конфиденциальной информации между несколькими сторонами. Обмен информацией осуществляется цифровой подписью с использованием алгоритма или сопряжения открытого и закрытого ключей для обеспечения оптимальной безопасности.

Использование HTTPS-соединений. HTTPS-соединения были построены с использованием протоколов безопасности, включающих шифрование и сертификаты безопасности, предназначенные для защиты конфиденциальных данных. Важно использовать HTTPS-соединение, а не HTTP или любой другой протокол соединения при отправке токенов, так как эти в ином случае возрастает риск перехвата со стороны злоумышленника.

Что такое JSON веб-токены?

JSON Web Token (JWT) — это открытый стандарт (RFC 7519), который определяет компактный и автономный способ безопасной передачи информации между сторонами в виде объекта JSON. Эта информация может быть подтверждена благодаря цифровой подписи. JWT может быть подписан с помощью секрета (с помощью алгоритма HMAC) или иным образом, например, по схемам RSA или ECDSA.

В своей компактной форме веб-токены JSON состоят из трех частей, разделенных точками: заголовок, полезная нагрузка, подпись. Поэтому JWT выглядит обычно выглядит следующим образом: «xxxx.yyyy.zzzz».

Заголовок состоит из двух частей: типа токена, которым является JWT, и используемого алгоритма подписи, такого как HMAC SHA256 или RSA.

Вторая часть токена — это полезная нагрузка, содержащая информацию о пользователе и необходимые дополнительные данные. Такая информация бывает зарегистрированной, публичной и частной.

Зарегистрированная — это набор ключей, который не является обязательными, но рекомендуются для обеспечения улучшения безопасности. Например, iss — уникальный идентификатор стороны, генерирующей токен, exp — время в формате Unix Time, определяющее момент, когда токен станет не валидным, и другие.

Публичная информация может быть определена по желанию теми, кто использует JWT. Но они должны быть определены в реестре веб-токенов IANA JSON или определены как URI, который содержит устойчивое к коллизиям пространство имен. Частная — это пользовательская информация, созданная для обмена данными между сторонами, которые согласны их использовать. Получим вторую часть с помощью кодирования Base64Url.

Тоже не понял, что за прикол там происходит.

Подпись же используется для проверки того, что сообщение не было изменено по пути, а в случае токенов, подписанных закрытым ключом, она также может подтвердить, что отправитель JWT тот, за себя выдает.

Выходные данные представляют собой три строки Base64-URL, разделенные точками, которые могут быть легко переданы в средах HTML и HTTP, будучи при этом более компактными по сравнению со стандартами на основе XML, такими как SAML.

К плюсам использования JWT можно отнести размер — токены в этом языке кода крошечные и могут быть переданы между двумя пользователями довольно быстро; простоту — токены могут быть сгенерированы практически из любого места, и их не нужно проверять на сервере; контроль — можно указать, к чему пользователь может получить доступ, как долго будет длиться это разрешение и что он может делать во время входа в систему.

К минусам стоит отнести всего один ключ — JWT полагается на один ключ, из-за чего вся система окажется под угрозой в случае, если он будет скомпрометирован; сложность — JWT токены не так просто понять, из-за чего, разработчик, не обладающий глубокими знаниями алгоритмов криптографической подписи, может непреднамеренно поставить систему под угрозу; ограничения — нет возможности отправлять сообщения всем клиентам, и невозможно управлять клиентами со стороны сервера.

Почему стоит использовать токены авторизации?

Многие люди считают, что если текущая стратегия работает хорошо (пусть и с некоторыми ошибками), то нет смысла что-то менять. Но токены авторизации могут принести множество выгод.

Они хороши для администраторов систем, которые часто предоставляют временный доступ, т.е. база пользователей колеблется в зависимости от даты, времени или особого события. Многократное предоставление и отмена доступа создаёт серьёзную нагрузку на людей.

Токены авторизации позволяют обеспечить детальный доступ, т.е. сервер предоставляет доступ на основе определенных свойств документа, а не свойств пользователя. Традиционная система логинов и паролей не допускает такой тонкой настройки деталей.

Токены авторизации могут обеспечить повышенную безопасность. Сервер содержит конфиденциальные документы, которые могут нанести компании или стране серьезный ущерб при выпуске. Простой пароль не может обеспечить достаточную защиту.

Есть и другие преимущества использования этой технологии. Но даже уже перечисленных достаточно, чтобы внедрить её на сервера.

Источник