Контроль ошибок охватывает процессы, необходимые для успешного исправления Известных ошибок. Цель — изменить ИТ-компоненты для устранения Известных ошибок, влияющих на ИТ-инфраструктуру и, как следствие, предотвратить повторение Инцидентов.

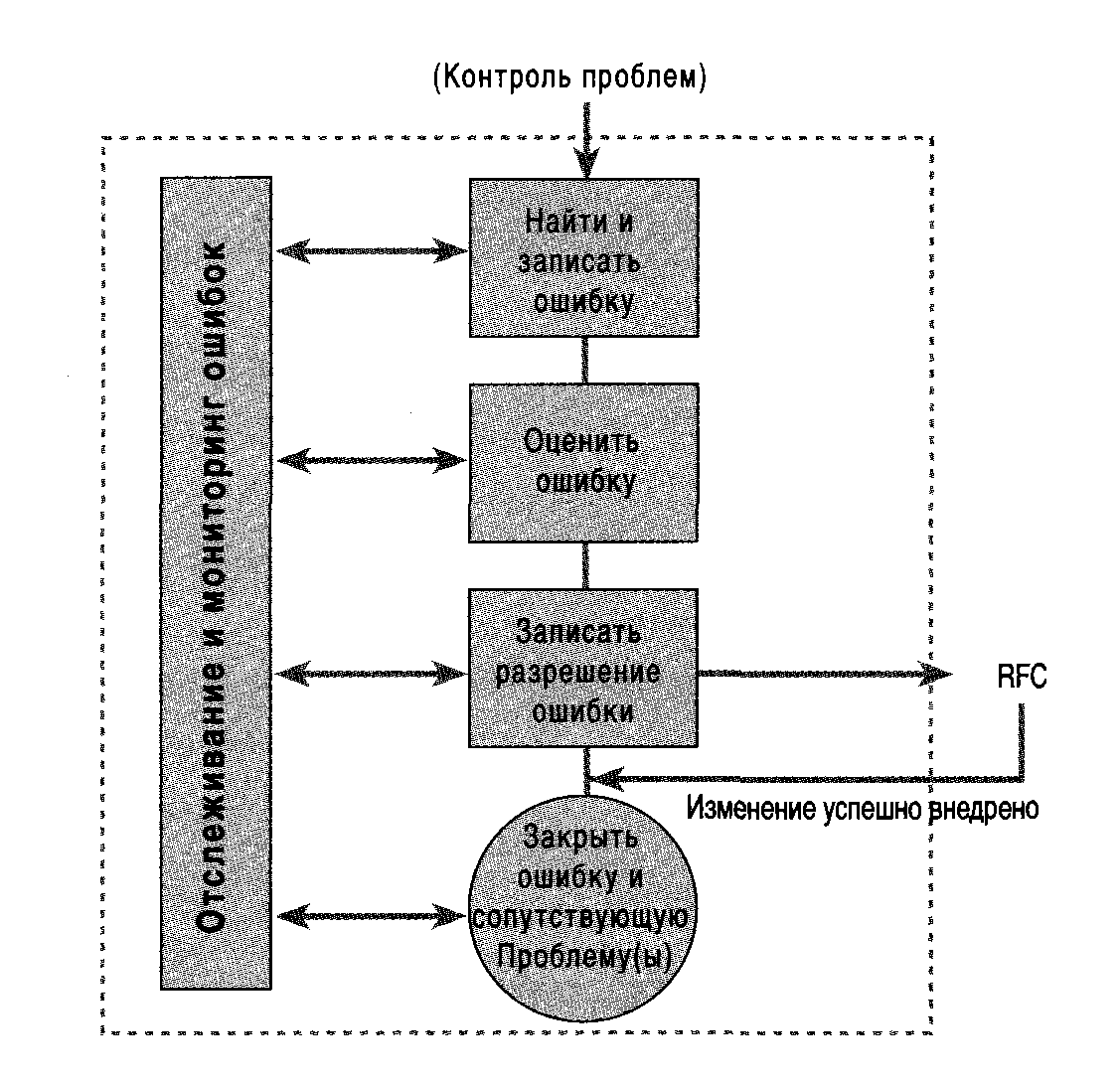

Многие ИТ-подразделения рассматривают контроль ошибок в среде эксплуатации и среде разработки. Контроль ошибок напрямую связан и действует совместно с процессами Управления изменениями. Рисунок 6.3 показывает три этапа процесса контроля ошибок. Этап мониторинга и отслеживания охватывает весь жизненный цикл Проблемы/ошибки.

Рисунок 6.3- Контроль ошибок.

6.7.1 Идентификация и запись ошибок.

Ошибка определена тогда, когда найден Учетный элемент, вызывающий неисправность (УЭ, который вызывает или может вызвать Инциденты). Статус Известной ошибки назначается, когда установлена корневая причина Проблемы и найдено Обходное решение.

Есть два источника данных об Известных ошибках, которые направляются в систему контроля ошибок. Один — подсистема контроля Проблем в среде эксплуатации, а второй — ее эквивалент в среде разработки. Ошибки, найденные во время работы, определяются и записываются в порядке расследования и диагностики — действий по контролю Проблемм. В этом случае запись о Проблеме формирует основу записи об Известной ошибке (в действительности, меняется только ее статус).

Второй источник Известных ошибок — среда разработки. Например, внедрение нового приложения или пакетного Релиза, вероятно, будет включать известные, но неразрешенные ошибки из этапа разработки. Необходимо предоставить доступ к данным, связанным с Известными ошибками из среды разработки, для ответственных за работоспособность среды эксплуатации при внедрении приложения или пакетного Релиза.

Многие ИТ-подразделения вовлечены в события такого рода. Система Управления проблемами должна предоставлять возможность записи всех действий, направленных на разрешение, а также средства мониторинга и отслеживания для персонала службы поддержки. Она также должна предоставить заполненный журнал аудита, просматриваемый в любом направлении, от Инцидента к Проблеме, к Известной ошибке, к запросу на Изменение, к Релизу или внедрению срочного Изменения.

6.7.2 Оценка ошибок.

Персонал Управления проблемами выполняет первоначальную оценку путей устранения ошибки, совместно со специалистом. Если необходимо, потом можно оформить RFC, в соответствии с процедурами Управления изменениями. Приоритет RFC определяется срочностью и влиянием ошибки на бизнес. Запись об Известной ошибке должна содержать идентификатор RFC и наоборот; или же надо просто связать эти две учетные записи. Это необходимо для поддержки журнала аудита в актуальном состоянии.

Последние стадии разрешения ошибки — анализ влияния, подробная оценка действий по разрешению, которые следует выполнить, исправление элемента с ошибкой и тестирование Изменения — находятся под контролем Управления изменениями. В особых случаях может возникнуть необходимость авторизации и исполнения процедуры срочного разрешения.

Ошибки в продуктах внешних поставщиков.

Процесс Управления проблемами или специализированные группы поддержки могут обнаружить Проблемы в продуктах внешних поставщиков, которые следует направить соответствующему специалисту службы поддержки поставщика. Необходимо наблюдать за службой поддержки поставщика, чтобы.

убедиться, что ответы на отчеты о Проблемах получены в течение приемлемого промежутка времени.

Если в договоре или условиях лицензионного соглашения указаны показатели оказания услуг сопровождения ПО — например, среднее и максимальное время для устранения неисправности, а также надежность и обслуживаемость ИТинфраструктуры — то в случае отклонения от этих показателей необходимо инициировать действия по возмещению издержек внешней организацией. При закупках программного обеспечения необходимо помнить о возможности указания показателей оказания услуг сопровождения, особенно в случаях, когда есть выбор среди поставщиков. Обратите внимание, что Изменения, которые необходимо внести для устранения ошибок в программном обеспечении, должны быть под контролем тех же процедур Управления изменениями, которые используются и для внутренних продуктов.

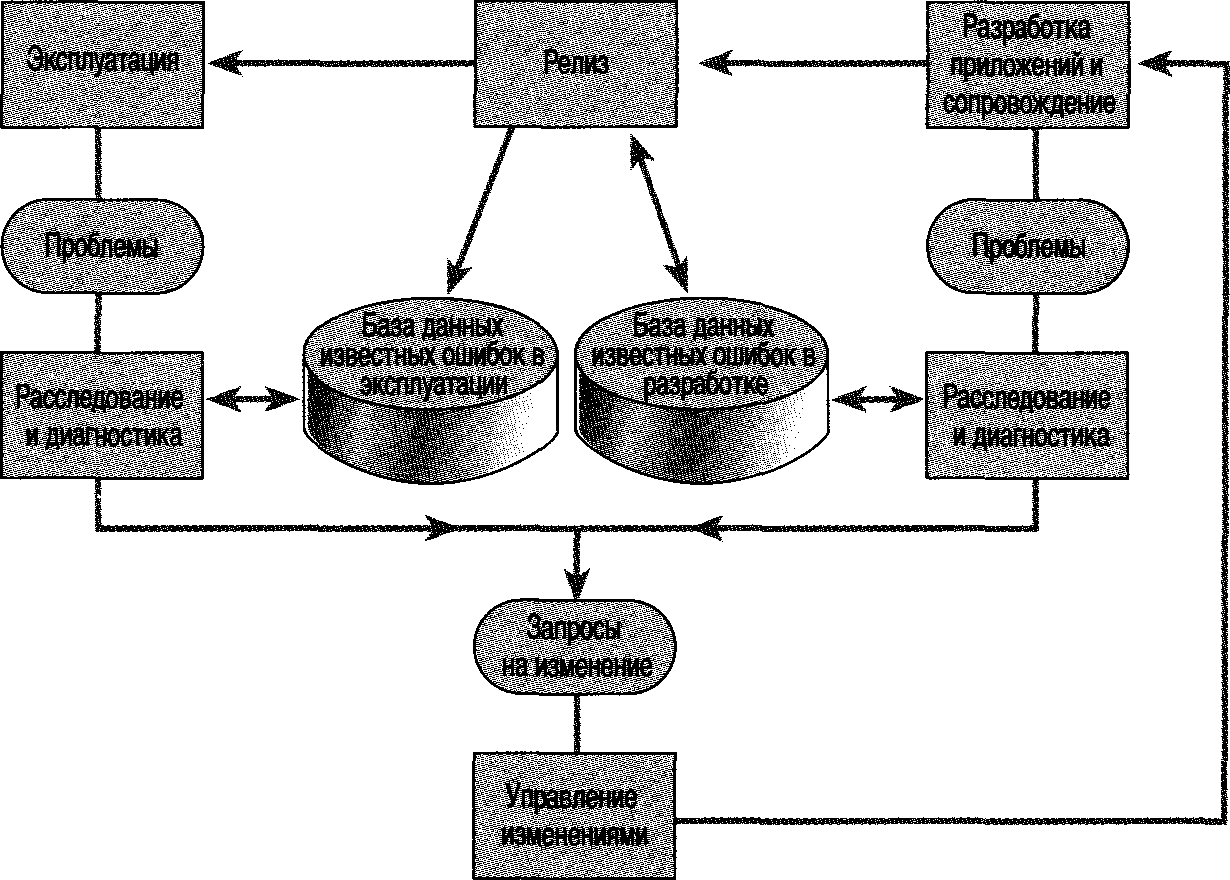

Контроль ошибок в программной среде.

Процедуры контроля Проблем и контроля ошибок в основе своей одинаковы для среды эксплуатации и среды разработки. Средства поддержки, описанные ранее для Управления проблемами в среде эксплуатации, аналогичны средствам, используемым в среде разработки. Рисунок 6.4 показывает круговую связь контроля ошибок в среде эксплуатации и среде разработки. Совместно работающие и интегрированные системы автоматизации процесса Управления проблемами облегчают контроль над ситуацией.

Рисунок 6.4 — Цикл ошибки в среде эксплуатации и в среде разработки.

Ошибки, найденные во время работы, приводят к накоплению Запросов на Изменение. Стратегия выпуска Релизов (см. главу 9 — «Управление релизами») предусматривает создание окончательного Релиза с внесенными в систему авторизованными Изменениями. Разработчики должны знать обо всех Известных ошибках и Проблемах, которые связаны с пакетным Релизом. Им следует удалять учетные записи об Известных ошибках и добавлять их в базу данных исправленных ошибок (или в CMDB) по мере их исправления. По ходу разработки они находят новые ошибки, которые также заносятся в эту базу данных.

После внедрения нового Релиза эта база данных исправленных ошибок заменяет базу данных предыдущего Релиза в рабочей версии. После этого цикл повторяется по мере нахождения новых ошибок в рабочей среде.

6.7.3 Запись об устранении ошибок.

Процедура разрешения каждой Известной ошибки должна быть записана в системе Управления проблемами. Важно, чтобы все данные об УЭ, симптомах и действиях по разрешению или обходному решению, связанные со всеми Известными ошибками, находились в базе данных Известных ошибок. Эти данные потом будут доступны для привязки Инцидентов, обеспечения рекомендаций при дальнейшем расследовании по разрешению Инцидентов и нахождению обходных решений, а также для предоставления управленческой информации.

6.7.4 Закрытие ошибки.

После успешного внедрения Изменений по устранению ошибки соответствующие записи об Известной ошибке закрываются вместе со всеми связанными записями об Инцидентах и Проблемах. Требуется рассмотреть необходимость введения в процесс промежуточного статуса для записей об Инцидентах, Известных ошибках и Проблемах, такого как «Закрыт, ожидание PIR» для подтверждения, что все действия по устранению ошибок действительно завершены успешно. После этого Анализ результатов внедрения (Post-Implementation Review, или PIR) может подтвердить эффективность решения перед окончательным закрытием.

Возможно, что для закрытия Инцидента просто достаточно сделать телефонный звонок пользователю, чтобы убедиться, что его требования удовлетворены. Для более серьезных Проблем или Известных ошибок, возможно, потребуется более формальный анализ.

6.7.5 Мониторинг Проблем и прогресса разрешения ошибок.

Управление изменениями несет ответственность за обработку RFC, тогда как контроль ошибок несет ответственность за мониторинг хода работ, связанных с разрешением Известных ошибок. В течение всего процесса разрешения Управление проблемами должно получать регулярные отчеты от Управления изменениями о ходе работ по разрешению Проблем и ошибок.

Управление проблемами должно наблюдать за долгосрочным влиянием Проблем и Известных ошибок на услуги, предоставляемые Пользователям. В случае, если влияние становится значительным, Управление проблемами проводит эскалацию Проблемы, возможно, с помощью Консультативного комитета по изменениям (Change Advisory Board, CAB) для того, чтобы увеличить приоритет RFC, или для внедрения срочного Изменения, в зависимости от необходимости.

Необходимо наблюдать за ходом работ по разрешению Проблем, сравнивая с требованиями SLA. Обычно в SLA указывают максимально допустимое количество незакрытых ошибок на каждом уровне критичности в течение всех измеряемых временных периодов (обычно четыре недели). Если количество Проблем или ошибок на каком-либо уровне критичности достигает определенного ранее порогового значения, что может привести к нарушению SLA, то необходимо начать эскалацию.

6.7.6 Советы по контролю ошибок.

Следует помнить следующие моменты по отношению к контролю ошибок:.

■ Не обязательно все Известные ошибки должны быть разрешены. Организация может решить, что оставление неисправленных Известных ошибок допускается — например, из-за того, что их разрешение слишком дорого, технически невозможно или требует слишком много времени. На практике контроль ошибок рассматривает то, насколько оправданы инвестиции в разрешение какой-либо Проблемы.

■ Подготовка RFC — одна из обязанностей контроля ошибок. Разрешения часто находятся в ходе технической настройки. Не забудьте, что эти Запросы на Изменение могут также нуждаться в изменениях процедур, методов работы и/или организационных структурах.

■ Рассмотрите возможность создания стандартных учетных записей ошибок для конкретных устройств (УЭ) или для категорий устройств, для записи рутинных отказов аппаратного обеспечения. Используйте их для поддержки краткого справочника по показателям отказов — хотя большая часть информации, как, например, среднее время между сбоями (Mean Time Between Failures, MBTF) и время простоя, предоставляется на основе данных об Инцидентах.

■ Устранение большого количества неисправностей в аппаратном обеспечении проходит под воздействием контроля Инцидентов, а не контроля ошибок и Управления изменениями. Тем не менее, все Изменения спецификаций аппаратного обеспечения должны быть проведены в соответствии со стандартными процедурами Управления изменениями.

■ В идеале для контроля Инцидентов, Проблем и ошибок должны использоваться общие средства в среде эксплуатации и среде разработки. Если это невозможно из-за использования определенных CASE-средств в среде разработки, то необходимо спланировать и создать жизнеспособный механизм для переноса данных.

■ На практике глубокая детализация, обычно требуемая при разработке, препятствует созданию жизнеспособной общей системы для процесса Управления конфигурациями. Ключевой момент — совместное использование данных, особенно при переносе в среду эксплуатации информации о Проблемах, Известных ошибках и проходящих Изменениях, которые передаются с новым или измененным ПО.

Контроль ошибок

- Контроль ошибок

-

«…Контроль ошибок. Процесс обнаружения ошибок и реагирования на них с помощью контрмер, которые уменьшают или устраняют последствия ошибок и снижают вероятность ошибок или нежелательных состояний…»

Источник:

Приказ Минтранса РФ от 12.09.2008 N 147 (ред. от 26.12.2011) «Об утверждении Федеральных авиационных правил «Требования к членам экипажа воздушных судов, специалистам по техническому обслуживанию воздушных судов и сотрудникам по обеспечению полетов (полетным диспетчерам) гражданской авиации» (Зарегистрировано в Минюсте РФ 20.11.2008 N 12701)

Официальная терминология.

.

2012.

Смотреть что такое «Контроль ошибок» в других словарях:

-

контроль ошибок — проверка на наличие ошибок — [Е.С.Алексеев, А.А.Мячев. Англо русский толковый словарь по системотехнике ЭВМ. Москва 1993] Тематики информационные технологии в целом Синонимы проверка на наличие ошибок EN error checkingEC … Справочник технического переводчика

-

контроль ошибок — klaidų kontrolė statusas T sritis automatika atitikmenys: angl. error check; error control vok. Fehlerüberwachung, f; Fehlerkontrolle, f; Fehlerprüfung, f rus. контроль ошибок, m pranc. contrôle d erreurs, m … Automatikos terminų žodynas

-

контроль ошибок в заголовке — Используя пятый октет (байт) заголовка ячейки ATM, оборудование ATM может проверить наличие ошибок и корректность содержимого заголовка ячейки. Проверка осуществляется с использованием алгоритма CRC, позволяющего исправить ошибку в одном бите… … Справочник технического переводчика

-

контроль ошибок в звене сигнализации — — [http://www.iks media.ru/glossary/index.html?glossid=2400324] Тематики электросвязь, основные понятия EN signaling link error monitoring … Справочник технического переводчика

-

обнаружение и контроль ошибок — обнаружение и коррекция ошибок — [Л.Г.Суменко. Англо русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.] Тематики информационные технологии в целом Синонимы обнаружение и коррекция ошибок EN error checking and controlЕСС … Справочник технического переводчика

-

внутренний контроль ошибок — — [[http://www.rfcmd.ru/glossword/1.8/index.php?a=index d=23]] Тематики защита информации EN internal error controlIEC … Справочник технического переводчика

-

внутренний контроль ошибок в криптосистемах — — [[http://www.rfcmd.ru/glossword/1.8/index.php?a=index d=23]] Тематики защита информации EN internal error control for cryptosystems … Справочник технического переводчика

-

встроенный контроль ошибок — — [Л.Г.Суменко. Англо русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.] Тематики информационные технологии в целом EN built in error search … Справочник технического переводчика

-

ортогональный контроль ошибок — — [Л.Г.Суменко. Англо русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.] Тематики информационные технологии в целом EN orthotronic error control … Справочник технического переводчика

-

циклический контроль ошибок по избыточности — — [Л.Г.Суменко. Англо русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.] Тематики информационные технологии в целом EN cyclic redundancy checkCRC … Справочник технического переводчика

Эта статья — о работе с ошибками в данных при их хранении или передаче. О контроле фактических ошибок в текстах см. Проверка фактов; о проверке знаний и навыков при обучении см. Педагогическое тестирование; о методе обучения нейросети см. Метод коррекции ошибки.

Контроль ошибок — комплекс методов обнаружения и исправления ошибок в данных при их записи и воспроизведении или передаче по линиям связи.

Контроль целостности данных и исправление ошибок — важные задачи на многих уровнях работы с информацией (в частности, физическом, канальном, транспортном уровнях сетевой модели OSI) в связи с тем, что в процессе хранения данных и передачи информации по сетям связи неизбежно возникают ошибки. Различные области применения контроля ошибок диктуют различные требования к используемым стратегиям и кодам.

В системах связи возможны несколько стратегий борьбы с ошибками:

- обнаружение ошибок в блоках данных и автоматический запрос повторной передачи[⇨] повреждённых блоков — этот подход применяется, в основном, на канальном и транспортном уровнях;

- обнаружение ошибок в блоках данных и отбрасывание повреждённых блоков — такой подход иногда применяется в системах потокового мультимедиа, где важна задержка передачи и нет времени на повторную передачу;

- упреждающая коррекция ошибок добавляет к передаваемой информации такие дополнительные данные, которые позволяют исправить ошибки без дополнительного запроса.

В контроле ошибок, как правило, используется помехоустойчивое кодирование — кодирование данных при записи или передаче и декодирование при считывании или получении при помощи корректирующих кодов, которые и позволяют обнаружить и, возможно, исправить ошибки в данных. Алгоритмы помехоустойчивого кодирования в различных приложениях могут быть реализованы как программно, так и аппаратно.

Современное развитие корректирующих кодов приписывают Ричарду Хэммингу с 1947 года[1]. Описание кода Хэмминга появилось в статье Клода Шеннона «Математическая теория связи»[2] и было обобщено Марселем Голеем[3].

Стратегии исправления ошибок

Упреждающая коррекция ошибок

Упреждающая коррекция ошибок (также прямая коррекция ошибок, англ. Forward Error Correction, FEC) — техника помехоустойчивого кодирования и декодирования, позволяющая исправлять ошибки методом упреждения. Применяется для исправления сбоев и ошибок при передаче данных путём передачи избыточной служебной информации, на основе которой может быть восстановлено первоначальное содержание. На практике широко используется в сетях передачи данных, телекоммуникационных технологиях. Коды, обеспечивающие прямую коррекцию ошибок, требуют введения большей избыточности в передаваемые данные, чем коды, которые только обнаруживают ошибки.

Например, в спутниковом телевидении при передаче цифрового сигнала с FEC 7/8 передаётся восемь бит информации: 7 бит полезной информации и 1 контрольный бит[4]; в DVB-S используется всего 5 видов: 1/2, 2/3, 3/4 (наиболее популярен), 5/6 и 7/8. При прочих равных условиях, можно утверждать, что чем ниже значение FEC, тем меньше пакетов допустимо потерять, и, следовательно, выше требуемое качество сигнала.

Техника прямой коррекции ошибок широко применяется в различных устройствах хранения данных — жёстких дисках, флеш-памяти, оперативной памяти. В частности, в серверных приложениях применяется ECC-память — оперативная память, способная распознавать и исправлять спонтанно возникшие ошибки.

Автоматический запрос повторной передачи

Системы с автоматическим запросом повторной передачи (англ. Automatic Repeat Request, ARQ) основаны на технологии обнаружения ошибок. Распространены следующие методы автоматического запроса:

Идея запроса ARQ с остановками (англ. stop-and-wait ARQ) заключается в том, что передатчик ожидает от приемника подтверждения успешного приема предыдущего блока данных перед тем, как начать передачу следующего. В случае, если блок данных был принят с ошибкой, приемник передает отрицательное подтверждение (negative acknowledgement, NAK), и передатчик повторяет передачу блока. Данный метод подходит для полудуплексного канала связи. Его недостатком является низкая скорость из-за высоких накладных расходов на ожидание.

Для метода непрерывного запроса ARQ с возвратом (continuous ARQ with pullback) необходим полнодуплексный канал. Передача данных от передатчика к приемнику производится одновременно. В случае ошибки передача возобновляется, начиная с ошибочного блока (то есть передается ошибочный блок и все последующие).

При использовании метода непрерывного запроса ARQ с выборочным повторении (continuous ARQ with selective repeat) осуществляется передача только ошибочно принятых блоков данных.

Сетевое кодирование

Раздел теории информации, изучающий вопрос оптимизации передачи данных по сети с использованием техник изменения пакетов данных на промежуточных узлах называют сетевым кодированием. Для объяснения принципов сетевого кодирования используют пример сети «бабочка», предложенной в первой работе по сетевому кодированию «Network information flow»[5]. В отличие от статического сетевого кодирования, когда получателю известны все манипуляции, производимые с пакетом, также рассматривается вопрос о случайном сетевом кодировании, когда данная информация неизвестна. Авторство первых работ по данной тематике принадлежит Кёттеру, Кшишангу и Силве[6]. Также данный подход называют сетевым кодированием со случайными коэффициентами — когда коэффициенты, под которыми начальные пакеты, передаваемые источником, войдут в результирующие пакеты, принимаемые получателем, с неизвестными коэффициентами, которые могут зависеть от текущей структуры сети и даже от случайных решений, принимаемых на промежуточных узлах. Для неслучайного сетевого кодирования можно использовать стандартные способы защиты от помех и искажений, используемых для простой передачи информации по сети.

Энергетический выигрыш

При передаче информации по каналу связи вероятность ошибки зависит от отношения сигнал/шум на входе демодулятора, таким образом, при постоянном уровне шума решающее значение имеет мощность передатчика. В системах спутниковой и мобильной, а также других типов связи остро стоит вопрос экономии энергии. Кроме того, в определённых системах связи (например, телефонной) неограниченно повышать мощность сигнала не дают технические ограничения.

Поскольку помехоустойчивое кодирование позволяет исправлять ошибки, при его применении мощность передатчика можно снизить, оставляя скорость передачи информации неизменной. Энергетический выигрыш определяется как разница отношений с/ш при наличии и отсутствии кодирования.

Примечания

- ↑ Thompson, Thomas M. (1983), From Error-Correcting Codes through Sphere Packings to Simple Groups, The Carus Mathematical Monographs (#21), The Mathematical Association of America, с. vii, ISBN 0-88385-023-0

- ↑ Shannon, C.E. (1948), A Mathematical Theory of Communication, Bell System Technical Journal (p. 418) Т. 27 (3): 379–423, PMID 9230594, DOI 10.1002/j.1538-7305.1948.tb01338.x

- ↑ Golay, Marcel J. E. (1949), Notes on Digital Coding, Proc.I.R.E. (I.E.E.E.) (p. 657) Т. 37

- ↑ Understanding Digital Television: An Introduction to Dvb Systems With … — Lars-Ingemar Lundström — Google Книги. Дата обращения: 19 мая 2020. Архивировано 11 ноября 2021 года.

- ↑ Ahlswede, R.; Ning Cai; Li, S.-Y.R.; Yeung, R.W., «Network information flow», Information Theory, IEEE Transactions on, vol.46, no.4, pp.1204-1216, Jul 2000

- ↑ Статьи:

- Koetter R., Kschischang F.R. Coding for errors and erasures in random network coding// IEEE International Symposium on Information Theory. Proc.ISIT-07.-2007.- P. 791—795.

- Silva D., Kschischang F.R. Using rank-metric codes for error correction in random network coding // IEEE International Symposium on Information Theory. Proc. ISIT-07. — 2007.

- Koetter R., Kschischang F.R. Coding for errors and erasures in random network coding // IEEE Transactions on Information Theory. — 2008- V. IT-54, N.8. — P. 3579-3591.

- Silva D., Kschischang F.R., Koetter R. A Rank-Metric Approach to Error Control in Random Network Coding // IEEE Transactions on Information Theory.- 2008- V. IT-54, N. 9.- P.3951-3967.

Литература

- Блейхут Р. Теория и практика кодов, контролирующих ошибки = Theory and Practice of Error Control Codes. — М.: Мир, 1986. — 576 с.

- Мак-Вильямс Ф. Дж., Слоэн Н. Дж. А. Теория кодов, исправляющих ошибки. М.: Радио и связь, 1979.

- Морелос-Сарагоса Р. Искусство помехоустойчивого кодирования. Методы, алгоритмы, применение / пер. с англ. В. Б. Афанасьева. — М.: Техносфера, 2006. — 320 с. — (Мир связи). — 2000 экз. — ISBN 5-94836-035-0.

- Clark, George C., Jr., and J. Bibb Cain. Error-Correction Coding for Digital Communications. New York: Plenum Press, 1981. ISBN 0-306-40615-2.

- Lin, Shu, and Daniel J. Costello, Jr. «Error Control Coding: Fundamentals and Applications». Englewood Cliffs, N.J.: Prentice-Hall, 1983. ISBN 0-13-283796-X.

- Mackenzie, Dana. «Communication speed nears terminal velocity». New Scientist 187.2507 (9 июля 2005): 38-41. ISSN 0262-4079.

- Wicker, Stephen B. Error Control Systems for Digital Communication and Storage. Englewood Cliffs, N.J.: Prentice-Hall, 1995. ISBN 0-13-200809-2.

- Wilson, Stephen G. Digital Modulation and Coding, Englewood Cliffs, N.J.: Prentice-Hall, 1996. ISBN 0-13-210071-1.

Ссылки

- Charles Wang, Dean Sklar, and Diana Johnson. Forward Error-Correction Coding. The Aerospace Corporation. — Volume 3, Number 1 (Winter 2001/2002). Дата обращения: 24 мая 2009. Архивировано из оригинала 20 февраля 2005 года. (англ.)

- Charles Wang, Dean Sklar, and Diana Johnson. How Forward Error-Correcting Codes Work (недоступная ссылка — история). The Aerospace Corporation. Дата обращения: 24 мая 2009. Архивировано 25 февраля 2012 года. (англ.)

- Morelos-Zaragoza, Robert The Error Correcting Codes (ECC) Page (недоступная ссылка — история) (2004). Дата обращения: 24 мая 2009. Архивировано 25 февраля 2012 года. (англ.)

Эта страница в последний раз была отредактирована 17 октября 2022 в 07:46.

Как только страница обновилась в Википедии она обновляется в Вики 2.

Обычно почти сразу, изредка в течении часа.

Классификация методов контроля достоверности по степени выявления и коррекции ошибок

По степени выявления и коррекции ошибок

контроль делится на:

-

обнаруживающий,

фиксирующий только сам факт наличия

или отсутствия ошибки; -

локализующий,

позволяющий определить как факт наличия,

так и место ошибки (например символ,

реквизит и т. д.); -

исправляющий,

выполняющий функции и обнаружения, и

локализации, и исправления ошибки.

В работах [6, 8] приведен обширный список

методов контроля достоверности информации

(более 100 методов), в том числе методы,

использующие контрольные суммы и

контрольные байты, коды с обнаружением

и автоматическим исправлением ошибок

(корректирующие коды); методы семантического

и балансового контроля, методы

алгоритмического и эвристического

контроля, методы верификации, прямого

и обратного преобразования (передачи)

информации и т. д.

Основные показатели качества контроля достоверности

Функциональные показатели

качества контроля (показатели

его эффективности) должны количественно

определять степень приспособленности

и выполнения контролем поставленных

перед ним задач. В общем случае контроля

такими показателями могут служить

коэффициенты, численно равные условным

вероятностям соответствующих событий

при условии наличия ошибки.

Для обнаруживающего и локализующего

контроля такими коэффициентами являются:

-

коэффициент обнаружения ошибок —

Kобн = Nобн / Nош = Pобн / Pош; -

коэффициент необнаружения ошибок —

Kно = Nно / Nош = Pно / Pош; -

коэффициент локализации ошибок Клок

для большинства методов локализующего

контроля равен коэффициенту обнаружения,

то есть Клок = Кобн.

Методы контроля, исправляющие ошибки,

характеризуются следующими коэффициентами:

-

исправления ошибок

Kиспр = Nиспр / Nош = Pиспр / Pош; -

искажения ошибок Kиск = Nиск / Nош = Pиск / Pош;

-

обнаружения ошибок Kобн = Nобн / Nош = Pобн / Pош;

-

не-обнаружения ошибок

Kно = Nно / Nош = Pно / Pош.

В этих соотношениях:

-

N — число структурных

элементов (символов, реквизитов,

показателей и т. д.) в информационной

совокупности; -

Nно, Nиспр,

Nиск, Nобн —

число ошибок, которые в процессе

контроля, соответственно, не обнаруживаются,

правильно исправляются, неверно

исправляются (искажаются), только

обнаруживаются (факт наличия которых

просто устанавливается, а сами они не

исправляются); -

Рош, Робн,

Рно, Риспр,

Риск —

вероятности наличия ошибки, обнаружения,

не-обнаружения, исправления и искажения

ошибки, соответственно.

Важными показателями качества контроля

являются также:

-

коэффициент выявления ошибок

Kвыявл = Nвыявл / Nош,

характеризующий суммарное относительное

число выявляемых (Nвыявл)

ошибок в контролируемой информационной

совокупности; -

коэффициент трансформации ошибок

Kтр = Nош.вых / Nош,

характеризующий суммарное относительное

число необнаруженных и вновь внесенных

при контроле (Nош.вых)

ошибок.

Для контроля с

исправлением ошибок:

Квыявл

= Киспр + Киск

+ Кобн;

Ктр

= Кно + Киск.

Для контроля с обнаружением ошибок:

Киспр

= Киск = 0

Квыявл

= Кобн,

Ктр

= Кно

В качестве дополнительных функциональных

показателей могут быть использованы

значения вероятности правильного

необнаружения ошибки и ложного обнаружения

ошибки, учитывающие надежность работы

системы контроля:

-

Рпр —

вероятность правильного необнаружения

ошибки, то есть такого события, когда

не вырабатывается информация о наличии

ошибки при условии действительного ее

отсутствия; -

Рлт —

вероятность ложного обнаружения ошибки

(ложной тревоги), то есть такого события,

когда вырабатывается информация о

наличии ошибки при реальном ее отсутствии.

Технико-эксплуатационные показатели

контроля:

-

алгоритмическая сложность контроля;

-

вид и величина используемой избыточности;

-

надежность контроля;

-

универсальность (возможность использования

на различных фазах технологического

процесса, при решении различных задач

и для различных групп и типов информационных

ошибок) и др.

Соответствующие коэффициенты

Kпр = Pпр / Pош,

Kиг = Pиг / Pош

могут быть существенно больше 1,

поскольку Kпр + Kлт = (1 – Pош)/Pош.

Экономические показатели эффективности

контроля — это затраты на контроль:

-

единовременные;

-

текущие;

-

материальные;

-

трудовые;

-

временные.

Соседние файлы в предмете [НЕСОРТИРОВАННОЕ]

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

Шум или ошибка – основная проблема в сигнале, которая нарушает надежность системы связи. Кодирование с контролем ошибок – это процедура кодирования, выполняемая для контроля появления ошибок. Эти методы помогают в обнаружении ошибок и исправлении ошибок.

Существует много различных кодов, исправляющих ошибки, в зависимости от применяемых к ним математических принципов. Но исторически эти коды были классифицированы на линейные блочные коды и коды свертки .

Линейные Блочные Коды

В линейных блочных кодах биты четности и биты сообщения имеют линейную комбинацию, что означает, что результирующее кодовое слово является линейной комбинацией любых двух кодовых слов.

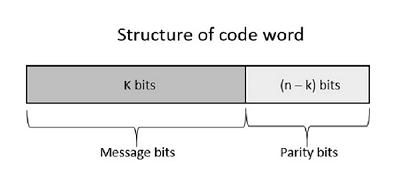

Рассмотрим некоторые блоки данных, которые содержат k битов в каждом блоке. Эти биты отображаются с блоками, которые имеют n битов в каждом блоке. Здесь n больше, чем k . Передатчик добавляет избыточные биты, которые являются (nk) битами. Отношение k / n является скоростью кода . Обозначается через r, а значение r равно r <1 .

Добавленные здесь биты (nk) являются битами четности . Биты четности помогают в обнаружении и исправлении ошибок, а также в поиске данных. В передаваемых данных самые левые биты кодового слова соответствуют битам сообщения, а самые правые биты кодового слова соответствуют битам четности.

Систематический код

Любой линейный блочный код может быть систематическим кодом, пока он не будет изменен. Следовательно, неизмененный блочный код называется систематическим кодом .

Ниже приведено представление структуры кодовых слов в соответствии с их распределением.

Если сообщение не изменено, оно называется систематическим кодом. Это означает, что шифрование данных не должно изменять данные.

Сверточные коды

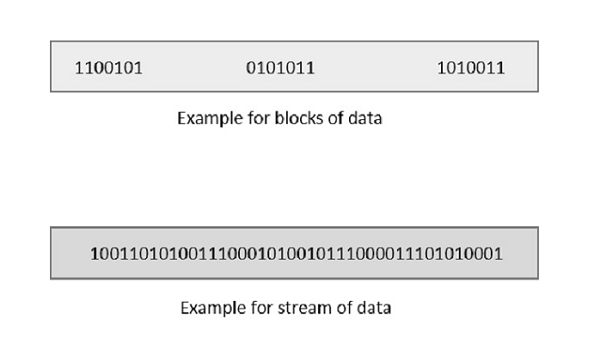

До сих пор в линейных кодах мы обсуждали, что систематический неизмененный код является предпочтительным. Здесь данные из общего числа n битов, если переданы, k битов являются битами сообщения и (nk) битами являются биты четности.

В процессе кодирования биты четности вычитаются из целых данных, а биты сообщения кодируются. Теперь биты четности снова добавляются, и все данные снова кодируются.

На следующем рисунке приведены примеры блоков данных и потоков данных, используемых для передачи информации.

Весь процесс, изложенный выше, утомителен и имеет недостатки. Выделение буфера является основной проблемой, когда система занята.

Этот недостаток устраняется в сверточных кодах. Где весь поток данных назначается символам, а затем передается. Поскольку данные представляют собой поток битов, для хранения не требуется буфер.

Коды Хэмминга

Свойство линейности кодового слова состоит в том, что сумма двух кодовых слов также является кодовым словом. Коды Хэмминга – это тип линейных кодов, исправляющих ошибки , которые могут обнаруживать до двухбитовых ошибок или исправлять однобитовые ошибки без обнаружения неисправленных ошибок.

При использовании кодов Хэмминга дополнительные биты четности используются для идентификации ошибки одного бита. Чтобы перейти от одного бита к другому, в данных нужно изменить несколько битов. Такое количество битов можно назвать расстоянием Хэмминга . Если четность имеет расстояние 2, может быть обнаружен однобитовый переворот. Но это не может быть исправлено. Кроме того, любые два бита не могут быть обнаружены.

Тем не менее, код Хэмминга – лучшая процедура, чем обсуждаемые ранее при обнаружении и исправлении ошибок.

Коды BCH

Коды БЧХ названы в честь изобретателей B ose, C haudari и H ocquenghem. Во время разработки кода BCH существует контроль количества символов, которые должны быть исправлены, и, следовательно, возможна множественная битовая коррекция. Коды БЧХ – это мощный метод исправления ошибок.

Для любых натуральных чисел m ≥ 3 и t <2 m-1 существует двоичный код BCH. Ниже приведены параметры такого кода.

Длина блока n = 2 м -1

Количество проверочных цифр n – k ≤ mt

Минимальное расстояние d min ≥ 2t + 1

Этот код может называться кодом BCH с коррекцией ошибок .

Циклические коды

Циклическое свойство кодовых слов заключается в том, что любой циклический сдвиг кодового слова также является кодовым словом. Циклические коды следуют этому циклическому свойству.

Для линейного кода C , если каждое кодовое слово, т. Е. C = (C1, C2, …… Cn) из C, имеет циклический сдвиг вправо компонентов, оно становится кодовым словом. Этот сдвиг вправо равен n-1 циклическим сдвигам влево. Следовательно, он инвариантен при любом сдвиге. Таким образом, линейный код C , поскольку он инвариантен при любом сдвиге, можно назвать циклическим кодом .

Циклические коды используются для исправления ошибок. Они в основном используются для исправления двойных ошибок и пакетных ошибок.

Следовательно, это несколько кодов с исправлением ошибок, которые должны быть обнаружены в приемнике. Эти коды предотвращают появление ошибок и нарушают связь. Они также предотвращают прослушивание сигнала нежелательными приемниками. Для этого существует класс методов сигнализации, которые обсуждаются в следующей главе.